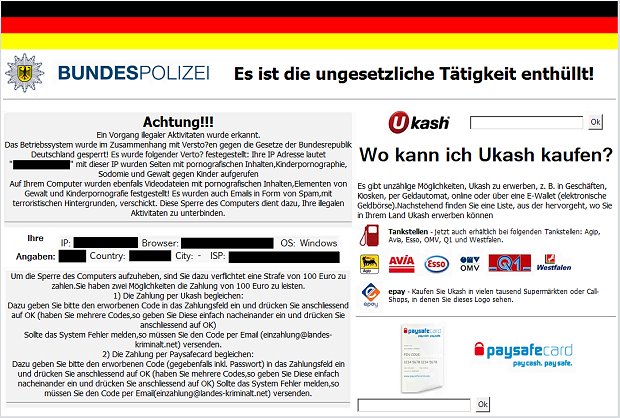

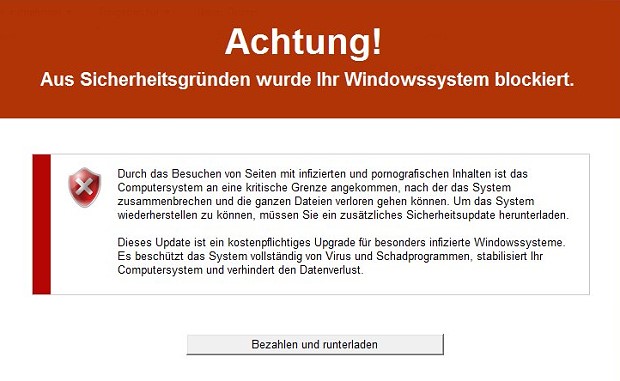

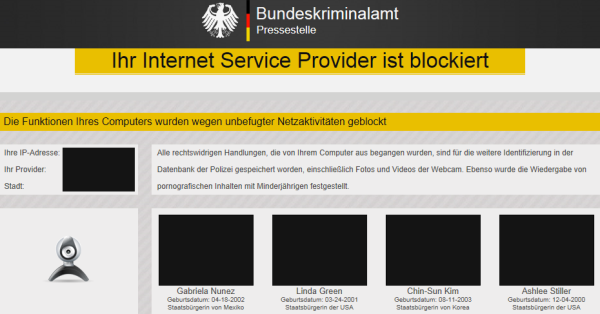

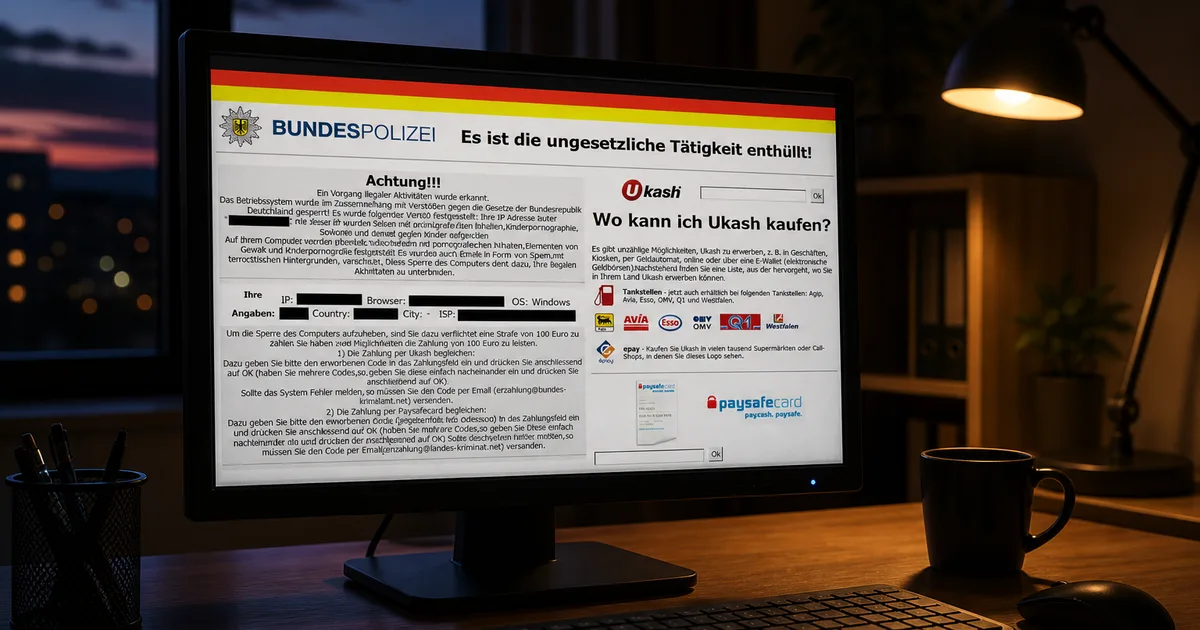

"Notfalleinsatz in der Nachbarschaft wegen einem Windows-Trojaner!" - so der erste Hilfeschrei direkt am Gartenzaun. Der Tatort: Ein infizierter Windows-XP-Rechner, der zwar noch startet, dann aber nur noch eine vermeintliche Meldung von der Bundespolizei zeigt. Bundespolizei? Was für ein Quatsch. Ich traue den Beamten des BKA ein besseres Deutsch als "Es ist die ungesetzliche Tätigkeit enthüllt" zu. Und ein Freikauf in Höhe von 100 Euro via Ukash ist auch nicht ganz die deutsche Gesetzeslage.

Wer nach einer Problemlösung sucht, will nicht viel lesen, sondern eine Schritt-für-Schritt-Anleitung. Hier ist sie.

Die ersten Schritte

- Beweise sichern: Am besten ein Foto von der Meldung anfertigen. (Optional - dem Virus ist diese Aktion egal.)

- Bei der örtlichen Polizeidienststelle anrufen und Anzeige erstatten. (Ebenfalls optional.)

- Internetverbindung trennen - Netzwerkkabel herausziehen oder WLAN deaktivieren.

- Etwas Zeit nehmen und diese Anleitung befolgen. Die Schritte sind einfach beschrieben und auch als Laie zu schaffen.

Anleitung zum Löschen des Bundespolizei-Virus

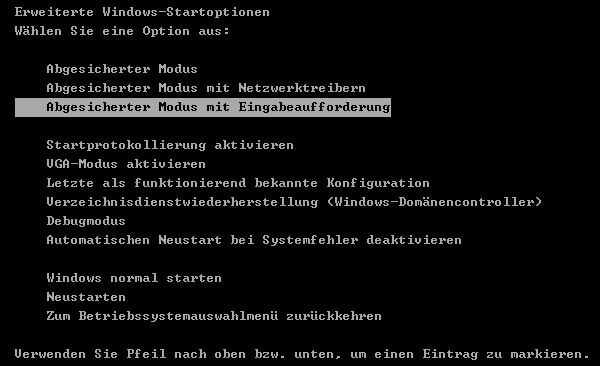

Schritt 1: Abgesicherten Modus starten

- Rechner einschalten und sofort im Sekundentakt die Taste F8 drücken (noch vor dem Windows-Logo), bis eine Auswahlliste erscheint.

- Mit den Pfeiltasten die Option "Abgesicherter Modus mit Eingabeaufforderung" wählen und mit Enter bestätigen.

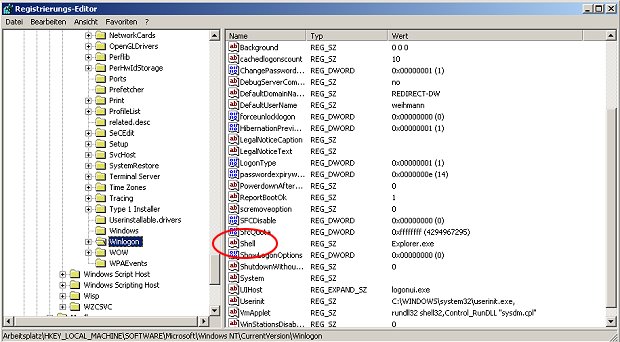

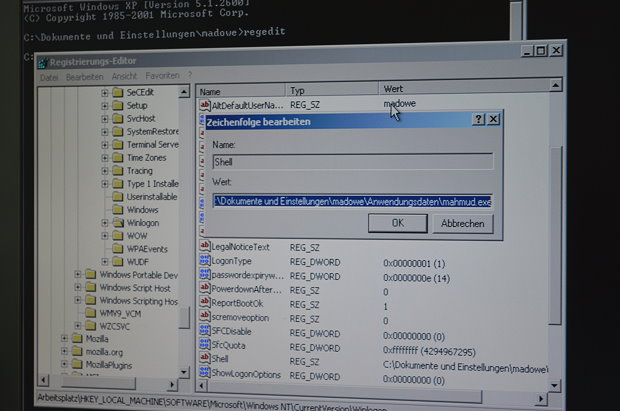

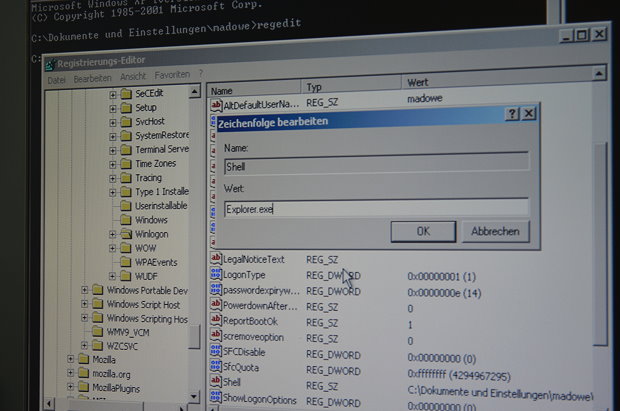

Schritt 2: Registry bearbeiten

- Windows startet in einer Minimal-Konfiguration. Es öffnet sich die DOS-Eingabeaufforderung (schwarzes Fenster mit Texteingabe).

- Den Befehl

regediteingeben und Enter drücken. - In der Registry zum folgenden Pfad navigieren:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon - Auf der rechten Seite den Schlüssel Shell suchen. Dessen Wert enthält den Pfad zur Schadsoftware, z.B.

C:\verzeichnis\zur\jashla.exe(oder auch mahmud.exe, 0_0u_l.exe). - Den Pfad notieren, damit die Datei anschließend gelöscht werden kann.

- Doppelklick auf Shell, den Pfad zum Virus löschen und durch

Explorer.exeersetzen.

rstrui.exe eingeben und einen Wiederherstellungspunkt vor der Infektion wählen.

Schritt 3: Schadsoftware von der Festplatte löschen

Der Start des Trojaners ist jetzt verhindert. Aber die Datei liegt noch auf der Festplatte.

- Im DOS-Fenster

Explorer.exeeingeben. Windows sieht jetzt fast wieder normal aus. - Zum zuvor notierten Pfad navigieren oder die Windows-Suche nutzen, um die Datei zu finden (z.B. jashla.exe, mahmud.exe).

- Die Datei löschen. Der Dateiname hatte oft zusätzliche Zeichen, z.B.

jashla.exe.1234567.pd.

Alternativ: Strg + Alt + Entf drücken, unter "Anwendungen" auf "Neuer Task" klicken und zum Pfad navigieren.

Schritt 4: Neustart und Virenprüfung

Starte den Rechner ganz normal neu. Hat alles geklappt? Dann ist der Spuk erst mal vorbei.

Jetzt unbedingt einen vollständigen Virenscan durchführen. Der Trojaner hat möglicherweise weitere Schadsoftware nachgeladen. Ein gründlicher Scan mit einem aktuellen Antivirenprogramm ist daher unverzichtbar.

Warum "erst mal" vorbei?

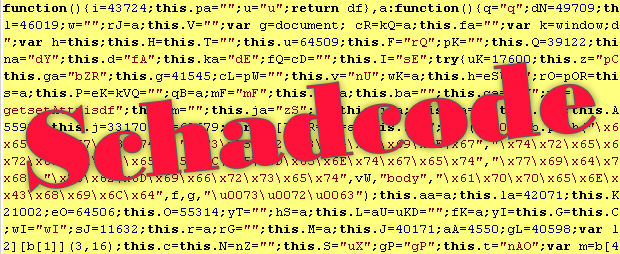

Der Trojaner kam nicht von allein auf die Festplatte. Meistens war es eine E-Mail mit einem vermeintlichen PDF-Anhang, eine manipulierte Webseite oder eine infizierte Datei aus einer unseriösen Quelle.

Um sich künftig zu schützen:

- Keine Anhänge von unbekannten Absendern öffnen.

- Betriebssystem und Software aktuell halten. Updates haben einen Sinn.

- Eine aktuelle Sicherheitssoftware verwenden.

- Regelmäßig Backups wichtiger Daten anlegen.

Varianten des Bundespolizei-Trojaners

Zwischen 2011 und 2015 tauchten zahlreiche Varianten auf, die alle nach demselben Prinzip funktionierten: Bildschirm sperren, eine offizielle Behörde vortäuschen und Geld per Ukash oder Paysafecard fordern.

| Variante | Jahr | Besonderheit |

|---|---|---|

| Bundespolizei-Trojaner | 2011 | Erste Version, 100 Euro per Ukash |

| BKA-Trojaner | 2011-2012 | Verschiedene Versionen mit BKA-Logo |

| GVU-Trojaner | 2013 | Sperrte auch den abgesicherten Modus |

| GEMA-Trojaner | 2012-2013 | Fälschte eine GEMA-Meldung wegen Urheberrecht |

| Android-Variante | 2015 | Browser-basiert auf Smartphones, Löschen der Browser-Daten half |

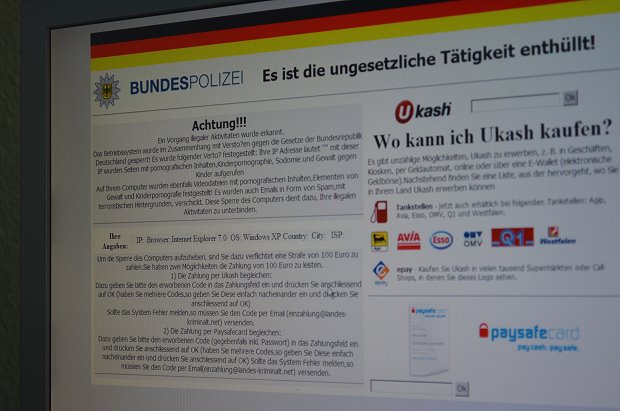

Screenshots aus der Zeit des Trojaners

Häufige Fragen

Kommt der Bundespolizei-Trojaner heute noch vor?

In seiner ursprünglichen Form nicht mehr. Die Ukash- und Paysafecard-Zahlungswege, die der Trojaner nutzte, wurden eingestellt. Die Nachfolger sind moderne Ransomware-Varianten, die Dateien verschlüsseln und Lösegeld in Bitcoin fordern. Diese lassen sich nicht einfach per Registry-Bearbeitung entfernen.

Ist die Anleitung noch aktuell?

Die beschriebene Methode funktioniert für alle Trojaner-Varianten, die den Bildschirm sperren, ohne Dateien zu verschlüsseln. Für verschlüsselnde Ransomware hilft sie nicht. Im Zweifelsfall einen IT-Fachmann hinzuziehen.

Was ist der Unterschied zum "Bundestrojaner"?

Der echte Bundestrojaner (offiziell: Quellen-TKÜ) ist eine staatliche Überwachungssoftware der deutschen Behörden. Der hier beschriebene "Bundespolizei-Trojaner" ist eine kriminelle Schadsoftware, die sich nur als behördliche Meldung ausgibt. Die beiden haben nichts miteinander zu tun.

Kommentararchiv 3955

Fast 4.000 Kommentare zwischen 2011 und 2019 - eine der längsten Diskussionen im deutschsprachigen Internet zu diesem Thema. Der Großteil der Kommentare stammt aus den Jahren 2011 (2.114) und 2012 (1.600), als die Infektionswelle ihren Höhepunkt hatte.

Die häufigsten Dateinamen - Die Schadsoftware hieß je nach Variante jashla.exe, mahmud.exe oder 0_0u_l.exe und versteckte sich im AppData-Ordner des Benutzerprofils. Hunderte Leser bestätigten, dass sie den Trojaner dort gefunden und gelöscht haben.

Registry-Schlüssel Shell - Viele berichteten, dass der Schlüssel unter Winlogon bereits korrekt auf Explorer.exe stand. In diesen Fällen half eine Systemwiederherstellung per rstrui.exe aus dem abgesicherten Modus. Windows Vista und 7 Nutzer fanden den Eintrag häufiger unter HKCU statt HKLM.

Abgesicherter Modus blockiert - Ab 2013 tauchten neue Varianten auf (GVU-Trojaner, GEMA-Trojaner), die auch den abgesicherten Modus sperrten. Die Community empfahl hier den Start von einer Boot-CD wie Hiren's BootCD oder Kaspersky Rescue Disk.

Android-Variante ab 2015 - Auch Smartphone-Nutzer meldeten sich mit einer Browser-basierten Sperrseite. Hier reichte meist das Löschen der Browser-Daten oder ein Neustart im abgesicherten Modus.

Bezahlung und Polizei - 53 Kommentare drehten sich um die Frage, ob man zahlen soll (niemals!). 251 Leser fragten, ob eine Anzeige bei der Polizei sinnvoll ist. Antwort aus der Community: Anzeige ja, aber die Chancen auf Ermittlungserfolg waren gering.

Danksagungen - 468 Leser bedankten sich ausdrücklich dafür, dass die Anleitung funktioniert hat. Ein wiederkehrender Hinweis: Nach der Entfernung unbedingt einen vollständigen Virenscan durchführen, da der Trojaner oft weitere Schadsoftware nachgeladen hatte.