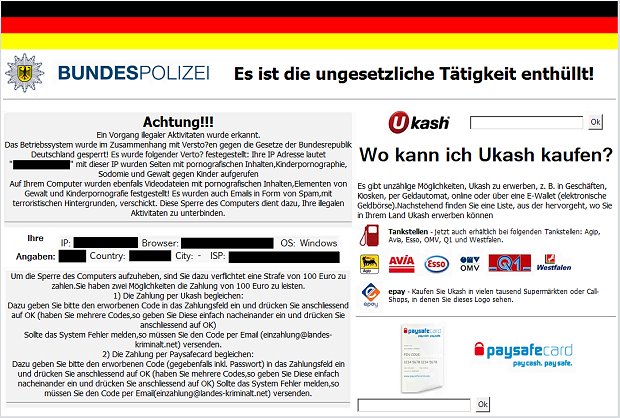

„Notfalleinsatz in der Nachbarschaft wegen einem Windows-Trojaner!“ – so der erste Hilfeschrei direkt am Gartenzaun. Der Tatort: Ein infizierter Windows XP Rechner, der zwar noch startet, dann aber nur noch eine vermeintliche Meldung von der Bundespolizei zeigt. Bundespolizei?! Was für ein Quatsch. Ich traue den Beamten des BKA ein besseres deutsch als „Es ist die ungesetzliche Tätigkeit enthüllt“ zu! Und ein Freikauf in Höhe von 100 € via Ukash ist auch nicht so ganz die deutsche Gesetzeslage.

Ich will hier gar nicht viel herum labern, denn wer nach einer Problemlösung sucht, will nicht viel lesen, sondern eine Schritt-für-Schritt-Anleitung. Hier ist sie, auch zum Download als PDF!

Schritt für Schritt Anleitung

Seiteninhalte

Die ersten Schritte bei Problemen dieser Art

Und auch wenn es verschiedene Varianten des sogenannten Bundespolizei Trojaners gibt, gelten diese Empfehlungen derzeit sicher für alle Erpressungsversuche in der Cyberkriminalität!

- Ruhe bewahren! Es ist nicht die Bundespolizei (das BKA gibt entsprechende Warnmeldung aus) die hier einen Virus auf den Rechner installiert hat, sondern „nur“ eine kriminelle Vereinigung, die versucht, an schnelles Geld heran zu kommen.

- Beweise sichern! Am besten ein Foto von der Meldung anfertigen. Bitte nicht direkt auf den Monitor das Blitzlicht halten, das wird so nichts. (Optional, dem Virus ist diese Aktion egal)

- Bei der örtlichen Polizeidienststelle anrufen und Anzeige erstatten. (ebenfalls Optional, dem Virus ist auch diese Aktion egal)

- Der Rechner muss nicht platt gemacht werden und es gehen auch keine Daten verloren.

- Internetverbindung trennen (Netzwerkkabel heraus ziehen, WLAN-/ DSL-Verbindung trennen o.ä.)

- Etwas Zeit nehmen und diese Anleitung zum Entfernen des Bundespolizei Trojaners beachten. Ich versuche die Schritte ganz einfach zu beschreiben; das bekommt man auch als Laie wieder hin.

Anleitung zum Löschen des Bundespolizei Virus

Bundespolizei Virus – Bildschirm eines infizierten Windows PCs

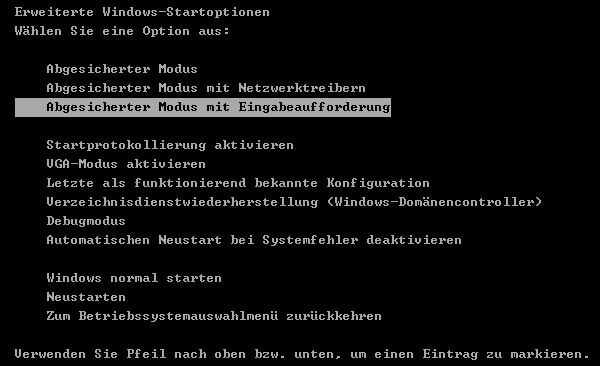

- Rechner einschalten und immer wieder im Sekundentakt (noch vor dem Windows-Logo) die Taste [F8] drücken bis eine Auswahlliste verschiedener Startvarianten erscheint.

- Mit den Pfeiltasten die Option „Abgesicherter Modus Eingabeaufforderung“ wählen und mit [Enter] bestätigen. Achtung: Neuere Varianten des Trojaners verhindern möglicherweise den abgesicherten Modus. In diesem Fall helfen sicherlich dieses Hinweise weiter.

Windows im abgesicherten Modus starten

- Windows startet nun in einer Art Minimal-Konfiguration.

- Der Bildschirm sieht nun nicht wie gewohnt aus. Es öffnet sich möglicherweise nur die DOS-Eingabeaufforderung (schwarzes Fenster mit Texteingabemöglichkeit).

- Den Befehl regedit eingeben und [Enter] drücken

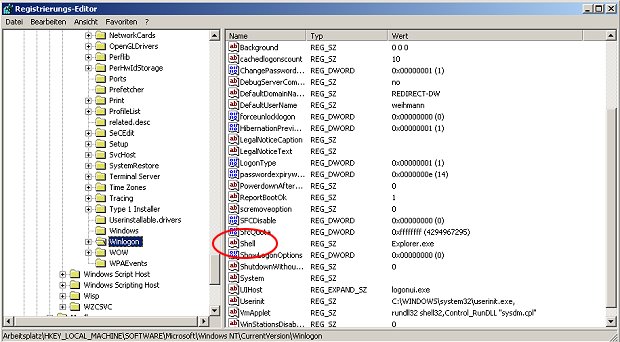

- Es öffnet sich die Windows-Registry, wo eine Änderung vorzunehmen ist.

- Hier muss man sich durch das Verzeichnis klicken. Ziel der „Reise“ ist HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon (immer auf das [+]-Symbol klicken und am Ende Winlogon direkt auswählen).

- Hier gibt es einen Schlüssel (auf der rechten Fensterseite) namens Shell. Der „Wert“ dieses Schlüssels ist der Pfad zur eigentlichen Schadsoftware z.B. C:\verzeichnis\zur\jashla.exe (oder auch mahmud.exe). Aber vorher den dort angezeigten Pfad notieren, damit man anschließend die Datei auch wirklich löschen kann.

- Ein Doppelklick auf Shell, den kompletten Pfad zum Virus löschen und durch Explorer.exe ersetzen. Achtung: Nicht den Registry-Eintrag Shell löschen, der wird gebraucht!

- [OK] klicken und das Registry-Fenster schließen [x].

Solltet ihr bei der Entfernung an einen oder anderen Stelle der hier genannten Punkten nicht weiter kommen oder die Variante des BKA-Trojaners sich (wieder einmal) geändert haben, dann schaut zuerst auf der Hilfeseite von Simon nach, ob es hier bereits einen entsprechenden Eintrag gibt. Eine weitere informative Anlaufstelle rund um das Thema Compuerviren ist Webseite unter bleib-Virenfrei.de.

Windows-Registry – Pfad zur jashla.exe

Der Start des Bundestrojaners wird somit schon mal verhindert. Jetzt muss dieser aber auch noch von der Festplatte gelöscht werden.

Wenn das DOS-Eingabefenster noch geöffnet ist, dann Explorer.exe eingeben. Windows sieht jetzt fast schon wieder wie gewohnt aus, oder!? Nun entweder zur jashla.exe navigieren oder die Windows-Suche nutzen, um die jashla.exe auf der Festplatte zu finden. Die Datei nun löschen.

Ansonsten kann man auch die Tasten [STRG] + [ALT] + [ENTF] einmal drücken und im sich öffnenden Fenster unter Anwendungen auf Neuer Task klicken. Jetzt sich zum zuvor notierten Pfad durch klicken und die jashla.exe löschen.

Die Datei hatte in meinem Fall noch ein paar Zeichen mehr im Dateinamen: jashla.exe.1234567.pd (oder so ähnlich).

Den Rechner jetzt ganz normal neu starten

Hat alles geklappt? Sehr schön, dann ist der Spuk (erst mal) vorbei! Falls nicht, dann bitte nochmals prüfen, ob die Anleitung zum Entfernen des Bundespolizei Trojaners genau beachtet wurde. Ansonsten hier die Kommentarfunktion nutzen, vielleicht kann ich oder ein anderer Leser weiter helfen.

Simon hat oft gestellte Fragen aus den Kommentaren zusammengefasst und eine Hilfestellung zur Entfernung des vermeintlichen BKA/ GEMA-Schädlings ins Netz gestellt. Wenn es bei euch also Probleme bei der Trojaner-Beseitigung geben sollte, dann ist diese Seite sicherlich der beste Anlaufpunkt.

Rechner auf Schadsoftware prüfen

Mit einem Antivirus-Programm sofort die Festplatte(n) prüfen. Zum Beispiel mit dem aktuellen Avira

Free Antivirus, das hier gratis herunter geladen werden kann.

Empfehlen kann ich an dieser Stelle sich eine professionelle Sicherheitssoftware zuzulegen. Die abgespeckten kostenlosen Softwarelösungen sind oft besser als gar nichts, jedoch fehlt es hier oft an zusätzlichen Schutzmechanismen.

Das Geld sollten jedem die eigenen Daten wert sein. Ein anderer Virus hätte vielleicht alle Fotos von der Festplatte gelöscht, Zugangsdaten an Dritte versandt, einen Keylocker heimlich installiert oder private Daten aus „Scherz“ im Internet veröffentlicht.

Was heißt, der Spuk ist „erst mal“ vorbei?

Nun ja. Der Trojaner kam nicht ganz von allein auf die Festplatte. Möglicherweise eine E-Mail mit einer vermeintlichen PDF, die versucht wurde zu öffnen? Oder eine andere Datei – eine Powerpoint vielleicht … Nach einem Neustart des Rechners ging dann nichts mehr.

Die bekannten „Floskeln“: Keine Anhänge von unbekannten Absendern öffnen. Software (Betriebssystem, Anwendungen, Anti-Viren-Programm usw.) aktuell halten. Die Updates haben einen Sinn!

Sich davon lösen, dass Sicherheits-Software kostenlos ist. Am besten jetzt sofort 30, 50 oder 100 € investieren und den Rechner schützen. Was hätte die Entfernung dieses Trojaners gekostet, wenn man von einem IT-Dienstleister das Problem hätte beheben lassen? Welche Folgekosten kommen auf einen zu, wenn solch eine Schadsoftware noch ganz andere Probleme verursacht. Einfach mal der eigenen kriminellen Phantasie freien Lauf lassen …

Hallo,

ich schreibe grade vom Netbook meiner Mitbewohnerin aus, da es mich auch erwischt hat…ich bin den Anweisungen komplett gefolgt, jedoch heißt die Shell-Datei bei mir schon explorer.exe…wo könnte sich das Ding denn nun noch versteckt haben?

Hoffe auf fixe Antwort..

Kazi

nochmal ich, ich hab jetzt nach dem durchforsten einiger kommentare und nahverfolgen einiger der aufgeschriebenen wege drei sachen gefunden, mit denen ich nchts anfngen kann:

1. HKEY_LOCAL_MACHINE/SOFTWARE/Microsoft/Windows/CurrentVersion/Run da steht RtHDVCpl.exe, das sagt mir so gar nichts..

und dann noch zwei sachen unter MSConfig gefunden, nämlich HControlUser und ATKOSD 2, beide haben einen unbekannten Hersteller.

Nun bin ich absolut kein pc-freak, ich kann also auch mit vielen namen, die den informatikern geläufig sind echt nichts anfangen und möchte aber auch niht einfach irgendwas löschen, was eigentlich doch reingehörte…ich habe übrigens windows vista drauf, falls das auch noch ausschlaggebend sein sollte.

@ kazi

Schaue mal/Schauen Sie mal im Autostart nach.

Dort werden normalerweise auch genau diese Programme zu finden sein.

Eventuell fällt dabei auch direkt auf, das eines davon vielleicht von „Packard Bell BV“ stammt. wenn ja, dann ist dies die gesuchte Ransomware-Startdatei.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Moin,

habe dasselbe Problem. Diesen Virus hab ich mir heute morgen eingefangen. Ebenso versucht mit dieser schön beschriebenen Anleitung weiter zu kommen. Wie bei meinem vorangegangenen Schreiber ist die Shell in Ordnung. Ist das eventuell eine neue Version dieses Viruses, da beides heute aufgetreten ist? Habe auch schon den Rechner nach jashla.exe und mahub.exe durchsucht – kein Treffer. Mein Betriebssystem ist XP. Auch ich würde mich freuen, wenn jemand Sachkundiges helfen könnte.

@ klim

explorer.exe ist bzw. war es nur in einigen der ersten Varianten. Diese kamen meist auch noch einher mit Dateinamen wie jashla, mahmud, etc..

Seither folgenden Varianten mit 16-Stelligen Zahlenkombinationen und diversen anderen Dateinamen (siehe Punkt P14.1.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Habe folgende Datei gefunden: 0.11303528518292527

Da diese Datei heute um 8:40 Uhr erstellt wurde, dem Zeitpunkt, an dem der Virus zuerst aufgetreten ist, nehme ich an, dass er es ist. Die Beschreibung der Datei: Which Fable Planet. Als Firma wird AVM GmbH angegeben, Dateiversion 9.3.0.0. Größe 208KB.

Handelt es sich eventuell schon wieder um eine neue Version des Virusses? Wie soll ich weiter verfahren?

Datei löschen?

Hallo klim,

ich habe wohl das selbe Problem,

welchen Pfad hat denn diese Datei in der Registry?

Vielen Dank,

Kai

HKEY_LOKAL_MACHINE/SOFTWARE/HKEY_USERS/S-1-5-21-1614895754-1770027372-682003330-500/Software/Microsoft/Search Assistant/ACMru/

Sowohl in der 5603 finden sich Einträge YXOWA und MAHUB als auch in der 5604 o.11303528518292527, jas und mah.

Scheint eine Kombi aus mehreren Versionen zu sein.

Darf man die einfach löschen?

@ klim

Es ist jetzt in sofern eine neue Variante, weil es nicht mehr von der Firma „Packard Bell BV“ kommt, sondern angeblich von der „AVM GmbH“.

Da ich mir nicht vorstellen kann, das ein großer Herrsteller wie AVM es nötig hat soetwas herzustellen, ist es wohl das gesuchte Objekt.

Und damit gilt nun meine Anweisung von hier:

https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-22#comment-4594

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hab vielen Dank für Deine Hilfe. Ich hab den Virus nun in den Griff bekommen, indem ich in der Registry alle Werte herausgenommen habe, die Quelldatei und eine Verknüpfung darauf gelöscht habe. Rechner fährt wieder normal hoch und ein Antivirenprogramm ist noch am Durchlaufen. Ich werde den Rechner allerdings, nach der Datenrettung, formatieren und neu aufspielen.

Gruß Klim

@ kazi

„1. HKEY_LOCAL_MACHINE/SOFTWARE/Microsoft/Windows/CurrentVersion/Run da steht RtHDVCpl.exe, das sagt mir so gar nichts..“

Die steht bei mir nicht drin; also eher unwahrscheinlich, dass das mit dem Virus zusammenhängt.

Es gibt ja wie es aussieht eine Reihe von Versionen dieses Viruses, daher möchte ich meine optisch beschrieben: Es ist die Version, wo oben rechts im Bild ein Foto von einem Polizeibeamten vor einem Computer ist.

@ kazi

RtHDVCpl.exe Datei Info

Der Prozess HD Audio Control Panel oder Realtek HD Audio Manager gehört zur Software HD Audio Control Panel oder Realtek High Definition Audio oder Realtek HDMI Audio Driver for der Firma Realtek Semiconductor.

Quelle: http://www.file.net/prozess/rthdvcpl.exe.html

@ klim

Ja, bislang sind von mir mindestens 9-Varianten gezählt. Allerdings kann ich mich irgendwo auch verzählt haben.^^

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

hey,

ich verstehe nicht so ganz was ich bei der systemkonfiguration gucken muss..bei dienste, systemstart und tools gibt es keine ähnliche datei..als ich wie vorhin beschrieben die datei ausfindiggemacht habe, bin ich mit rechtsklick auf eigenschaften gegangen, um dort den pfad der verknüpfung nachzuvollziehen…als ich den pfad kopiert und oben in die leiste des „computer“ einfügt habe, kamen aufeimal die virenspezifischen probleme.wenn ich den pfad schritt für schritt gehe…ist er nicht auffindbar..wie komm ich denn jetzt metaphorisch gesprochen vom kopf zum körper? (der pfad hieß :C:\Users\username\AppData\Local\Temp.9282698289720586.exe,SuppS

Mit freundlichen grüßen

niklas

@ Niklas

Also so ungefähr sollte/könnte es im Autostart aussehen… (klick).

Das Problem, das man solche Dateien nicht sieht, liegt daran das sie oftmals versteckt werden.

Siehe dazu Punkt P17.

Kannst Du den Prozess im TaskManager (wenn Du schnell genbug bist nach dem Windowsstart) beenden? Weil dann hättest Du erstmal freie Hand.

Das dass Ransoware-Problem wiederkam als Du foilgendes in die Adressleiste eingabst „C:\Users\username\AppData\Local\Temp.9282698289720586.exe,SuppS“ ist klar. Denn damit riefst Du es ja direkt auf.

Probiere es mal mit lediglich „C:\Users\username\AppData\Local\“.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

@ kazi

Die erste von Dir genannte Datei steht bei mir nicht drin; also eher unwahrscheinlich, dass das mit dem Virus zusammenhängt.

Es gibt ja wie es aussieht eine Reihe von Versionen dieses Viruses, daher möchte ich meine optisch beschrieben: Es ist die Version, wo oben rechts im Bild ein Foto von einem Polizeibeamten vor einem Computer ist.

simon kannst du dir meine antwort noch einmal angucken!

besten danke!

Guten Abend,

ich habe auch diesen Virus auf meinem PC und habe unter Start<Alle Programme<Autostart eine Datei mit Zahlen gefunden, aber wenn ich mich unter meinem Konto anmelde, habe ich nur ein paar Sekunden Zeit, dann öffnet sich der Virus wieder. Mich würde es freuen, wenn ihr mir sagen könntet, wie ich diese Datei löschen kann (habe Windows 7). Ich hab auch noch andere Konten auf meinem PC, da kann ich mich anmelden und dort öffnet sich kein Virus. Keine Ahnung, villeicht kann man auch von einem anderen Benutzerkonto den Virus löschen.

Ich bedanke mich schon mal im Voraus!

Guten Abend, also habe mir den Virus auch vor 1 Stunde ungefähr eingefangen, was ich euch schonmal sagen kann, versucht das Problem nicht mit Norton Power eraser zu lösen, ich habs versucht, und jetzt stürzt Windows bereits beim Anmeldebildschirm ab und kommt nichtmal mehr zu dem Bundespolizeiscreen. Wenn ihr irgendwelche Infos habt, lasst mich bitte auch davon hören indem ihr hier die Lösung postet, besten Dank im Vorraus.

:/

Hallo Simon. ich finde es toll dass du uns so nett erklärst wie man diesen Trojaner wegkriegt. Ich habe dir gestern schon geschrieben, ich glaube meine nachricht is iwie nich angekommen oda so…. Naja, was mich stört ist dass ichs chon Kasperksky Internet Security aufm PC hatte…. Naja, ich hab anfangs die Punkte befolgt die du geschildert hast, danach aber bin ich auf Kasperksky Internet Security gegangen und der hats für mich korrigiert. Nun stellt sich mir die Frage ob der Virus nun wirklich weg ist…. Danke im Voraus für deine Hilfe und LG

@ Lili

Also eine Mail ist tatsächlich bislang nicht angekommen – falls dies gemeint war.

Ansonsten habe ich hier noch gut 20 Comments als unbeantwortet bei mir stehen… :-|

Zur Klärung des „Ist die Ransomware weg?!“ gebe ich auch hier den Post zum besten:

https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-23#comment-4616

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

HAllo Simon,

ganzganz vielen Dank für die vielen Tipps, auch an die anderen Kommentarschreiber *lach*

Ich habs weggekriegt, es war ein Zahlenwust im Autostart!

(Nachdem ich den verdammten Autostart erst einmal finden musste, da Vista den ja ganz woanders versteckt hat…)

Was ich jetzt noch tun muss ist bloß einen suchlauf meines Antivirenprogrammes zu starten, oder ist noch irgendwas zu empfehlen?

Hallo Kazi,magst du mir mal den pfad notieren, wo sich der zahlenwust bei dir versteckt hat.habe auch vista und das selbe problem wie meine vorredner und du.danke im vorraus.

Lucas

@ Kazi

Bitteschön.^^

Zur Nacharbeit empfehle ich folgende Punkte

P07

und P13

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

@kazi

Wie hast du den Zahlenwust im Autostart weggemacht?

bei mir ist auch so etwas drin, aber ich weis nicht, wie ich es löschen kann.

@ Andreas

Im Autostart selbst entfernt man einfach den Haken vor dem vermeintlichen BKA’ler.

Inder Registry kann man Schlüssel

1. zur Sicherheit erstmal nur umbenennen

2. Wenn es das System wieder sauber funktioniert… – ganz weglöschen!

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

@ ndreas: wo drin? Sag mal bitte genauer was du meinst…

@Lucas und Andreas

einfack auf start gehen und alle programme anzeigen lassen.

Dort ist irgendwo ein Ordner, wo Autostart vor steht. Da draufgehen und dann sieht man alles, was darin ist. Bei mir war da auch der Zahlenwust zu sehen, da dann einfach mit Rechtsklick löschen und fertig ists, bei mir ging dann alles wieder.

@ kazi

Das diese Ransomware sich im Ordner „Autostart“ unter „Start -> Alle Programme -> Autostart“ versteckt, hat aber leider bislang Seltenheitswert.

Zumindest kam es hier noch nicht einmal bislang vor – soweit ich mich erinnern kann.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

mein problem ist, dass ich gar nicht auf den desktop zugreifen kann,also nicht länger als max.5 sec oder so habe,den start-programm… zu durchforsten.

bin seit nn fast 2 stunden im abgesicherten modus mit ein gabhilfe, weiß aber nicht,wo ich suchen soll.

@phL

Ich hab den Computer ganz normal gestartet und mich unter meinem Konto angemeldet. Da ich dann, wenn ich mich angemeldet hab nur wenige Sekunden Zeit habe bis sich der Virus mit dem Hintergrund Bundespolizei öffnet, hab ich so schnell wie möglich unten links start angeklickt, dann alle Programme und dann Autostart ausgewählt. Da hab ich eine Datei mit Zahlen gefunden, aber bis ich da was machen kann, kommt schon das Bild mit dem Bundespolizei Virus.

Ich weis nur nicht, wie ich diese Datei löschen soll.

@ Andreas

Schau Dir/Schauen Sie sich dazu mal folgendes an:

https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-23#comment-4612

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Bei mir ist im Ordner Autostart lediglich Bluetooth und wpbt0.dll zu sehen… ist es die dll? Sie ist im Ordner S<ystem32… trau mich da nicht irgendwas zu löschen… -.-

@ phL

Wenn man sich meinen Punkt P14.1 sorgsam durchgelesen hat, stößt man recht schnell genau auf diesen Dateinnamen.^^

Also ja – weg damit! ;-)

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Immer wenn ich versuche Rechtsklick auf den Zahlenwust zu machen, um es zu löschen, öffnet sich der Virus mit dem Bild Bundespolizei schon und ich kann nichts mehr machen.

@ Andreas

1. Ist das Gerät noch auf irgendeine Weise mit dem Internet verbunden?

2. In welchem Modus bist Du „in Windows“ drin?

3. Gibt es noch ein Administratives Benutzerkonto am Computer?

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

@ Simon, danke, ich habe es mir durchgelesen aber nicht sorgfältig genug :D

@ Simon, danke, du hast mir auch sehr weitergeholfen :D

Naja trotzdem fährt mein Computer jetzt nichtmehr hoch sondern stürzt ab sobald ich mein Windows pw eingeben muss mit Bluescreen und lauter zahlen… -.- war ja schon vorher so nachdem ich Norton Power Eraser durchlaufen hab lassen

@ phL

Wenn eine Original Installations-CD/DVD vorliegt (keine Recovery!) könnte man es mit einer Reparaturinstallation probieren.

Oder es gäbe ein Backup/oder einen Systemwiederherstellungspunkt von vor ein paar Tagen.^^

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Es muss sich um eine neue Version von heute handeln. Vermutlich müssen die Super-Experten erst ran gehen und eine neue Lösung finden. So einfach wird es vermutlich diesmal nicht sein. Da sind wir alle aufgeschmissen. Oh, je.

@ Mike

Dieser Kommentar gehörte jetzt zu welchem Post?

(Dort angehängt wäre hilfreicher gewesen.^^)

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

@ Simon

Es ist noch mit Internet verbunden, und ich war unter Windows drin. Ich hab jetzt ein anderes Konto, das ich hatte zum Administrator gemacht und versuch jetzt mal mit CCleaner, alle Dateinen, die im Autostart drin sind zu deaktivieren.

@ Andreas

Mal abgesehen davon das ich bis heute kein Freund von Tools bin wie TuneUp, CCleaner, etc…..

Kommst Du in dem Konto nicht in den Autostart rein?

Das wäre einfacher als extra für den „Autostart“ den CCleaner zu nutzen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

@ Simon

in dem Konto mit dem Virus komme ich nicht richtig in den Autostart rein, weil wenn ich mich im Konto anmelde, hab ich ungefähr 3-4 sekunden Zeit und dann öffnet sich der Virus mit dem Bundespolizei Bild. Wenn ich schnell mache, dann schaffe ich es gerade mal, start<alle programme<autostart anzuklicken.

@ Andreas,

ich dachte eigentlich auch an das Benutzerkonto in dem Du gerade mit dem CCleaner hantierst, denn dort scheinst Du ja freies Spiel zu haben. Oder?

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

@ simon

ja dort hab ich freies spiel

mir freundlichen grüßen Andreas

hey kazi,

glaube meine 5 sec. oder so haben ausgereicht ;-) DANKE!!! schonmal für die hilfe an dich und vorallem an SIMON.

kann mir aber nicht vorstellen, dass so ein aggressiver trojaner so enfach zu löschen ist. kann mich schon kaum noch dran erinnern,was ich nun alles hier im netz gelesen habe.

daher nochmal die frage bzw. bitte, was kannn, sollte ich tun, um sicher zu sein, dass ich dieses scheißteil vom rechner mit vista bekomme.

DANKE, ach ja und allen n frohes neues Jahr!!!

und hoffentlich ohne neue viren,trojaner oder sonst was….

Lucas

@ Lucas

Bitteschön.

TAuch für Dich den Post-Verweis auf: https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-23#comment-4616

Sowie weitere Tipps unteranderem auch dazu hier.

Bezüglich Virus vs. Ransomware, bitte Punkt P20.1 lesen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

@Lucas

Mann, bist du speziell *lach*

Du hättest den PC auch einfach im abgesicherten Modus starten können (hochfahren und dabei F8 drücken, bis er fragt, in welchem Modus geöffnet werden soll), da hättest du mehr als 5 sekunden zeit gehabt.

@Simon

Kommt mir vor, als wenn er jetzt ne Zeit lang tatsächlich da sitzen wird, wenn es bei Lucas auch schon so war =)

@ kazi

Deinen Text ab @Simon verstehe ich leider aktuell nicht, stehe wohl etwas auf dem schlauch.

(Oder bin zu verwirrt von den gefühlt 1000ten Beiträgen die ich hier eben beantworte(t habe).

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Ich hab diesen Virus nun schon zum zweiten mal. Beim ersten Mal den Gema-Virus und heute diesen. War beim ersten auch noch so blöd und hab die 50 Euro bezahlt..

Ich habe beide mit der Systemwiederherstellung(spunkt) oder wie auch immer das heißt entfernt. Reicht das? Oder sollte ich noch etwas versuchen? Ich muss ja etwas falsch gemacht haben, wenn der Virus (in anderer Form) wiederkommt.

Würde mich echt über Hilfe freuen, bin hier nämlich am verzweifeln, weil meine Eltern nichts davon erfahren sollen.(Bin 16 :S )

@ Moe

Solange die 50€uro aus deiner eigenen Tasche kamen, nenne ich das zwar einerseits natürlich „blöd/dumm gelaufen“, andererseits dann aber auch immerhin eigenständig und wäre damit zumindest kein Grund es „zu verheimlichen“.^^

Mehr als „Junge was machst Du nur“ Und „Na, auf welchen P***o Seiten warste jetzt wieder“ – sollte da eigentlich ja nicht kommen.

Das sperren oder Abnehmen des Computers, wie es früher bei mir geläufig war, weiß ich nicht ob es das heute noch gibt – geschweige denn ob es Sinn macht. *schmunzel*

Prinzipiell ist es schon mal gut das dass Teil wohl durch eine Systemwiederherstellung „weg“ zu bekommen war.

Ich schrieb hier weiter oben oder auf der vorherigen Seite schon mehrfach von den Punkten P07 und P13 – diese würde ich auch Dir empfehlen.

Weiterhin sei gesagt – ein einmal befallener Computer ist (meines Erachtens) NIE wieder so vertrauenswürdig wie er es mal war und gehört damit gesichert und neuinstalliert.

Dann ncoh ein gescheites Backup eingerichtet und fertig ist der Kuchen.

Fragen & Antworten dazu gibt es ebenfalls auf meiner Seite…(Klick. ODer per Mail an bka-virus@kunden.pp4it.de.

Zum Thema was habe ich falsch gemacht kann man kurz fragen/sagen…:

War das System mit ALLEN Komponenten denn immer aktuell?

Also z.B. Microsoft-Updates (und nicht nur Windows-Updates),Adobe Reader, Adobe Falsh, Adobe Air, Adobe Shockwave, JAVA, AntiVirus, Mozilla Firefox, etc. pp..

Gilt nur als Beispielliste, es kommt ja auch darauf an was auf dem jeweiligen System wirklich so alles installiert ist.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Kann man denn so eine Neuinstallation alleine hinkriegen? Also auch jemand der nicht so schlau ist?^^

Und danke schonmal für die Hilfe. :)

Virus bekommen -> fail

50 € bezahlt -> EPIC FAIL! :D

@ phL

1. Das macht man einmal, dann nie wieder.^^

2. Zum Glück „nur“ 50€uro und nicht wie in den jetzigen Fassungen eben 100€uro.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

@ Moe

Eine Neuinstallation ist eigentlich ganz easy.

Man braucht nur das Installations-Medium.

(Bei einem Laptop ist es meist eine Recovery-CD/DVD oder eine festgelegte Partition die meist per F-Taste angesteuert wird.)

Dann einfach davon booten und ihm sagen „mach alles platt, installier neu“.

Aber Achtung, danach sind ALLE DATEN „unwideruflich“ weg!

Es sei denn die Festplatte wäre in mehrere Teile unterteilt worden, dann sind die Daten auf den anderen Teilen i.d.R. unangetastet.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Vielen Dank erstmal für die nette Hilfe,

trotz der sehr detalierten Anleitung habe ich jedoch ein Problem:

nachdem ich mir den Virus eingefangen hatte, hat mein PC vorm Windowsstart die Tastatur nicht erkannt, ich habe also den pc einfach beim starten abschmieren lassen und die sich automatisch ausführende Windows Starthilfe den Computer reparieren lassen und danach neugestartet. Ich habe jetzt zwar wieder vollen Zugrif, aber ich frage mich, ob der Trojaner nicht doch noch aktiv ist. Avira findet nix und Shell hat als Wert auch explorer.exe. Sollte die Starthilfe also Tatsächlich alle Meine Probleme gelöst haben?

vielen Dank für eine Antwort,

Ivo

@ Ivo

Theoretisch kann der USB-Fehler durch das eigenstände rumwurschteln passiert sein. Oder aber unser Freund hatte die Finger drin – was ich bezweifle aber nicht ausschließen kann.

Die Starthilfe könnte damit tatsächlich einfach den Fehler behoben haben.

Zu deiner Frage würde ich Dir die Punkte P12 und Punkt P13 empfehlen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hmm der USB Fehler war schon komisch… die LED Hintergrundbeleuchtung der Tastatur hat zwar geleuchtet aber ich konnte nichts eingeben. Windows Defender und Mc. A. Stinger finden auch nichts, also hoffe ich mal das beste und bedanke mich für die Hilfe.

Achja ich habe Windows 7 Homepremium 64bit

Ja endlich hab ich es geschafft, der dumme Virus ist endlich weg:D. Ich hab insgesamt 2 dateien gelöscht und jetzt ist wieder alles so wie vorher.

Nochmal danke an alle die mir hier geholfen haben ;).

@ Andreas

Bitte.^^

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

hab dieses virus heute auch abbekommen ,aber schnell ein lösung gefunden, ich beschreib einfach meine schritte :

-drück bevor windows startet F8 (öfters tippen)

-„Abgesicherter Modus mit Netzwerktreibern“ auswählen

– dann startet windos normal, öffne internet explorerund öffne folgenen link :

http://www.chip.de/downloads/Malwarebytes-Anti-Malware_27322637.html#sp=anti malware;N=0;pos=1

-lädst das runter, das ist ein anti-viren-Scanner

-Installier ihn, lässt ihn upgaten und fullscan machen lassen

-es dauert über ne stunde,alles was er gefunden hat löschen

und…… zack funktioniert alles ;)

@ Jorge

Das Programm wurde schon öfter vorgeschlagen und wird auch auf meiner Seite genannt.

Wie aber der Name schon sagt, ist es kein reines Antivirenprogramm (als Korrektur deines/Ihres Textes).

Es ist im eigentlich Sinne ein Anti-Malware Programm.

Da viele Viren Schadcode mitbringen welcher Malware/Scareware/Ransomware mitbringt, zieht der Scanner dann aber dennoch.

Er ist so gesehen ein Universalwerkzeug.

Heißt aber auch, das Programm kann viel, aber nicht alles so gut wie Spezialprogramme für die jeweiligen Bereiche es könnten.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Habe mir auch den Virus gefangen. Zum 2. mal in ähnlicher Form. Konnte nach dem Neustart im Systemmenü über Start Programme Autostart eine EXE Datei löschen! Habe Anti Vir durchlaufen lassen. nichts gefunden!!! Avira de cleaner findet auch nichts werde nun den Tip meines vorschreibers probieren!

@Simon

Ist der virus nach eine systemwiderherstellung gelöscht?

danke!

@ Tom

Die Systemwiederherstellung löscht die Ransomware NICHT vom Computer.

Die Systemwiederherstellung stellt lediglich die Systemdateien wieder her (so wie diese zum Erstellungszeitpunkt waren) und setzt auch die Registry wieder zurück auf eben diesen Erstellungstag.

Eine Ransomware wie der BKA’ler welcher sich in die Registry einträgt, hat dann keine Funktion mehr – bzw. zumindest nicht beim Systemstart.

Heißt, nach einer Systemwiederherstellung ist die Ransomware noch da, und muss manuell von Hand oder per Scanner gelöscht werden.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Gestern hat sich meine Tochter bei iTunes den blockierten Bildschirm (wie oben gezeigt ) eingefangen. Die explorer.exe wurde gestartet, aber sofort von dem roten Bildschirm überdeckt. Nach ein paar Versuchen habe ich festgestellt, dass das Schadprogramm nur bei eingeschalteter Netzwerkkarte startet. Im Autostart habe ich dann ein mir unbekanntes Programm “peizva.exe-345D5E6C.pf” gefunden, auch bei Google hab ich nichts dazu gefunden, hab es im Autostart deaktiviert und der Spuk war vorbei. Anschließend noch die Exe-Datei gesucht und gelöscht.

Ich selber gehe grundsätzlich nur noch mit Linux ins Internet, alle meine Daten sind auf einer externen Festplatte, die bei Internetaktivitäten grundsätzlich nicht am Rechner ist. Ich werde den Rechner meiner Tochter entsprechend herrichten.

Antworten

@ Peter Schulze

Danke für den Hinweis. Ich habe die Datei gleich mal in meine Liste mit aufgenommen.

Die Idee mit dem Surfen per Linux ist an und für sich eine gute. Ich persönlich betreibe auch einige Server auf Linux-Basis und habe auch virtuelle Maschinen mit Linux-Desktops.

Ich weiß ja nicht wie alt Ihre/Deine Tochter ist, aber persönlich würde ich entweder einen dedizierten User für das Internet dann einrichten, oder sicherer, eine virtuelle Maschine (z.B. mit VirtualXP oder VMware oder VirtualBox) aufsetzen und dann darin surfen.

Fände ich persönlich immer noch komfortabler (besonders einfach ist es ja unter Windows7 Pro und höher so etwas einzurichten) und vor allem eventuell wichtige Anwendungen die es nur für Windows gibt auch lauffähig zu belassen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo zusammen,

habe das gleiche Problem wie fast alle hier (und bin entzückt, dass es diese Seite hier gibt).

Um es kurz zu machen: ich finde den Übeltäter nicht.

Habe im regedit folgendes gefunden:

HKEY_CURRENT_USER\SOFTWARE\MICROSOFT\WINDOWS\CURENT VERSION\RUN\appconf32.exe

NUn soll ja „appconf32.exe“ einer der namen des Trojaners sein.

Habe also im regedit aus der „Wertzuweisung“ das „appconf32.exe“ heraus gelöscht und nach der Datei gesucht um sie zu löschen… aber ich finde sie nirgends (weder unter dem angegebenen Pfad noch sonstwo)… kann das sein?

Trotzdem ich die Wertzuweisung geändert habe, tritt der Trojaner weiterhin fröhlich in Aktion…

Übrigens: wenn ich unter meinem Usernamen Windows starte, sehe ich wie in 2 (?) Fenstern automatisch der Internet-Explorer geöffnet wird (ich nutze den nicht, sondern Firefox) und dann erscheint diese Bundespolizei-Meldung. Wenn ich die INternetverbindung trenne, hängt sich Windows auf.

Ich danke schonmal für alle möglichen Tipps / Hilfen… Habe unter Simon’s Punkt 14 und 14.1 alle Möglichkeiten durchgesucht, wo ich eine auffällige Datei finde, aber außer der appconf32.exe bisher nichts…

Dirk

@ Dirk

Dateien nicht zu sehen, besonders solche die es natürlich darauf anlegen eben nciht gelöscht zu werden, ist „nornmal“.

Dagegen hilft oftmals das anzeigen lassen solcher Dateien. Siehe Punkt P17.

Wurde weiterhin auch schon im Autostart geschaut? Oftmals ist es nicht nur eine Datei die angesteuert wird. Sozusagen als Fallback-System.

Der Internet Explorer ist ja auf jedem Windows System drauf. Selbst wenn ein anderer Browser der Standard-Browser ist, so kann doch zumindest zum „Start“ der IE genutzt werden. (Ohne den IE läuft halt kein Windows und sein Netzwerk – dazu ist die Verzahnung dieser Komponenten zu hoch).

Die Punkte P14 und P14.1 werden immer wieder aktuallisiert, sobald ich was neues weiß. Zumindest in der Theorie könnte dort zumindest was neueres stehen als Dir/ihnen bislang bekannt ist/war.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo Simon,

danke für den Tipp. Die appconf32.exe habe ich nun gefunden und gelöscht.

Soweit so gut…

Nur wenn ich jetzt neu starte, scheint immer noch was nicht zu stimmen… Die Windowsoberfläche, kurz nachdem sie hochgefahren wird, setzt kurz aus, dann nochmal, dann wird wieder 2 Mal automatisch der I-Explorer aufgerufen (sehe ich an zwei Fenstern). wenn ich nun den Task-Manager schnell genug öffne, sehe ich dass 3 x eplorer.exe gestartet wurde… 4 Mal der INternet-Explorer (durch je 2 Mal ieuser.exe und iexplorer.exe) und z.B. 4 Mal NOtepad…

Ich schieße die 4 Internet Explorer-Prozesse schnell ab und dann läuft mein PC anscheinend wieder wie gewohnt… Es erscheint auch kein BKA-Bild auf eminem Bildschrim und ich kann prinzipiell problemlos ganz normal arbeiten…

Einzige Auffälligkeit: die Sprachleiste (Umstellen zwischen Deutsch und Englisch) ist nicht mehr unten in meiner Taskleiste, sondern oben am oberen Bildschirmrand.

Mich machen diese Dinge immernoch ziemlich stutzig, (dass automatisch mehere exploerer-exe laufen und mehre Internet explorer gestaretet werden… oder die Sprachleiste oben am Bildschirmrand).

und ich denke, dass ich noch nicht wirklich „sauber“ bin…

Hast Du mir noch einen Tipp?

Gruß & Danke

Dirk

@ Dirk

Da kann selbst ich jetzt auf die Ferne erst mal nur „raten“.

Wenn es nach meiner Einschätzung geht, würde ich sagen das noch irgendwo etwas mitgestartet wird.

Ich vermute dies würde sich im Autostart , und/oder der Registry finden lassen.

Vielleicht war die appconf32 nicht das einzige Dateichen, sondern arbeitet evtl. in Kombination mit einer der bekannten *.DLL-Dateien?!

Eventuell wurde auch eine der Dateien iexplore.exe oder ieuser.exe infiziert.

Übrigens, die ieuser.exe ist eigentlich regulär zumindest wohl eine Datei des Internet Explorers (ab Version 7). Siehe dazu: http://www.file.net/prozess/ieuser.exe.html

Das mit der Umschaltung der Sprache kann man sich selbst ja wieder einstellen.

Man könnte daraus natürlich auch ncoh – irgendwie – eventuell den schluß folgern das die explorer.exe infiziert sein könnte.

Wurde diese evtl. schon mal ausgetauscht?

Du siehst, auch ich bin im Endeffekt nur „am raten“.

Ich würde zugegebener Maßen wol das einzig jetzt richtige machen…Daten/Treiber/einstellungen sichern und alles neu aufsetzen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo zusammen,

hab mir auch den „neuen“ Bundespolizie-Trojaner eingefangen (06.01.2012)

Alle bisherigen Tipps halfen mir nicht.

Konnte den Trojaner wie folgt eliminieren:

Er versteckt sich in der Tat im Autostart.

Startet Windows im abgesicherten Modus (F8)

dann msconfig eingeben/Reiter Systemstart wählen/dann Haken vom Prgramm entfernen, das vom Hersteller „AVM GmbH“ ist. Das Programm heißt: Tree Gubo Edict.

Dann Pc neu starten. Nun läuft er wieder.

Viel ERfolgt,

Markus

@ Markus

AVM GmbH wurde gestern bekannt. Daher habe ich diese auch schon auf meiner Seite in die Liste aufgenommen (Punkt P14.1).

Den Namen des Programms habe ich ebenfalls nachgetragen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Ich hab das Problem, dass sich bei mir weder Taskmanager noch msconfig noch ausführen lassen. Wie soll ich jetzt vorgehen?

@ flowstar

Schaue Dir/Schauen Sie sich dazu bitte mindestens den Punkt P25 und evtl. auch folgende an.

Im Idealfall ist damit das Problem schon zum Teil behoben.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

ok hab ich hinbekommen. wie soll ich jetzt fortfahren?

@ flowstar

Entweder wie oben beschrieben, oder z.B. mit den Punkten P14 und P14.1 meiner Seite.

Sprich Autostart-Ordner, Autostart selbst, diverse andere Ordner prüfen…

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Habe mir den Virus heute auch gefangen gehabt, allerdings die neue Variante welche mit einem Registry-Eintrag den Taskmanager sperrt. Im abgesicherten Modus liess sich der Rechner auch nicht mehr starten. Da kam dann Verzweiflung auf… zum Glück gibt es noch einen zweiten (Admin)-Account, der nicht befallen war. Von da aus liess sich die Platte nach allen Dateien mit Änderungsdatum=heute durchsuchen. So fand ich eine Verknüpfungsdatei unter Users…AppData\Local\Temp die in msconfig unter Start eingetragen war. Nach Löschen der Datei ließ sich auch der andere Account wieder starten. Dann musste ich nur noch den Taskmanager in RegEdit wieder freischalten.

Ohne den 2. Account wäre ich wohl aufgeschmissen gewesen.

Hey,

ich hab mir den Virus die letzten Tage ein paar mal eingefangen…Antivir findet ihn nicht, Malwarebytes‘ Anti-Malware findet ihn nicht und Spyware Terminator 2012 findet ihn auch nicht.

Allerdings kann man meines Erachtens wirklich Ruhe bewahren. Hab ihn bis jetzt immer recht leicht wieder weg bekommen…

Pc im Abgesicherten Modus neu gestartet

und dann immer gescannt…da er ihn diesmal nicht gefunden hat und meine Systemwiederherstellung auch nicht funktionierte, hab ich selber mal gesucht und siehe da:

C:\Users\“EuerName“\AppData\Roaming.5067912944525801.exe war es…sicher gelöscht, Pc normal hoch gefahren und schon geht wieder alles.

Könnte natürlich bei euch auch anders heißen, aber wenn ihr etwa wisst wann ihr ihn euch eingefangen habt steht da ja auch das entsprechende Änderungsdatum bei der entsprechenden Datei…und sonst einfach mal im abgesicherten Modus ausführen lassen (doppelklick) und wenn dann das Virusfenster erscheint…den PC wieder im abgesicherten Modus neu starten und die Datei sicher löschen.

zur Info:

Um in in den AppData Ordner rein zu kommen müsst ihr in den Ordneroptionen bei Ansicht die Ausgeblendetet Dateien, Ordner und Laufwerke anzeigen.

Hoffe die Nachricht war hilfreich :).

Sehe gerade noch, als ich in der msconfig nachgeschaut habe, dass er sich dort unter Update versteckt und dann in der regedit unter

„HKLM\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Run“

und da ich da eh schon unterwegs war, unter

„HKCU\Software\Microsoft\Windows\CurrentVersion\Run“

war er auch noch.

Ich denke, da ist es am einfachsten, wenn ihr die Datei gefunden habt, dass ihr den Dateinamen kopiert und die Registry durchsucht.

@ Viurusfänger.

Danke für deine Erläuterung. Eventuell ist es hier verständliucher als auf dieser und meiner Seite.

Ich muss aber bei 3 Dingen enttäuschen:

1. Ist weder der Name noch der Funort neu

2. Das die meisten Antiviren-Programme den BKA’ler nicht finden ist bekannt und normal(!), denn es ist kein Virus sondern Ransomware.

3. Um in den Romaing-Ordnern (und Ordner darunter/darüber) zu kommen ist es nicht notwendig die Versteckten Ordner & Dateien anzeigen zu lassen. Es reicht nach wie vor die Eingabe von %APPDATA% in der Adressleiste.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Meine Suche vom zweiten System aus mit Malwarebytes (welches mir bisher immer treue Dienste erwies) erbrachte/erkannte folgende Dateien:

D:Dokumente und Einstellungen/User/Lokale Einstellungen/Anwendungsdaten/Microsoft/loadhst.exe

D:Dokumente und Einstellungen/User/Lokale Einstellungen/Temp/321.exe

Mittlerweile ist es auch das 2te mal das ich die Art von Virus mir eingefangen habe (2verschieden Versionen aber gleiche Art).

1) Der erste war ein Bild mit dem Windows7 Logo und dem Text das meine Windowsversion gescannt wurde und als nicht legal erkannt wurde, mit dem typischen Ukeash Feld. Die Lösung war damals diese hier (mit natürlich anschlie’enden Antivir und Malwarescann)

Festplatte nach msvcs.exe und allen Einträgen die das Wort enthalten und löscht sie. Auch die preftech Dateien von msvcs.exe müssen gelöscht werden.

Danach startet man ein Registry Editor und bearbeitet das hier: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon –>Userinit in dem der Eintrag mit der msvcs.exe entfernt wird.

Wenn du die Platte nun an einem funktionierenden System hängen hast, kannst du mit dessen Registrierungseditor die Registry der betroffenen Platte bearbeiten.

Öffne dazu den Registryeditor, markiere „HKEY_Local_Machine“ und wähle dann aus dem Menü „Struktur laden“. Im sich daraufhin öffnenden Dateiexplorer wählst du dann die Datei „ntuser.dat“ aus dem Benutzerordner unter „Dokumente und Einstellungen\Benutzername“ von der betroffenen Platte (versteckte und Systemdateien im Explorer anzeigen lassen!). Daraufhin wirst du zur Eingabe eines Namens für diese Struktur aufgefordert. Was du dort eingibst, ist egal. Ich benenne die Struktur dann meist mit „1“, damit sie auch gleich ganz oben im Hive von „HKEY_Local_Machine“ erscheint.

Unter „1“ kannst du nun die fremde Registry wie gewohnt mit dem Registrierungseditor bearbeiten. Nach Abschluss der Arbeiten markierst du dann wieder „1“ und dann wählst du „Struktur entfernen“ aus dem Menü.

2.) Der 2te hat ein anderes Bild und sagt auch irgendetwas über die nicht legale Windowsversion etc. Im prinzip genauso aufgebaut aber doch ganz andere Dateien und in der Registry habe ich bisher nichts gefunden…mal schauen…

Ich werde nun gucken ob der 2te Virus gelöscht ist, wenn nicht melde bzw. berichtige ich diesen Post noch Heute.

@ E.

Ich habe die geannten Dateien in mein Portfolio mit aufgenommen. Danke für das ausführliche beschreiben.

@ All

Die Variante mit dem Laden der REgistry eines anderen Users ist durchaus gut und machbar.

Wie aber schon der oben genannte Schritt, ist auch hierbei nicht vorschnell/unüberlegt zu handeln.^^

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

PS:

Ja, das wars! Mein XP funktioniert wieder, wobei ich mich im nachhinein noch Frage wie es angehen kann das der Virus während des spielens (MW3 und Steam) auf einmal aktiv werden kann? Naja, wie auch immer…es schein momentan wohl „IN“ zu sein das diese Art von Virusen das Netz fluten, mich wundert ja das dort noch nichts gemacht wurde um dem von vornerein einhalt zu gebieten…ich glaube sehr, sehr viele Leute werden Probleme haben diesen Virus zu entfernen…

Naja, es kann natürlich sein das mein System dermaßen durchlöchert ist seit dem ersten Virusbefall sodass ich immer sieder damit rechnen muss, obwohl ich sämtliche Registry-Einrträge gefunden und repariert habe (Beim ersten mal) und denke die Dateien gelöscht zu haben..ja mehr kann ich dazu auch nicht sagen momentan…ich hoffe da tut sich was!

Hey Simon!!. finde ich wirklich super, dass es diese Seite hier gibt, denn auch ich bin befallen und konnte durch Zufall einfach noch ins Internet gehen ( Schein gehabt.. ;) ) und ja, also ich habe diesen Virus schon seit zwei Tagen, habe immer wieder selber auf eigene Hand probiert diesen Virus wegzubekommen.. vergebens..

Ich wollte direkt Fragen, was du in Schritt 8 mit “ Der “ Wert“ dieses Schlüssels ist der Pfad zur eigentlichen Schadensoftware z.b […] Aber vorher den dort angezeigten Pfad notieren. A) welcher Pfad denn?? B) Ich Nutze ein Musikprogramm ( Fruity Loops Studio 9 ) und muss bald einen neuen Track für ein Label abschicken und ich wollte fragen, ob mein Programm irgenteinen Schaden davonträgt??

@Dennis Was steht denn an der Stelle „Shell“ in der Registry? Bei manchen ist es „explorer.exe“, dann solltest du hier weiter schauen. Ansonsten könnte dort ein Pfad zu einer Datei stehen, z.B. zur c:\…\…\mahmud.exe

@ Dennis

Na ich hoffe doch das nicht Du befallen bist (sonst wüsste ich wo der BKA’ler gefangen zu nehmen wäre :-p), sondern dein Computer.^^

Mit dem „Pfad“ des Wertes „Shell“ zu notieren ist vom Prinzip nichts viel anderes gemeint, als hiermit…(klick).

Solange mit bedacht in der Registry und im Autostart gearbeitet wird, sollte das komplette System keinen weiteren Schaden nehmen.

Wenn vorschnell/unbedacht in der Registry „Werte“ gelöscht werden, kann dies theoretisch verheerende Folgen habe. Inklusive des Komplettausfalls (i.d.R aber immerhin ohne direkten Datenverlust.^^)

Meie Seite, welche von Daniel Weihmann schon genannt wurde, hält aber bislang noch allen Anfragen dieser Art stand. :-)

Und beinhaltet meist in den Punkten P14 und P14.1 alles nötige.

Am Anfang waren es noch die Punkte P01-P06, aber diese nehmen immer mehr ab (möglich sind diese aber natürlich dennoch weiterhin).

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo!!

Mich hat es leider auch erwischt…tolle Anleitung, doch wenn ich auch Abgesicherten Modus mit Eingabeaufforderung klicke, dann lädt das System, aber nach 2 Minuten gehts wieder auf Neustart.

Kann mir jemand helfen?

@ Jenny

Gibt es eventuell noch einen anderen Benutzer, welcher Administrative Rechte im Idealfall hat, an diesem Computer?

Wenn ja, könnt eman sich als dieser auch mal versuchen einzuloggen.

Weiterhin bitte, sofern noch nicht getan, ALLE Wege ins Internet blockieren. Also kein Netzwerk, kein WLan, kein Bluetooth, kein UMTS.

Ansonsten gibt es ncoh diverse Möglihckeiten über BootCDs, einen Vorort-Termin (siehe auf meiner Seite Punkt P24), oder einfach innerhalb 2 Minuten alles lösen. :-)

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

kurze Frage: habt ihr alle eigentlich Anzeige erstattet bei der Polizei? Dies ist eigentlich wichtig, für die Statistik und dass die oberen Stellen wissen was gegen diesen Virus unternehmen zu müssen.

grüße

@ phL

Wenn alle die Leute alleine hier eine Anzeige erstatten würde, wäre endlich mal beim BSI was los. *schmunzel*

Das der Bund ein gewisses Interesse hier dran hat, zeigt sich zumindest auf meiner Seite daran, das ich schon 2 mal Besucht hatte von eben diesem.

(Vielleicht sind aber auch nur da 2 PCs infiziert gewesen. (Ironie))

Prinzipiell habe ich dazu was unter Punkt P23 auf meiner Seite geschrieben.

@ phL

@ Daniel Weihmann

Warum das nicht so einfach ist mit dem „auffinden“ habe ich mal kurz unter Punbkt P19.1 auf meiner Seite aufgegriffen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Moin Simon,

ich meine nicht den Webseitenbetreiber! Da gibt es unzählige und bereits jahrelang betriebene Krücken im WWW. Ich meine von behördlicher Seite.

Wie funktioniert den Ukash? Ein „Opfer“ kauft sich für 100 € einen Ukash-Gutschein und übermittelt den Code per E-Mail an die BKA-Trojaner-Entwickler. Diese nutzen genau diesen Code irgendwo, um ihn wieder zu Geld zu machen oder mglw. Dinge im Netz zu kaufen. Man wird doch hier in der Lage sein, ein paar Fallen zu stellen … oder ist die Summe um die es hier geht einfach zu gering!? Klar, wenn die Jungs im Ausland agieren, wird’s natürlich schwieriger.

Wichtig für die Statistik ist ja süß @phL. Natürlich sollte man eine Anzeige bei der Polizei machen, denn schließlich wurde das private Eigentum beschädigt bzw. wurde man erpresst. Aber für die „Statistik“ ist das ganze sicherlich in Deutschland. Eigentlich wäre es aber sinnvoller, wenn sich die Behörden um das Problem kümmern.

Seit ca. 1 Jahr besteht das Problem! Keine Ahnung, warum man das nicht hin bekommt, hier die Täter ausfindig zu machen. Wohin geht denn die überwiesene Kohle? Ins Nichts?! Irgend jemand muss doch die Ukash-Überweisungen entgegen nehmen …

@simon

vielen dank für deine antwort!! wege ins internet hatte ich sofort blockiert – hab nochmal versucht über f8 abgesicherten modus zu starten, aber nun startet der pc ständig neu und ich kann mich überhaupt nicht mehr anmelden:( ist doch alles ein scheiss mit den viren. :|

bleibt mir wohl nix anderes übrig als zum spezialisten zu gehen. vielen dank trotzdem:)

@ Jenny

Kommt der Computer denn noch zum ganz normalen Anmeldebildschirm?

Wenn ja, gibt es eventuell ein weiteres Benutzerkonto an diesem Computer?

Hast Du die Möglichkeit dir zur Not eine Boot-CD/DVD zu laden, zu brennen und einzusetzen?

Wegen dem Spezialistenbesuch, wie gesagt biete ich meine Dienste auch an..siehe dazu Punkt P24.

Und auch für dich noch die kleine Anmerkung. In glaube allen bislang bekannten Fällen ist der BKA’ler kein Virus, sondern „nur“ Ransomware (Ransom = Lösegeld).

Im Endeffekt macht er ja auch nichts am System – er blockiert „nur“.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

*

@ Jenny

Mmmh?!

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo Leute!

Auch ich habe das Problem mit dem Bundespolizei-Trojaner.

Nur habe ich beim oben beschrieben weg folgendes Probelem: Beim Laden des Abgesicherten Modus bleibt der Computer bei \Windows\system32\drivers\crcdisk hängen?

Kann mir bitte jemand möglichst ohne viele Fachbegriffe einen Lösungsweg sagen?

Lies mal hier.

@ Dennis

Das Problem des crcdisk-Fehlers hatte ich schon (viel zu) häufig.

Meist ging dies einher mit Fällen von Festplattendefekten.

Das ist dann natürlich auch gleich das schlimmste was der Festplattenhardware passieren könnte. :-(

Andersfalls hilft relativ „wenig“ dagegen.

Zumindest in meinen Fällen half weder nochmals neustarten, noch eine Reperaturinstallation.

Erst eine Neuinstallation löste dann das Problem.

(Ist natürlich ebenfalls eine etwas bescheidene Variante.)

Gibt es vielleicht noch einen anderen (idealerweise Administrativen) User-Account an deinem/Ihrem Computer?

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Mein problem ist einfach ich weiß nicht wo das Virus ist ich habe alle namen/nummer die es in der P.14.1 hingeschrieben leider ergab sich da nix was soll ich denn jetz tun?

@ Hawar

wurde auch schon an den einschlägig bekannten Orten gesucht?

Also Autostart, Temp-Verzeichnis, Roaming-Profiles, Registry?

(Siehe dazu Punkt P14 auf meiner Seite)

Im übrigen sind die ganzen Datei/- und Programmnamen unter Punkt P14.1 nur eine Auflistung dessen was es bislang gab.

Die Wahrscheinlichkeit genau die selbe Bezeichnung oder Zahlenkombination zu finden, dürfte sehr sehr gering sein.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo,

heute morgen hat’s meine Freundin erwischt. Mit Hilfe dieser Anleitung konnte ich das System wieder zum Laufen bringen.

Ich konnte eine verdächtige Datei im Autostart ausfindig machen. Diese hat sich dort unter „Sleap Gab Cheap“ von „AVM GmbH“ getarnt.

Der Dateiname lautet 0.655215768868036.exe

Verknüpfungen und Datei habe ich gelöscht, Autostart habe ich deaktiviert. Leider habe ich die registry-key Änderung nicht hinbekommen. Seitdem läuft das System aber wieder.

Hilft eine Systemwiederherstellung anstatt einer kompletten Neuinstallation von Windows 7?

MfG

Mr. P

@ Mr.P

Ich verweise jetzt erst mal nur auf einen Post, welchen ich mal für Tom schrieb:

https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-23#comment-4681

Ich vermute das beantwortet deine frage im Endeffekt auch schon. Wenn doch nicht, dann nochmals fragen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Als komplettlösung wäre es so angebracht hilft auch da, wo obiges Vorgehen versagt.

Computer neustarten und sofort während des Bootvorgangs mit der Taste F8 den abgesicherten Modus mit Eingabeaufforderung aufrufen oder mit einer Live CD

Start -> Ausführen: regedit aufrufen und sich zu folgenden Einträgen in der Registry durchhangeln:

Bei Windows 7: HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon

Bei Windows XP: HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon

Jetzt den Eintrag “Shell” doppelklicken und den dort vom BKA Trojaner eingetragenen Wert überprüfen. Sollte dort nicht explorer.exe stehen, sollte man sich den Wert notieren und dann einfach durch “explorer.exe” ersetzen.

Die Datei zu dem notierten Wert löschen.

Danach sollten alle Temp Ordner

1. C:\WINDOWS\Temp

2. C:\Dokumente und Einstellungen\Profilname\Lokale Einstellungen\Temp)

Sowie de Ordner

C:\Dokumente und Einstellungen\Profilname\Lokale Einstellungen\Temporary Internet Files leeren.

Danach das System mit Antivieren Software prüfen. Insbesondere den Ordner

C:\Dokumente und Einstellungen\Profilname\Anwendungsdaten\Sun\Java\Deployment\cache

Diesen am Besten auch leeren.

Danach läuft das System eigentlich wieder.

zumindest bei mir.-)

@ opfer x hoch 200000

Kurzum, auszugsweise alles zusammengeschrieben was auch auf meiner Seite in meheren Punkten steht.^^

Ist zwar Allgemeingültig, funktioniert aber dennoch bei manchem User wieder ein bisschen anders, alleine schon durch unterschiedliche Windows-Versionen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)