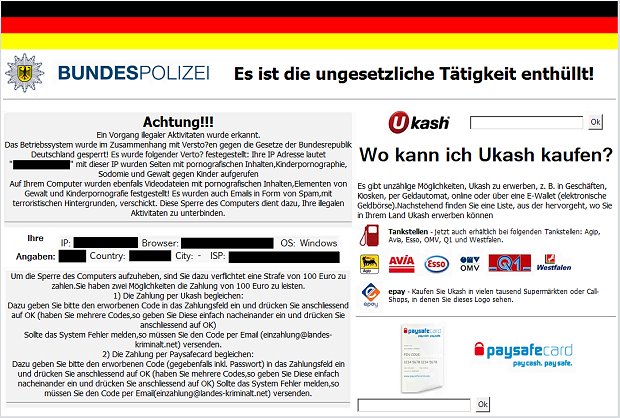

„Notfalleinsatz in der Nachbarschaft wegen einem Windows-Trojaner!“ – so der erste Hilfeschrei direkt am Gartenzaun. Der Tatort: Ein infizierter Windows XP Rechner, der zwar noch startet, dann aber nur noch eine vermeintliche Meldung von der Bundespolizei zeigt. Bundespolizei?! Was für ein Quatsch. Ich traue den Beamten des BKA ein besseres deutsch als „Es ist die ungesetzliche Tätigkeit enthüllt“ zu! Und ein Freikauf in Höhe von 100 € via Ukash ist auch nicht so ganz die deutsche Gesetzeslage.

Ich will hier gar nicht viel herum labern, denn wer nach einer Problemlösung sucht, will nicht viel lesen, sondern eine Schritt-für-Schritt-Anleitung. Hier ist sie, auch zum Download als PDF!

Schritt für Schritt Anleitung

Seiteninhalte

Die ersten Schritte bei Problemen dieser Art

Und auch wenn es verschiedene Varianten des sogenannten Bundespolizei Trojaners gibt, gelten diese Empfehlungen derzeit sicher für alle Erpressungsversuche in der Cyberkriminalität!

- Ruhe bewahren! Es ist nicht die Bundespolizei (das BKA gibt entsprechende Warnmeldung aus) die hier einen Virus auf den Rechner installiert hat, sondern „nur“ eine kriminelle Vereinigung, die versucht, an schnelles Geld heran zu kommen.

- Beweise sichern! Am besten ein Foto von der Meldung anfertigen. Bitte nicht direkt auf den Monitor das Blitzlicht halten, das wird so nichts. (Optional, dem Virus ist diese Aktion egal)

- Bei der örtlichen Polizeidienststelle anrufen und Anzeige erstatten. (ebenfalls Optional, dem Virus ist auch diese Aktion egal)

- Der Rechner muss nicht platt gemacht werden und es gehen auch keine Daten verloren.

- Internetverbindung trennen (Netzwerkkabel heraus ziehen, WLAN-/ DSL-Verbindung trennen o.ä.)

- Etwas Zeit nehmen und diese Anleitung zum Entfernen des Bundespolizei Trojaners beachten. Ich versuche die Schritte ganz einfach zu beschreiben; das bekommt man auch als Laie wieder hin.

Anleitung zum Löschen des Bundespolizei Virus

Bundespolizei Virus – Bildschirm eines infizierten Windows PCs

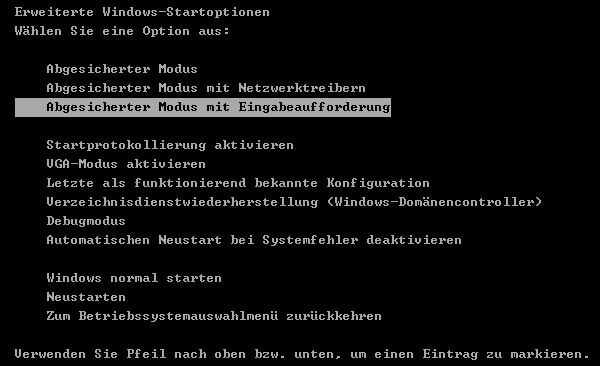

- Rechner einschalten und immer wieder im Sekundentakt (noch vor dem Windows-Logo) die Taste [F8] drücken bis eine Auswahlliste verschiedener Startvarianten erscheint.

- Mit den Pfeiltasten die Option „Abgesicherter Modus Eingabeaufforderung“ wählen und mit [Enter] bestätigen. Achtung: Neuere Varianten des Trojaners verhindern möglicherweise den abgesicherten Modus. In diesem Fall helfen sicherlich dieses Hinweise weiter.

Windows im abgesicherten Modus starten

- Windows startet nun in einer Art Minimal-Konfiguration.

- Der Bildschirm sieht nun nicht wie gewohnt aus. Es öffnet sich möglicherweise nur die DOS-Eingabeaufforderung (schwarzes Fenster mit Texteingabemöglichkeit).

- Den Befehl regedit eingeben und [Enter] drücken

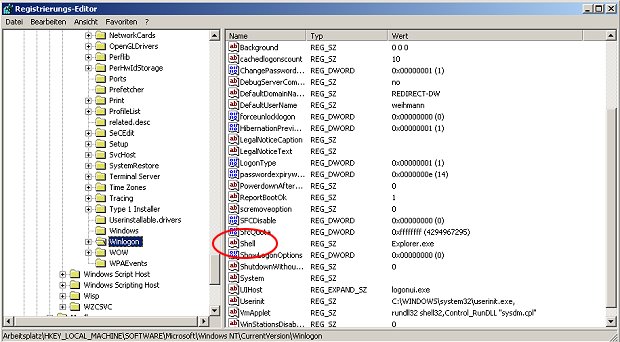

- Es öffnet sich die Windows-Registry, wo eine Änderung vorzunehmen ist.

- Hier muss man sich durch das Verzeichnis klicken. Ziel der „Reise“ ist HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon (immer auf das [+]-Symbol klicken und am Ende Winlogon direkt auswählen).

- Hier gibt es einen Schlüssel (auf der rechten Fensterseite) namens Shell. Der „Wert“ dieses Schlüssels ist der Pfad zur eigentlichen Schadsoftware z.B. C:\verzeichnis\zur\jashla.exe (oder auch mahmud.exe). Aber vorher den dort angezeigten Pfad notieren, damit man anschließend die Datei auch wirklich löschen kann.

- Ein Doppelklick auf Shell, den kompletten Pfad zum Virus löschen und durch Explorer.exe ersetzen. Achtung: Nicht den Registry-Eintrag Shell löschen, der wird gebraucht!

- [OK] klicken und das Registry-Fenster schließen [x].

Solltet ihr bei der Entfernung an einen oder anderen Stelle der hier genannten Punkten nicht weiter kommen oder die Variante des BKA-Trojaners sich (wieder einmal) geändert haben, dann schaut zuerst auf der Hilfeseite von Simon nach, ob es hier bereits einen entsprechenden Eintrag gibt. Eine weitere informative Anlaufstelle rund um das Thema Compuerviren ist Webseite unter bleib-Virenfrei.de.

Windows-Registry – Pfad zur jashla.exe

Der Start des Bundestrojaners wird somit schon mal verhindert. Jetzt muss dieser aber auch noch von der Festplatte gelöscht werden.

Wenn das DOS-Eingabefenster noch geöffnet ist, dann Explorer.exe eingeben. Windows sieht jetzt fast schon wieder wie gewohnt aus, oder!? Nun entweder zur jashla.exe navigieren oder die Windows-Suche nutzen, um die jashla.exe auf der Festplatte zu finden. Die Datei nun löschen.

Ansonsten kann man auch die Tasten [STRG] + [ALT] + [ENTF] einmal drücken und im sich öffnenden Fenster unter Anwendungen auf Neuer Task klicken. Jetzt sich zum zuvor notierten Pfad durch klicken und die jashla.exe löschen.

Die Datei hatte in meinem Fall noch ein paar Zeichen mehr im Dateinamen: jashla.exe.1234567.pd (oder so ähnlich).

Den Rechner jetzt ganz normal neu starten

Hat alles geklappt? Sehr schön, dann ist der Spuk (erst mal) vorbei! Falls nicht, dann bitte nochmals prüfen, ob die Anleitung zum Entfernen des Bundespolizei Trojaners genau beachtet wurde. Ansonsten hier die Kommentarfunktion nutzen, vielleicht kann ich oder ein anderer Leser weiter helfen.

Simon hat oft gestellte Fragen aus den Kommentaren zusammengefasst und eine Hilfestellung zur Entfernung des vermeintlichen BKA/ GEMA-Schädlings ins Netz gestellt. Wenn es bei euch also Probleme bei der Trojaner-Beseitigung geben sollte, dann ist diese Seite sicherlich der beste Anlaufpunkt.

Rechner auf Schadsoftware prüfen

Mit einem Antivirus-Programm sofort die Festplatte(n) prüfen. Zum Beispiel mit dem aktuellen Avira

Free Antivirus, das hier gratis herunter geladen werden kann.

Empfehlen kann ich an dieser Stelle sich eine professionelle Sicherheitssoftware zuzulegen. Die abgespeckten kostenlosen Softwarelösungen sind oft besser als gar nichts, jedoch fehlt es hier oft an zusätzlichen Schutzmechanismen.

Das Geld sollten jedem die eigenen Daten wert sein. Ein anderer Virus hätte vielleicht alle Fotos von der Festplatte gelöscht, Zugangsdaten an Dritte versandt, einen Keylocker heimlich installiert oder private Daten aus „Scherz“ im Internet veröffentlicht.

Was heißt, der Spuk ist „erst mal“ vorbei?

Nun ja. Der Trojaner kam nicht ganz von allein auf die Festplatte. Möglicherweise eine E-Mail mit einer vermeintlichen PDF, die versucht wurde zu öffnen? Oder eine andere Datei – eine Powerpoint vielleicht … Nach einem Neustart des Rechners ging dann nichts mehr.

Die bekannten „Floskeln“: Keine Anhänge von unbekannten Absendern öffnen. Software (Betriebssystem, Anwendungen, Anti-Viren-Programm usw.) aktuell halten. Die Updates haben einen Sinn!

Sich davon lösen, dass Sicherheits-Software kostenlos ist. Am besten jetzt sofort 30, 50 oder 100 € investieren und den Rechner schützen. Was hätte die Entfernung dieses Trojaners gekostet, wenn man von einem IT-Dienstleister das Problem hätte beheben lassen? Welche Folgekosten kommen auf einen zu, wenn solch eine Schadsoftware noch ganz andere Probleme verursacht. Einfach mal der eigenen kriminellen Phantasie freien Lauf lassen …

Ich finde jashla.exe nicht! Was soll ich jetzt machen (nach Punkt 8.)thx für Antwort!

es ist mittlerweile nicht immer die jashla.exe. Bei mir war es schon eine wakasdkasd.exe oder so. Du musst in den Benutzer Ordner des befallenen Kontos nach der Datei suchen, und einfach löschen.

Das Ding kann praktisch jeden beliebigen Namen annehmen. Simon hat dazu eine sehr umfangreiche hier veröffentlicht.

Ich war etwas voreilig und habe die shell geloescht.

Gibt es da einen wiederherstellungs moeglichkeit?

Was kann ich nun machen.

Danke im voraus!.

Ja gibt es: http://gvu-trojaner.de

Danke, mich hat es bereits zum 4. mal erwischt. Dank dir geht mein pc wieder ;)

Du solltest dringend über einen dauerhaften Schutz nachdenken. Schau dir mal diese Infos an: https://www.redirect301.de/bka-virus-verhindert-abgesicherten-modus.html#secunia

Hallo,

ich hab den BKA Trojaner auch… aber wie man die Verschlüsselten Datein wieder herstellen kann ist noch unklar oder?

Grüße

Bei dieser Variante des Trojaners wirst du dich wohl leider damit abfinden müssen, dass die Dateien weg sind!

Du kannst aber mal hier schauen, ob Simon noch irgendwelche Hilfestellung bei diesem Thema bereit hält.

Ich habe shell ausversehehn gelöscht.. znd nun lässt sich nix mehr machen.. was mache ich nun??? ich bin verzweifelt!! :o

Schau dir mal die beiden hier veröffentlichten Videos zur Entfernung des BKA-/GVU-Trojaners an, ich denke mit dieser Anleitung ist allen 2013 besser geholfen.

hallo zusammen,

meiner ist immer wieder da wenn ich ins Internet gehe, habe unter Shell folgendes gefunden,

C:\PROGRA~3\dsgsdgdsgdsgw.bat habe gelöscht und Explorer.exe hineingeschrieben, dennoch kann ich ihn auf der Festplatte nicht finden, dann tag danach, waren 4 ähnliche Dateien da, habe sie gelöscht und jetzt geht mein Laptop wieder, dennoch wenn ich ins Internet gehe ist wieder alles gesperrt, hm, hab wohl was falsch gemacht …jashla.exe stand nie da oder sonstiges, vielleicht kann mir jemand helfen, danke

Schau dir mal die beiden Videos an und lies dazu den Artikel. Ich denke, dass dir damit besser geholfen ist.

Die Hacker können den Trojaner durchaus so geschrieben haben, dass er sich immer wieder einnistet, solange er nicht VOLLSTÄNDIG entfernt wurde.

Hi, ich habe den Bundespolizeivirus und habe es erst mit einer kaspersky rescue disk probiert . der virus ist noch da. in den abgesicherten Modus komme ich aber rein..

kenne mich aber hinten und vorne nicht aus – kann ich Dich evtl. anrufen? Und du sagst mir Schritt für Schritt was ich tun muss?

Ich hoffe auf Rettung :-) Herzlichen Dank

Anja

Ich werde dir da aus der Ferne auch nicht wirklich weiter helfen können. Schau dir aber mal diese beiden Videos an.

@ Anja

Melde Dich, der Einfachheit halber, einfach mal bei mir der Fehlerbeschreibung (Mail).

Ich denke das wird ggf. schneller gehen. Vielleicht aber reichen auch die Videos.

Probiere es einfach aus, oder schreibe hier wie der Stand dann ist. :-)

Danke Ihr zwei, hab mich jetzt entschlossen, den Computer lieber an den Notdienst zu übergeben. Ich glaube mit meinem technischen Talent ist mein Computer dem Tode geweiht :-) Danke für Euer Engagement. Anja

Hallo,

ich habe den GVU Trojaner über die Systemwiederherstellung bekämpft.

F8 –> abgesicherter Modus mit Eingabeaufforderung –> rstrui.exe eingeben –> Systemwiederherstellung

Ist es nun nötig, dass ich noch weitere Schritte unternehme ? – weil sich der Trojaner vielleicht noch auf dem Computer befindet oder andere Malware mit ihm installiert wurde?

Liebe Grüße Katharina

Systemwiederherstellung alleine reicht nicht.

siehe: http://gvu-trojaner.de

Ein JA, der Trojaner ist nun weg und dein System ist wieder völlig in Ordnung, wird dir niemand geben können. Wenn du dein Betriebssystem schon nicht neu aufsetzen möchtest, dann scanne auf jeden Fall alle deine Laufwerke mit einem guten (aktuellen) Antiviren-Programm und mit den hier schon oft genannten Malwarebytes.

Außerdem musst du über einen künftigen Schutz nachdenken – irgendwie war ja dein System zuletzt nicht sicher genug. Schau dir dazu mal ab hier den Beitrag an.

Danke!

hatte gerade auch nen so nen trojaner am pc, meiner war sogar mit counter, hatte 48h zeit für die überweisung xD

bevor ich auf diese seite hier gestoßen bin hab ich den pc paar mal neu gestartet, dann wieder neu gestartet und f8 gedrückt war aber schon zu spät dran… aaaber ich kann meinen pc jetzt komischerweise wieder normal nutzen, also schnell ein antivierungs programm drüberlaufen lassen.

btw hat schonmal jemand den counter auslaufen lassen, ich wollte es eigentlich mal versuchen aber war mir dann doch zu langweilig xD

Hey Daniel!

Hatte auch das BKA. Virus. Habe es aber ganz einfach gelöst . Bis zum abgesicherten Modus ist ja auch alles richtig, aber dann kann man auf die Startleiste klicken, das Autostart Programm aufrufen und dieses komplett leeren nur noch den Papierkorb leeren und die Cookies im Internet Explorer löschen und fertig!1 :-)

Gruß Jochen

Lade dir auf jeden Fall noch Malwarebytes‘ herunter und überprüfe damit dein System. Ebenso einen vollständigen Virencheck durchführen.

Ob der Trojaner noch andere Dinge im Hintergrund macht (z.B. Passworte übermitteln, den Rechner in ein Botnetzwerk integrieren) kann man leider nicht mehr 100% ausschließen.

Weitere Infos dazu im ersten Video unter: https://www.redirect301.de/gvu-trojaner-entfernen-2013.html

Hallöchen

Vielen Dank für die gut aufgebaute Hilfe Seite hoffentlich kann ich Sie auch gleich auf meine FB seite copieren usw

Ich habe den Spass für einen guten Kollegen behoben der wirklich rechz neu mit PC usw ist tja und er weiss nicht woher der Trojaner kam mmhh

naja ich werde alles nochmals daran legen Ihn zu suchen

Dankeschön nochmals Gruss Karsten

Hallo!

Erstmal vielen herzlchen Dank für die Mühe, hier so eine umfassende Anleitung bereit zu stellen und zusätzlich auch noch Hilfe zu geben. Ich wäre ohne ziemlich aufgeschmissen gewesen und hätte gleich meinen Laptop neu aufgesetzt, da ich glücklicherweise einen Goßteil meiner Daten schon auf einer externen Festplatte hatte!

Habe von dem Kumpel meines Mitbewohners deine Seite dann empfohlen bekommen.

Habe jetzt aber alles bis nach deiner Anleitung befolgt und wie es aussah auch den Trojaner erstmal kalt gestellt, sodass ich doch noch einen Virenscan mit neu runtergeladenem avast machen konnte, um die 500 infizierte Viren (ehm ja, da war mein früherer Virenschutz nicht mehr ganz so aktiv, hatte allerdings zu der Zeit andere wichtigere Probleme ;) ) und die dann in Quarantäne gestellt habe. Dann Neustart und seitdem kann ich mich nicht mehr anmelden (Windows 7 HomenPremium einziger Benutzer).

War der erste Zugriff auf mein System nach Befall des Trojaners nur ein Tugschluss? Könnte ich auch jetzt das System einfach neu aufsetzten? Oder wäre die Wahrscheinlickeit groß, dass der Trojaner auch mit ins neue System kommt? Bin zwar nicht so Computerunerfahren, aber mit Trojanern hatte ich bis jetzt noch nichts am Hut glücklicherweise ;)

Und entschuldige schon einmal die Störung an einem Sonntagmorgen, kämpfe nur seit vier Tagen schon damit und wollte das jetzt wenigstens in Anfrage gesendet haben, damit ich selbst nichtvirgendwann verzweifel :P

Bin froh um jede Hilfe, auch nur ein schmeiß den Laptop weg und hol dir einen neuen, das bringt nichts mehr-da weiß man wenigtstens, woran man ist als sonstiger Laie ;) wird halt mehr gearbeitet :P

Wirf mal einen Blick auf die Anleitung zur Entfernung des GVU Trojaners 2013. Da sich der Trojaner immer mal wieder ändert und dieser Beitrag hier doch schon 1,5 Jahre alt ist, hilft dieser möglicherweise eher.

Neben dem umfangreichen Lesestoff helfen hier auch nun insgesamt 3 Videos bei der Systembereinigung.

Insgesamt betrachtet würde ich dir empfehlen deine Daten (Dokumente, Bilder usw.) zu sichern und Windows 7 neu zu installieren. Bei der Masse an Schadsoftware, die auf deinem Rechner war / ist, kannst du nie von einer 1005igen Bereinigung ausgehen.

Schau dir mal die Videos an!

Ich bin jetzt soweit das ich den Trojaner auf der Festplatte suchen soll aber ich finde den nicht ! Oben steht ein Kommentar das ich in den Benutzer Order nach dem gucken soll aber wie genau mache ich das ?

Hallo, mich hat der virus auf einem DienstLAPTOP in USA erwischt. Nun verlangt der Rechner im Abgesicherten Mosus nach meienm PW akteptiert dies aber nicht

Also komm ich nicht weiter

Was kann ich tun?

Schau dir mal diese Anleitung an: https://www.redirect301.de/gvu-trojaner-entfernen-2013.html

Ist aktueller und du brauchst hierfür erst mal keine Login-Daten.

Wie findet man den Pfad bei dem Polizeivirus heraus

Nicht heraus

Ich weis nicht wie man den Pfad heraus bekommt

Ich shell gelöscht könntest du mir dann dabei helfen ich bin auf diesen gebiet nicht gerade der hellste

Auch für dich der Hinweis: Schau dir mal diese Anleitung an: https://www.redirect301.de/gvu-trojaner-entfernen-2013.html

System wird hier, wenn möglich, auf einen Zeitpunkt von vor dem Befall zurück gesetzt.

Die infos die ich u.a. hier zur Entfernung fand, waren alle sehr interessant. Nur leider kam ich damit nicht gegen diesen Trojaner an. Zum einen nicht auffindbar, zum anderen kann ich in meinem BIOS kein USB einstellen :(

Letztendlich hab ich den PC dann selber hinterrücks überlisten müssen: Abgesicherter Modus, DOS-Befehl zur Programminstallation, Kaspersky Virus Removal Tool installiert und laufen lassen. Allerdings wurde dies erst im zweiten Anlauf fündig, nachdem ich überall Häkchen zum Prüfen gesetzt hatte, wo es nur ging.

Jetzt läuft der Rechner wieder :)

Allerdings muß ich bis morgen warten, eh ich prüfen kann, ob der irgendwelche Dateien verschlüsselt hat. Hab mein Virenprogramm ausgetauscht, was erst mal nen Kompletten GrundCheck machen darf.

Ein Kompliment hab ich aber noch: Es ist alles super erklärt hier!

ich hab vor lauter eile shell gelöscht nun hab ich ne frag. wie kann ich shell wiederherstellen? ( bitte genau beschreiben )

Wenn der „abgesicherte Modus“ nicht mehr funktioniert:

hatte gerade die 2013er Version vom Trojaner, „im abgesicherten Modus mit Eingabeaufforderung starten“ hat zwar funktioniert, der Virus hat mich aber auch da sofort gestoppt.

Beim Start „F8“ und dann „Computer reparieren“ (glaub so heißt das) – dann kann man auf einen früheren Stand zurückstellen; Trojaner hat sich nicht mehr gezeigt.

Hab jetzt meine Daten gesichert und den PC neu aufgesetzt.

Ein Freund hatte sich den Polizei-Trojaner auf Windows 7 Home Premium eingefangen. Er hatte auf einen eMail-Anhang geklickt. Dort ging es um eine Rechnung. Gestern von 19:00 Uhr bis heute 2:30 Uhr habe ich um seine Daten gekämpft. Ich hatte mich im Internet schlau gemacht und die Kaspersky-Rescue-CD, die Malwarebytes-Software und Hitman Pro dabei.

Mit Hitman Pro fing ich an. Das Programm wird vom USB-Stick gestartet und setzt sich beim Systemstart noch vor den Trojaner. Allerdings nervt Hitman Pro mit Hinweisen auf die Lizensierung. Das ist in einer eh schon unentspannten Lage eher schwierig. Obwohl es immer heißt, man soll den Rechner vom Internet trennen, fordern viele dieser Tools Zugang zum Netz um ihre Datenbanken zu aktualisieren. Hitman Pro findet auch einige Schädlinge und löscht sie. Alles schaut gut aus.

Nach dem Neustart und Verbindung zum Internet drängt sich der Polizei-Trojaner wieder in den Vordergrund. Ich starte den Rechner im abgesicherten Modus neu und schaue mit msconfig in den Autostart. Dort haben sich zwei Programme direkt wieder eingenistet. Ich hake die Programme ab und schaue in das Verzeichnis, aus dem sie ausgeführt werden. Es ist ein Verzeichnis AppData/Roaming. Es ist im Explorer ausgeblendet, kann aber über die kleine Eingabeleiste im Windows-7-Startmenü angesprungen werden. Ich lösche Dateien, die mir komisch vorkommen.

Dann starte ich den Rechner normal. Der Polizei-Trojaner-Bildschirm zeigt sich nicht. Ich installiere Malwarebytes Anti-Rootkit und scanne den Rechner. Es werden Schädlinge gefunden und entsorgt. Ich installiere Malwarebytes Anti-Malware und scanne den Rechner. Es werden Schädlinge gefunden und entsorgt. Avira, der ohnehin mit Anzeigen, Toolbars und dem Nichterkennen des Polizei-Trojaners genervt hat, deinstalliere ich. Als Ersatz nehme ich Microsoft Security Essentials. Microsoft Security Essentials lasse ich ebenfalls gleich scannen und auch das findet weitere Schädlinge und stellt sie unter Quarantäne. Anschließend deinstalliere ich alle Toolbars und Pseudo-Software, die auf dem Rechner rumgeistert. Dann starte ich von der Kaspersky-Rescue-CD und lasse alles scannen. Es werden keine Schädlinge mehr gefunden.

Aber zu früh gefreut. Mit Entsetzen muss ich in Windows feststellen, dass alle Bilder, Dokumente und MP3s verschlüsselt sind. Ich hatte sowas im Hinterkopf und im Internet wie bei CHIP steht, dass es ganz einfach zu entschlüsseln geht. Tools wie RannohDecryptor sollen helfen. Ich lade also fast alles Tools herunter, nehme normale Windows-Beispiel-Bilder und suche das verschlüsselte Pendant dazu. Kein einziges Programm findet den Schlüssel oder kann die Dateien irgendwie wiederherstellen. Später lese ich, dass sich Dateien wie tGsLUyGEfjsLUyxEVjs mit diesen überall angepriesenen Tools nicht wiederherstellen lassen.

Gottseidank, und ich meine das wörtlich, hat Windows 7 Home Premium von den Ordnern Schattenkopien angelegt. Ich konnte also mit Rechtsklick auf den Bilder-Ordner im Benutzer-Ordner eine vorherige Ordner-Version wiederherstellen. Ich habe also den Ordner erstmal auf dem Desktop wiederhergestellt, den Inhalt des Ordners mit den kaputten Dateien gelöscht und dann den Inhalt des zurückgeholten Bilder-Ordners da hinein kopiert. So bin ich weiter verfahren mit MP3 und Dokumenten. Am Ende habe ich noch nach Art:Datei gesucht. So kann man übrige tGsLUyGEfjsLUyxEVjs-Dateien (oder wie sie eben gerade heißen) finden und ggf. zurückholen.

Um wirklich ganz sicher zu gehen, habe ich zum Schluss nochmal Malwarebyte-Software und Microsoft Security Essentials scannen lassen. Was für ein Grauen! Ich hoffe, dass der Trojaner jetzt nicht mehr wiederkommt. Bin ich froh, dass ich einen Mac habe und mir sowas (noch) nicht antun muss.

Ich hatte vor kurzem die BKA Ransom bei mir und hab meinen PC komplett gemacht,da ich nicht wusste,dass es eure Seite hier gibt.Hab mich dann aber mal informiert und euch hier gefunden.Gestern dann ein Anruf von Bekannten, dass ihr Pc von der GVU gesperrt sei.Hab mir euer Hitman runtergeladen und es dann auch gleich getestet.Es funktioniert tadellos und der Rechner läuft wieder ohne Probleme.

Wollte euch auf diesem Weg einfach mal Danke sagen.

Kann der trojaner auch auf andere nutzer zu greifen hab ein neuen erstelt und den alten gelöscht und nur die datein die schon länger drauf waren behalten

Bei mir sind auch Musik, Bilder und andere Dateien codiert mit wiren Zeichen (aaDyxfLUpstlug). Schattenkopien funktioniert nicht ist ist wahrscheinlich deactiv.

Ich hatte 2 Tools gefunden

diese konnten nicht decodieren (rannohdecryptor + DecryptHelper-0.5.3).

Gib es noch andere Tools ?

Mfg Michael

Mit der SSL-Variante hatte ich leider/ zum Glück nichts zu tun. Kann aber die Seite vom Simon empfehlen: http://kunden.pp4it.de/trojancoded-files.php

Hallo

Ich habe eine frage,

Ich habe Als erstes die ganze datei Shell gelöscht und weis nun nicht weiter wie.

Kan mir jemand sagen was ich nun tun muss? Vielen dank Dario

Hab den Trojaner jetzt auch drauf,kann ich einfach Windows neu draufspielen,ohne dass meine Daten verloren gehen?Mit dem Löschen irgendwelcher Pfade hab ich keine Ahnung,deswegen wollt ichs so probieren.

Nein! Wenn du Windows neu installierst, gehen auch alle Daten auf deiner System-Festplatte (-Partition) verloren. Du könntest aber alle wichtigen Daten vorher sichern, dann Windows neu einspielen und zum Schluss die gesicherten Daten wieder zurück spielen.

bei mir gibt es jashla.exe nicht was soll ich machen hab den virus immer noch

Hi danke für die Hilfe. Hab versucht alles so zu machen wie beschrieben. Leider steht bei meiner shell schon explorer.exe und kein pfad zu einem virus. Hab dann versucht alle *.exe dateien zu durchsuchen und hab diese nach datum geordnet aber auch das hatnicht geholfen. Kann mir jemand sagen wie ich den virus finden kann?

Die hier beschriebene Vorgehensweise gilt nur für eine der ersten Varianten dieses Virus bzw Trojaners.

Die mir aktuell neueste Version macht mit der Kamera ein Foto von der Person, die gerade vor dem Laptop sitzt, und baut dieses in das Bild mit ein.

Die aktuelle Virensignaturliste von Symantec erkennt diesen Virus leider noch nicht, auch das Power Eraser Tool findet ihn nicht.

Dazwischen gab es noch 2 weitere Versionen, die mitlerweile erkannt werden und für die es auch Anleitungen zum Entfernen im Internet gibt.

Ja, es gibt leider eine ganze Reihe von Varianten dieses Trojaners. Wenn ich mit einer in Kontakt komme, versuche ich Lösungsmöglichkeiten unter https://www.redirect301.de/tag/bka-trojaner anzubieten.

Ansonsten denke ich, dass http://www.bka-trojaner.de einen richtig guten Job macht.

Wie sieht es mit images als Sicherung aus?

Ich mache regelmäßig images vom System; das müßte doch auch helfen?

Allerdings weiß man wohl nicht wie lange der Trojaner „schläft“ bevor er zuschlägt.

Ist dazu irgendwas bekannt?

J.

Meines Wissens „knallt“ es bei diesem Trojaner sofort. Aber ruhig mal hier drauf werfen und die potentiellen weiteren Gefahren näher betrachtet. Es muss schließlich nicht nur das nervige Bild mit der 100 € Erpressung auf dem System gelandet sein. Weitere Trojaner-Anhängsel könnten viele weitere Dinge auf dem PC machen.

Es wäre natürlich fatal, wenn er sich auch an meinen anderen Partitionen zu schaffen machen würde oder die zweite Festplatte angreifen würde.

was mach ich wenn ich denn ordner SHELL doch gelöscht habe

Ich muß hier mal danke sagen hat mich geretet zwar über umwege da ich win8 pro 64bit habe und daher die wege etwas anders gehen mußte aber das Prinzip stimmte . also Danke

hey mich hat der virus gestern erwischt.

habe jetz mal eine andere methode.

habe meinen pc hochgefahren(windows7 32bit)

und habe wie er noch am laden war des ausschalter gedrückt dadürch schlisst die bildschirm sperre und mann kann auf den pc zugreifen wenn man schnell das herunter fahren abricht.

und dann wie gewohnt viren scanner drüber laufen lassen

grüße

dirk

Hallo Daniel Weihmann,

Deine Beschreibung des Entfernen des Schädlings ist aus meiner Sicht unvollständig.

Wenn ich den Schlingel erwische …, der kann doch nur aus Deutschland sein!

Ich habe Kinder… Und dann… Papa ich brauch mal deine Kreditkarte…

Kinderschutz der Iexplorers war aktiv!

Dann ist es mal wieder soweit.

Ich bin sauer und mache mir die Mühe hier zu schreiben. – Da kann ich mich abreagieren.

Ich fasse mal zusammen:

Wie fängt man sich das Ding ein (meine Erfahrungen)?

1. Die Dateien werden im Hindergrund bei Chats auf den Rechner geladen und Installiert.

2. Gleiches Vorgehen beim ansehen von Filmen aus dem Internet.

3. Während einer Internetsitzung aufpoppendes Update von Adobe.

Fenster hat keine Option mit Häkchen, wo man sich später an das Update erinnern lassen kann.

Nur die Schaltflächen „Installieren“ und „Abbrechen“.

Beide können beim Anklicken das Installieren auslösen.

4. Während einer Internetsitzung aufpoppendes Update von Java.

Die aktuelle Java-Installation meldet beim Rechnerstart Updates und zeigt dies mit

Logo in der Menüleiste unten rechts bei den geladenen Programmen an.

Während einer Internetsitzung ist es vielleicht der Trojaner? Da fehlt das Logo in der Menüleiste.

Kein Virenscanner kann beim Runterladen dieser Dateien den Schädling erkennen.

Logisch, die Dinger sind ja sauber programmierte Programme, deren Signatur unauffällig ist.

Eine Erkennung erfolgt vielleicht erst, wenn der Schädling installiert ist und gestartet wurde.

Ob eine .exe, eine .dat oder .pad . Die Dateinamen sind immer andere.

In der 2013er Version werden eine rundll32.exe in verbindung mit .dat und .pad – Dateien installiert.

Ich habe einen Rechner mit mehreren Festplatten und Windows-Installationen.

Dank Dr. Ulrich Straub, der Boot-US entwickelte (Lizens kostet nur 10 Euro), hatte ich dieses mal auch noch

sehr viel Glück. Mir drohte schmerzlichster Datenverlust.

Bei den Versuchen den Schädling zu entfernen, wurde von der Infizierten meiner Festplatten der Bootsektor

vernichtet. Keine Partitionierungsdaten – einfach nix mehr.

War es der Schädling? Oder war es ein unglückliches Ausschalten des Rechners, wo noch auf die Festplatte

geschrieben wurde?

Der Rechner lässt sich ja bei Befall nicht mehr sauber runterfahren.

Boot-US schreibt bei jeder Konfiguration automatisch eine Datei, womit man den betroffenen Boot-Sektor

restaurieren kann !!!!!!!!!!!! – Mal drüber nachdenken.

Nun mein Wissen:

Ich biete folgende Lösung WindowsXP und Windows7 an.

Schritt 1:

Rechner wird befallen – keine Panik bitte – horchen!! – erst ausschalten, wenn die Festplatten nicht

mehr klappern. Damit die Bootsektoren erhalten bleiben!

Schritt 2:

Papier und Stift bereitlegen

Schritt 3:

Rechner einschalten und gleich F8 mehrfach kurz drücken, bis das oben von Daniel beschriebene Menü mit den

Optionen abgesicherter Modus erscheint.

Bitte unbedingt die Option „Abgesicherter Modus mit Eingabeaufforderung“ auswählen und mit Enter bestätigen.

Bitte abwarten – der Rechner kann einige Minuten brauchen, bis der abgesicherte Modus vollständig gestartet ist.

Der Schädling kann sich an verschiedenen Stellen einnisten!! Los gehts…

Schritt 4 – is nicht schlimm:

Bei WindowsXP erscheint die Befehlszeile C:\Dokumente und Einstellungen\xxx> (xxx = eigener Userprofil-Name)

Windows7 : C:\Users\xxx (xxx = eigener Userprofil-Name)

Nun bitte folgenden Befehle nacheinander eingeben und mit Enter abschicken:

cd C:\

md Virus – Ein Ordner mit diesem Namen wird auf der Festplatte angelegt.

cd dokumente und einstellungen\xxx\startmenü\programme\autostart

dir

Nun werden die im Ordner Autostart abgelegten .lnk-Dateien angezeigt – werden bei jedem Rechner-Neustart

ausgeführt. Eine dieser Dateien kann zu dem Schädling gehören, also weiter mit folgenden Befelen, damit später

wieder der Ursprung auf dem Rechner ohne Schädling hergestellt werden kann:

copy xxx.lnk c:\virus (xxx = Dateiname)

Bitte jede Datei auf diese weise einzeln in den Ordner Virus kopieren.

Danach …

del xxx.lnk (xxx = Dateiname)

Bitte jede Datei auf diese weise einzeln löschen.

Nun ist der erste Ort auf dem Rechner sauber.

Schritt 5:

Mit folgendem Befehl den Registrierungseditor starten:

regedit (ein fenster wird sich öffnen)

Bitte mit der Maus durch folgende Ordner der Registrierung klicken:

HKEY_LOCAL_MACHINE

SOFTWARE

Windows

WindowsNT

Current-version

Winlogon

Bei dem Registrierungsschlüssel „Schell“ im rechten Fenster muss unter Daten explorer.exe stehen !

Sollte das nicht der Fall sein – Dateinamen aufschreiben !!

Dateinamen dann in explorer.exe ändern !!!

2. Stelle erledigt – den Editor nicht schliessen !!

Schritt 6:

Nun bitte mit der Maus durch folgende Ordner der Registrierung klicken:

HKEY_LOCAL_MACHINE

HKEY_CURRENT_USER

Software

Microsoft

Windows

CurrentVersion

Run

Da sollte (standard) REG_SZ (Wert nicht festgelegt) stehen.

Eventuell der Schlüssel WMPNSCFG – Ist von Windowsmediaplayer

oder auch NBJ – von der Nero-Installation.

Also die Schlüssel stehen lassen, die von Euch bekannten Programminstallationen stammen.

Wenn andere Sachen da stehen, bitte aufschreiben.

Wenn Fehlermeldungen beim Rechnerstart auftauchen, könnt Ihr dann den ensprechenden Schlüssel

später wieder eintragen.

Einer dieser Einträge kann mit Pfadangaben zum Speicherort des Schädlings führen!!

Z.B.: rundll32.exe c:\Dokumente und Einstellungen\Alluser\Anwendungsdaten\jab9.dat.FG00

… oder sowas – ist der Schädling

Bitte Aufschreiben und dann den Schlüssel löschen

Registrierungseditor kann geschlossen werden.

Ihr habt den Schädling gekillt.

Nun nur noch an der Eingabeaufforderung exit eingeben und mit Strg+Alt und Entf den Taskmanager öffnen

und sauber den Rechner runterfahren.

Schritt 7:

Rechner normal starten – sollte funktionieren, wenn Ihr die Einträge richtig erkannt habt.

Explorer öffnen:

Den im Schritt 5 beschriebenen EXE-Dateinamen suchen, wenn im Registrierungs-Schlüssel shell nicht explorer.exe

gestanden hat.

Datum und Urzeit der Erstellung aufschreiben.

Erneut Dateisuche öffnen und nur mit dem Erstellungs-Datum suchen.

Die EXE-Datei wird wieder gefunden.

Sollten zur gleichen Urzeit mit dem Erstellungsatum weitere Dateinen gefunden werden, können diese jetzt

in den Ordner „Virus“ verschoben werden.

Bitte nicht öffnen oder ausführen – grins.

Schritt 8:

Jetzt sehen wir uns die gesicherten .lnk-Dateien im Ordner Virus an:

Mit der rechten Maustaste die Eigenschaften Verknüpfungen anzeigen lassen.

Hier landet Ihr den volltreffer bei dem Link mit dem Erstellunsdatum am Ereignistag.

Der Rest kann wieder in den Autostart-Ordner verschoben werden

Nur die Verlinkungen – grins.

Nun noch in den Ordner schauen, der in der schlechten Verknüpfung steht.

Dateien mit dem gleichen Erstellungstag, wie die Verknüpfung aus diesem Orner löschen oder

in den Ordner Virus verschieben.

Ich fand den Link mit der Bezeichnung msconfig.lnk

Schritt 9:

Wie Werner sagte – Fertig Meister

Wenn der Rechner nach einem Neustart einwandfrei läuft, kann der Virusordner gelöscht werden.

Ich habe diese Dateinamen im Virus-scanner unter unerwünschten Programmen Eingetragen.

Mit Freundlichen Grüssen

JR aus Nürnberg

Danke für deinen ausführlichen Kommentar, ich hoffe er hilft dem einen oder anderen weiter.

Einfangen kann man sich diese Art von Trojanern praktisch überall. Eigentlich auf jeder beliebigen Webseite, die von den Erpressern gehackt wurde. Auch in HTML-Mails, die man sich kurz im Outlook anzeigen lässt, in PDFs usw.

Ein 1×1 Pixel großes Iframe, das irgendwo beim Aufruf mit geladen wird, kann u.U. zu dem bekannten Problem führen …

Aus meiner Sicht hilft vor allem ein aktuelles System, mit aktuellen Software-Installationen.

Lösungen gibt es immer mehr zu diesem „Virus“ und fast noch mehr Varianten des „Virus“ selbst. Ich hatte mal irgendwo gelesen, dass man sich mit einer Art Franchising bei dieser Ransomware einkaufen kann und dann täglich mit „verdient“.

Hallo Daniel,

hier erst mal die wenig ausführliche Antwort bzw. ein weiterer Beitrag zu Thema „Wo fange ich mir den Mist ein?“

Webangriffe

Immer mehr Webseiten greifen ihre Besucher an

In den vergangenen Wochen sind immer mehr Webseiten zu Schadsoftwareverteilern umgebaut worden.

…weiter

— Und was man sich da unter anderem einfangen kann/könnte… —

Kinderporno-Trojaner wird aggressiver

Hierbei macht es einem der Trojaner sogar regelrecht „schwer“ sich bei der Polizei/dem BKA zu melden, da man eigentlich mit seinem Rechner gerade eine Straftat begangen hat (ohne das man es- in der Regel – wollte)!

Mit freundlichen Grüßen,

Simon

Hilfeseite

Hilfe per Mail

Ja, hatte ich auch gelesen.

Wobei ich die Sache mit „Straftat begangen“ natürlich anders sehe. Ich bin ja schließlich kein Verbrecher, „nur“ weil mir jemand eine Leiche in den Kofferraum packt … Und ich denke, dass die „guten Jungs in Uniform“ durchaus auch hier „herunter geladen und gespeichert“ und „auf den Rechner geschoben“ unterscheiden können.

Ist ja auch egal, da eine Anzeige meines Wissens ja auch nicht wirklich etwas bringt. Ein einfaches nicht Bezahlen würde das Problem irgendwann von selbst auflösen. Ich würde gern mal von den Online-Bezahldiensten eine Statistik zu 100 € Überweisungen genannt bekommen …

Die rundll32.exe nicht im Virenscanner eintragen.

Windows hat ebenfalls eine Datei mit diesem Namen !!!

Hallo

Mein laptop ist leider mit dem selben virus infiziert und ich kenne mich überhaupt nicht aus.

Ich habe versucht nach der anleitung zu handeln, doch nach dem ständigen F8 drücken und schließlich die eingabe abgesicherter modus mit eingabeaufforderung kommt vergrößert die möglichkeit mich anzumelden doch hinterher fährt es sich sofort von allein runter.was kann ich dagegen tun?

Vielen dank im voraus

Hallo,

das Problem ist, das sich der aktuelle Schädling (meist zu einem Teil in der skype.dat Datei) den „Abgesicherten Modus“ und den „Abgesicherten Modus mit Netzwertreibern“ verhindert. Sprich so Loginvorgang so verändert hat, das diese nicht mehr nutzbar sind.

Entsprechend sind die 3 einfachsten Möglichkeiten zur „Selbsthilfe“:

1. Boot-CD/DVD runterladen/brennen oder kaufen (Stichwort: c’t desinfec’t 2013)

2. Kaufen/nutzen eines USB-Adapters für Festplatten an einem gut gesicherten Rechner.

3. Nutzen des „Abgesicherten Modus mit Eingabeaufforderung“ mit den guten alten DOS-Befehlen zur Bekämpfung der Schaddatei/en.

Egal welcher der Schritte, ein paar gründliche Scans müssen danach dennoch noch ausgeführt werden.

Erst dann weiß man wie es dem System geht und was man selbst ggf. noch an Nacharbeiten vor sich hat!

Mit freundlichen Grüßen,

Simon

(Fachinformatiker für Systemintegration)

Hilfeseite

Mail me

Du musst OTLpe verwenden: http://www.trojaner-board.de/90074-otlpe.html

Download: http://filepony.de/download-otlpe/

@ Patrick

Dieses Programm sollte man nciht unbedingt unbedarft einfach versuchen einzusetzen.

Es kann gut gehen und einem den Erfolg bringen, es muss aber nicht.

Weiterhin sollte man bei so etwas immer wissen was man da tut und das es ggf. damit eben nicht getan ist.

Dies nur als Hinweis für alle die jetzt hier einfach „zugreifen“ wollen und auf die Allround-Lösung hoffen.^^

Mit freundlichen Grüßen,

Simon

(Fachinformatiker für Systemintegration)

Hilfeseite

Mail me

Nun hat es mich auch erwischt und ein BKA-Trojaner ist auf meinem Rechner aufgetaucht. Ich habe Windows 7 intalliert und nutze den virtuellen XP-Rechner. Der Trojaner macht sich lediglich beim XP-Rechner bemerkbar. Nach dem Starten des XP-Rechners verschwindet der Desktop und der Trojaner erscheint. Ich kann dann nur noch den virtuellen Rechner runterfahren. Das Unterbrechen der Startroutine des virtuellen Rechners mit F8 ist nicht möglich. Kann mir jemand helfen, wie ich den Trojaner entfernen kann?

@ Kalle

Okay, also wurde wenn ich es richtig verstanden habe, nur der virtuelle Rechner infiziert.

Auch dort gilt wieder das selbe wie schon bei @Duygu beschrieben. All diese Maßnahmen, inkl. [F8] und Abgesicherter Modus sind theoretisch möglich.

Man muss in der Regel nur schnell genug sein, bzw. einen auf Dauerdrücker machen. VMware beschreibt es so schön mit „When the computer starts, press and hold F8.“

Mit freundlichen Grüßen,

Simon

(Fachinformatiker für Systemintegration)

Hilfeseite

Mail me

@Simon

Danke für die Antwort. Genau das ist mein Problem. Egal wie schnell ich bin oder wie dauerhaft ich F8 drücke, der virtuelle Rechner startet einfach nicht im abgesicherten Modus. Gibt es da noch eine andere Möglichkeit F8 zu umgehen und trotzdem abgeseichert zu starten?

nach dem abgesicherten modus schaltet dann mein laptop von alleine hiiiiiiiiiiiiiiiiiiiiiiiiiiiiiilfe

@ Morena

Kurz gefragt: Wie ist der aktuelle Stand?

Mit freundlichen Grüßen,

Simon

(Fachinformatiker für Systemintegration)

Hilfeseite

Mail me