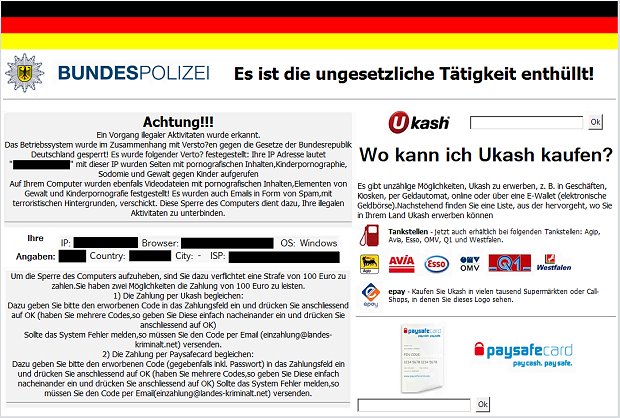

„Notfalleinsatz in der Nachbarschaft wegen einem Windows-Trojaner!“ – so der erste Hilfeschrei direkt am Gartenzaun. Der Tatort: Ein infizierter Windows XP Rechner, der zwar noch startet, dann aber nur noch eine vermeintliche Meldung von der Bundespolizei zeigt. Bundespolizei?! Was für ein Quatsch. Ich traue den Beamten des BKA ein besseres deutsch als „Es ist die ungesetzliche Tätigkeit enthüllt“ zu! Und ein Freikauf in Höhe von 100 € via Ukash ist auch nicht so ganz die deutsche Gesetzeslage.

Ich will hier gar nicht viel herum labern, denn wer nach einer Problemlösung sucht, will nicht viel lesen, sondern eine Schritt-für-Schritt-Anleitung. Hier ist sie, auch zum Download als PDF!

Schritt für Schritt Anleitung

Seiteninhalte

Die ersten Schritte bei Problemen dieser Art

Und auch wenn es verschiedene Varianten des sogenannten Bundespolizei Trojaners gibt, gelten diese Empfehlungen derzeit sicher für alle Erpressungsversuche in der Cyberkriminalität!

- Ruhe bewahren! Es ist nicht die Bundespolizei (das BKA gibt entsprechende Warnmeldung aus) die hier einen Virus auf den Rechner installiert hat, sondern „nur“ eine kriminelle Vereinigung, die versucht, an schnelles Geld heran zu kommen.

- Beweise sichern! Am besten ein Foto von der Meldung anfertigen. Bitte nicht direkt auf den Monitor das Blitzlicht halten, das wird so nichts. (Optional, dem Virus ist diese Aktion egal)

- Bei der örtlichen Polizeidienststelle anrufen und Anzeige erstatten. (ebenfalls Optional, dem Virus ist auch diese Aktion egal)

- Der Rechner muss nicht platt gemacht werden und es gehen auch keine Daten verloren.

- Internetverbindung trennen (Netzwerkkabel heraus ziehen, WLAN-/ DSL-Verbindung trennen o.ä.)

- Etwas Zeit nehmen und diese Anleitung zum Entfernen des Bundespolizei Trojaners beachten. Ich versuche die Schritte ganz einfach zu beschreiben; das bekommt man auch als Laie wieder hin.

Anleitung zum Löschen des Bundespolizei Virus

Bundespolizei Virus – Bildschirm eines infizierten Windows PCs

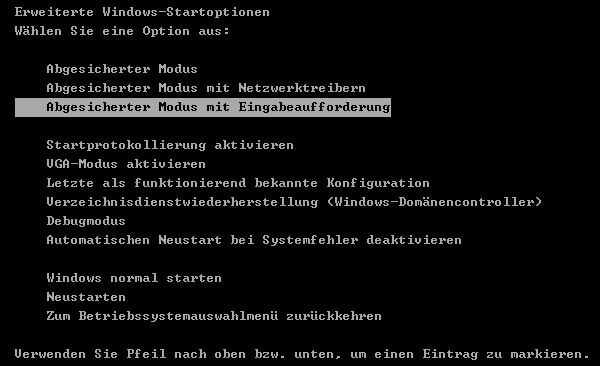

- Rechner einschalten und immer wieder im Sekundentakt (noch vor dem Windows-Logo) die Taste [F8] drücken bis eine Auswahlliste verschiedener Startvarianten erscheint.

- Mit den Pfeiltasten die Option „Abgesicherter Modus Eingabeaufforderung“ wählen und mit [Enter] bestätigen. Achtung: Neuere Varianten des Trojaners verhindern möglicherweise den abgesicherten Modus. In diesem Fall helfen sicherlich dieses Hinweise weiter.

Windows im abgesicherten Modus starten

- Windows startet nun in einer Art Minimal-Konfiguration.

- Der Bildschirm sieht nun nicht wie gewohnt aus. Es öffnet sich möglicherweise nur die DOS-Eingabeaufforderung (schwarzes Fenster mit Texteingabemöglichkeit).

- Den Befehl regedit eingeben und [Enter] drücken

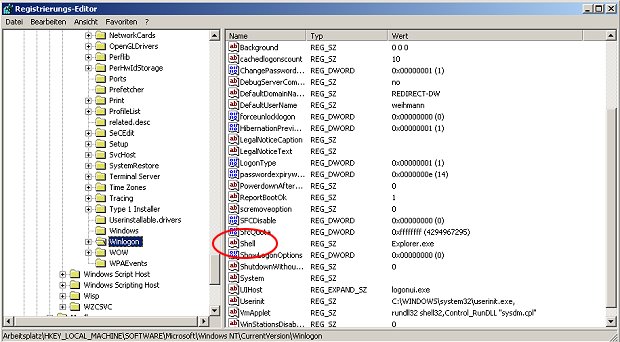

- Es öffnet sich die Windows-Registry, wo eine Änderung vorzunehmen ist.

- Hier muss man sich durch das Verzeichnis klicken. Ziel der „Reise“ ist HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon (immer auf das [+]-Symbol klicken und am Ende Winlogon direkt auswählen).

- Hier gibt es einen Schlüssel (auf der rechten Fensterseite) namens Shell. Der „Wert“ dieses Schlüssels ist der Pfad zur eigentlichen Schadsoftware z.B. C:\verzeichnis\zur\jashla.exe (oder auch mahmud.exe). Aber vorher den dort angezeigten Pfad notieren, damit man anschließend die Datei auch wirklich löschen kann.

- Ein Doppelklick auf Shell, den kompletten Pfad zum Virus löschen und durch Explorer.exe ersetzen. Achtung: Nicht den Registry-Eintrag Shell löschen, der wird gebraucht!

- [OK] klicken und das Registry-Fenster schließen [x].

Solltet ihr bei der Entfernung an einen oder anderen Stelle der hier genannten Punkten nicht weiter kommen oder die Variante des BKA-Trojaners sich (wieder einmal) geändert haben, dann schaut zuerst auf der Hilfeseite von Simon nach, ob es hier bereits einen entsprechenden Eintrag gibt. Eine weitere informative Anlaufstelle rund um das Thema Compuerviren ist Webseite unter bleib-Virenfrei.de.

Windows-Registry – Pfad zur jashla.exe

Der Start des Bundestrojaners wird somit schon mal verhindert. Jetzt muss dieser aber auch noch von der Festplatte gelöscht werden.

Wenn das DOS-Eingabefenster noch geöffnet ist, dann Explorer.exe eingeben. Windows sieht jetzt fast schon wieder wie gewohnt aus, oder!? Nun entweder zur jashla.exe navigieren oder die Windows-Suche nutzen, um die jashla.exe auf der Festplatte zu finden. Die Datei nun löschen.

Ansonsten kann man auch die Tasten [STRG] + [ALT] + [ENTF] einmal drücken und im sich öffnenden Fenster unter Anwendungen auf Neuer Task klicken. Jetzt sich zum zuvor notierten Pfad durch klicken und die jashla.exe löschen.

Die Datei hatte in meinem Fall noch ein paar Zeichen mehr im Dateinamen: jashla.exe.1234567.pd (oder so ähnlich).

Den Rechner jetzt ganz normal neu starten

Hat alles geklappt? Sehr schön, dann ist der Spuk (erst mal) vorbei! Falls nicht, dann bitte nochmals prüfen, ob die Anleitung zum Entfernen des Bundespolizei Trojaners genau beachtet wurde. Ansonsten hier die Kommentarfunktion nutzen, vielleicht kann ich oder ein anderer Leser weiter helfen.

Simon hat oft gestellte Fragen aus den Kommentaren zusammengefasst und eine Hilfestellung zur Entfernung des vermeintlichen BKA/ GEMA-Schädlings ins Netz gestellt. Wenn es bei euch also Probleme bei der Trojaner-Beseitigung geben sollte, dann ist diese Seite sicherlich der beste Anlaufpunkt.

Rechner auf Schadsoftware prüfen

Mit einem Antivirus-Programm sofort die Festplatte(n) prüfen. Zum Beispiel mit dem aktuellen Avira

Free Antivirus, das hier gratis herunter geladen werden kann.

Empfehlen kann ich an dieser Stelle sich eine professionelle Sicherheitssoftware zuzulegen. Die abgespeckten kostenlosen Softwarelösungen sind oft besser als gar nichts, jedoch fehlt es hier oft an zusätzlichen Schutzmechanismen.

Das Geld sollten jedem die eigenen Daten wert sein. Ein anderer Virus hätte vielleicht alle Fotos von der Festplatte gelöscht, Zugangsdaten an Dritte versandt, einen Keylocker heimlich installiert oder private Daten aus „Scherz“ im Internet veröffentlicht.

Was heißt, der Spuk ist „erst mal“ vorbei?

Nun ja. Der Trojaner kam nicht ganz von allein auf die Festplatte. Möglicherweise eine E-Mail mit einer vermeintlichen PDF, die versucht wurde zu öffnen? Oder eine andere Datei – eine Powerpoint vielleicht … Nach einem Neustart des Rechners ging dann nichts mehr.

Die bekannten „Floskeln“: Keine Anhänge von unbekannten Absendern öffnen. Software (Betriebssystem, Anwendungen, Anti-Viren-Programm usw.) aktuell halten. Die Updates haben einen Sinn!

Sich davon lösen, dass Sicherheits-Software kostenlos ist. Am besten jetzt sofort 30, 50 oder 100 € investieren und den Rechner schützen. Was hätte die Entfernung dieses Trojaners gekostet, wenn man von einem IT-Dienstleister das Problem hätte beheben lassen? Welche Folgekosten kommen auf einen zu, wenn solch eine Schadsoftware noch ganz andere Probleme verursacht. Einfach mal der eigenen kriminellen Phantasie freien Lauf lassen …

kann jashla.exe nicht finden

Ich hab ihn innerhalb ner Stunde losbekommen mit folgender Methode:

1. Windows ganz normal starten, allerdings ohne Internetanschluss (WLAN aus bzw Netzkabel ziehen)

2. Internetverbindung herstellen (nun hatte ich immer paar Minuten Zeit, bis der gewohnte Bildschirm kommt und der Trojaner zuschlägt)

3. Anti-Malware z.B. hier herunterladen:

http://www.computerbild.de/download/Malwarebytes-Anti-Malware-3122246.html?dl=1

4. Installieren und aktualisieren (Update auf neuste Version)

5. Internetverbindung trennen (WLAN aus bzw Netzkabel ziehen)

6. mittels Anti-Malware Quickscan das System überprüfen und die infizierten Dateien anschließend löschen

Dann war der Spuk bei mir vorbei. Bin kein Fachmann, aber vielleicht hilft es den Betroffenen ja weiter

@ Don John

An sich ganz gut, aber 2 Dinge wären noch wichtig dabei…

1.) Abgesicherten Modus wenn irgendwie möglich nutzen

2.) Mehr als nur MalwareBytes an Scanner drüberlaufen lassen

Weiterhin ist es relativ egal ob von ComputerBild oder CHIP.de runtergeladen wird.

Es ist aber immer am besten das Programm Original bim Hersteller runter zu laden! (Was auch immer für Programme es sein mögen, gilt ja generell für alle.)

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

ich übergeh den virus immer xD dat sind idioten die dat programmiert haben XD

@ holländer92

Muss schon sagen – ein wahnsinnig aufschlussreicher und sinnvoller Beitrag….Not.^^

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

nee aber guck mal 2 handgriffe und der computer is wieder frei task manager starten dann auf herunter fahren und dann abbrechen dann is dat ding wieder frei :D

@ holländer92

1. Funktioniert lange nicht bei allen Varianten. Zum Beispiel nicht bei denen, wo der TaskManager per Registry-Wert deaktiviert wurde.

2. Funktioniert das je nach Variante trotzdem nicht zuverlässig bis gar nicht.

3. Weg ist der damit noch lange nicht (je nach Variante).

4. Die Sicherheitslücke/n im System bleibt/bleiben auch weiterhin bestehen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Danke für den Tipp, alles ist wieder okay und ging sehr schnell. Empfehlenswert!

Danke für den Super-Tipp! Genau so hat es bei mir auch funktioniert, allerdings hat Malwarebytes beim Quickscan noch einen der Trojaner übersehen. Den hat es erst beim Fullscan entdeckt.

Erstmal vielen Dank!

Hatte lange gesucht nach ner Lösung und das hier war das, was am schnellsten realisierbar und auch noch mitten in der Nacht mit am leichtesten verständlich war.

Hab zusätzlich dazu noch die Tipps von Simon beachtet und bin den lästigen Gast so sehr schnell losgeworden!

Nochmals vielen Dank an euch beide ;)

Lg

Pantalone

Super. Es scheint als hätte das geplappt….. Super Tipp!!!!! Ja es hat gelappt!!!!!! Juhu

auch ich finde die jashla.exe nicht im Task Manager dafür aber 2 x die explorer.exe mit knapp 30.000 k und etwas über 15.000 k Verbrauch des Arbeitsspeichers meines Laptop

Normal ???

Gruß

Sehr weit gestreute Unterstellungen durch den Trojaner.

Bei mir wurde er trotz Kaspersky gestartet und die Datei hieß mor.exe. Habe es aber ganz leich auch ohne tipps entfernen können.

Hi,

habe mir heute auch den BKA Virus eingefangen.

PC Abgeschaltet, neu gestartet, nochmal…

Abgesicherter Modus gestartet, Firefox Chronik gelöscht, weil ich da die Datei vermutet habe, da ich vorher mit Firefox im Internet war….,

Systemherstellungspunkt vor 3 tagen gewählt,

PC funktioniert wieder,

Recheriert und festgestellt, was ich mir da für einen Mist eingefangen habe….

Nach diversen Dateinamen gesucht, nichts gefunden,

Avira (free) komplett laufen lassen, Malwarebytes installiert und laufen lassen –> Virenprogramme laufen derzeit.

Frage – wenn nichts gefunden wird, besteht dann noch Handlungsbedarf?

Danke!

@ Mike

Einen Scan bitte immer sofern irgendwie möglich im Abgesicherten Mdous machen.^^

Ansonsten bitte mal den Post beachten:

https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-28#comment-7619

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hi Simon,

danke für die Nachricht. Im normalen Modus wurde was gefunden. Ich führ dies auch im abgesicherten Modus nochmal durch:

Avira AntiVir Personal

Erstellungsdatum der Reportdatei: Freitag, 23. März 2012 22:18

Es wird nach 3591904 Virenstämmen gesucht.

Das Programm läuft als uneingeschränkte Vollversion.

Online-Dienste stehen zur Verfügung.

Lizenznehmer : Avira AntiVir Personal – Free Antivirus

Seriennummer : 0000149996-ADJIE-0000001

Plattform : Windows 7 x64

Windowsversion : (Service Pack 1) [6.1.7601]

Boot Modus : Normal gebootet

Benutzername : T&M

Computername : NETBOOKACER

Versionsinformationen:

BUILD.DAT : 10.2.0.707 36070 Bytes 25.01.2012 12:53:00

AVSCAN.EXE : 10.3.0.7 484008 Bytes 21.07.2011 10:08:11

AVSCAN.DLL : 10.0.5.0 57192 Bytes 21.07.2011 10:10:57

LUKE.DLL : 10.3.0.5 45416 Bytes 21.07.2011 10:09:32

LUKERES.DLL : 10.0.0.0 13672 Bytes 14.01.2010 12:22:40

AVSCPLR.DLL : 10.3.0.7 119656 Bytes 21.07.2011 10:08:11

AVREG.DLL : 10.3.0.9 90472 Bytes 21.07.2011 10:08:05

VBASE000.VDF : 7.10.0.0 19875328 Bytes 06.11.2009 10:49:21

VBASE001.VDF : 7.11.0.0 13342208 Bytes 14.12.2010 05:52:59

VBASE002.VDF : 7.11.19.170 14374912 Bytes 20.12.2011 17:11:05

VBASE003.VDF : 7.11.21.238 4472832 Bytes 01.02.2012 20:42:19

VBASE004.VDF : 7.11.21.239 2048 Bytes 01.02.2012 20:42:20

VBASE005.VDF : 7.11.21.240 2048 Bytes 01.02.2012 20:42:21

VBASE006.VDF : 7.11.21.241 2048 Bytes 01.02.2012 20:42:21

VBASE007.VDF : 7.11.21.242 2048 Bytes 01.02.2012 20:42:23

VBASE008.VDF : 7.11.21.243 2048 Bytes 01.02.2012 20:42:23

VBASE009.VDF : 7.11.21.244 2048 Bytes 01.02.2012 20:42:23

VBASE010.VDF : 7.11.21.245 2048 Bytes 01.02.2012 20:42:25

VBASE011.VDF : 7.11.21.246 2048 Bytes 01.02.2012 20:42:25

VBASE012.VDF : 7.11.21.247 2048 Bytes 01.02.2012 20:42:25

VBASE013.VDF : 7.11.22.33 1486848 Bytes 03.02.2012 17:06:12

VBASE014.VDF : 7.11.22.56 687616 Bytes 03.02.2012 17:06:38

VBASE015.VDF : 7.11.22.92 178176 Bytes 06.02.2012 17:06:44

VBASE016.VDF : 7.11.22.154 144896 Bytes 08.02.2012 14:06:09

VBASE017.VDF : 7.11.22.220 183296 Bytes 13.02.2012 07:17:10

VBASE018.VDF : 7.11.23.34 202752 Bytes 15.02.2012 07:17:15

VBASE019.VDF : 7.11.23.98 126464 Bytes 17.02.2012 19:27:29

VBASE020.VDF : 7.11.23.150 148480 Bytes 20.02.2012 18:16:49

VBASE021.VDF : 7.11.23.224 172544 Bytes 23.02.2012 18:16:49

VBASE022.VDF : 7.11.24.52 219648 Bytes 28.02.2012 18:14:53

VBASE023.VDF : 7.11.24.152 165888 Bytes 05.03.2012 18:15:14

VBASE024.VDF : 7.11.24.204 177664 Bytes 07.03.2012 07:38:29

VBASE025.VDF : 7.11.25.30 245248 Bytes 12.03.2012 11:13:10

VBASE026.VDF : 7.11.25.121 252416 Bytes 15.03.2012 11:13:16

VBASE027.VDF : 7.11.25.177 202752 Bytes 20.03.2012 20:37:08

VBASE028.VDF : 7.11.25.233 169984 Bytes 23.03.2012 20:37:08

VBASE029.VDF : 7.11.25.234 2048 Bytes 23.03.2012 20:37:08

VBASE030.VDF : 7.11.25.235 2048 Bytes 23.03.2012 20:37:08

VBASE031.VDF : 7.11.25.246 38912 Bytes 23.03.2012 20:37:08

Engineversion : 8.2.10.28

AEVDF.DLL : 8.1.2.2 106868 Bytes 30.10.2011 15:36:35

AESCRIPT.DLL : 8.1.4.13 442746 Bytes 23.03.2012 20:37:14

AESCN.DLL : 8.1.8.2 131444 Bytes 28.01.2012 15:55:14

AESBX.DLL : 8.2.5.5 606579 Bytes 23.03.2012 20:37:14

AERDL.DLL : 8.1.9.15 639348 Bytes 12.09.2011 14:34:22

AEPACK.DLL : 8.2.16.7 803190 Bytes 23.03.2012 20:37:13

AEOFFICE.DLL : 8.1.2.25 201084 Bytes 01.01.2012 15:39:53

AEHEUR.DLL : 8.1.4.8 4514165 Bytes 23.03.2012 20:37:12

AEHELP.DLL : 8.1.19.0 254327 Bytes 20.01.2012 21:24:55

AEGEN.DLL : 8.1.5.23 409973 Bytes 10.03.2012 07:38:31

AEEXP.DLL : 8.1.0.25 74101 Bytes 23.03.2012 20:37:15

AEEMU.DLL : 8.1.3.0 393589 Bytes 21.04.2011 05:52:17

AECORE.DLL : 8.1.25.6 201078 Bytes 23.03.2012 20:37:09

AEBB.DLL : 8.1.1.0 53618 Bytes 21.04.2011 05:52:16

AVWINLL.DLL : 10.0.0.0 19304 Bytes 21.04.2011 05:52:39

AVPREF.DLL : 10.0.3.2 44904 Bytes 21.07.2011 10:08:05

AVREP.DLL : 10.0.0.10 174120 Bytes 21.07.2011 10:08:06

AVARKT.DLL : 10.0.26.1 255336 Bytes 21.07.2011 10:07:41

AVEVTLOG.DLL : 10.0.0.9 203112 Bytes 21.07.2011 10:07:59

SQLITE3.DLL : 3.6.19.0 355688 Bytes 21.07.2011 13:12:30

AVSMTP.DLL : 10.0.0.17 63848 Bytes 21.04.2011 05:52:38

NETNT.DLL : 10.0.0.0 11624 Bytes 21.04.2011 05:52:50

RCIMAGE.DLL : 10.0.0.35 2589544 Bytes 21.07.2011 10:11:03

RCTEXT.DLL : 10.0.64.0 98664 Bytes 21.07.2011 10:11:03

Konfiguration für den aktuellen Suchlauf:

Job Name…………………………: Suche nach Rootkits und aktiver Malware

Konfigurationsdatei……………….: C:ProgramDataAviraAntiVir DesktopPROFILESrootkit.avp

Protokollierung…………………..: standard

Primäre Aktion……………………: interaktiv

Sekundäre Aktion………………….: ignorieren

Durchsuche Masterbootsektoren………: ein

Durchsuche Bootsektoren……………: ein

Durchsuche aktive Programme………..: ein

Laufende Programme erweitert……….: ein

Durchsuche Registrierung…………..: ein

Suche nach Rootkits……………….: ein

Integritätsprüfung von Systemdateien..: aus

Datei Suchmodus…………………..: Alle Dateien

Durchsuche Archive………………..: ein

Rekursionstiefe einschränken……….: 20

Archiv Smart Extensions……………: ein

Makrovirenheuristik……………….: ein

Dateiheuristik……………………: vollständig

Abweichende Gefahrenkategorien……..: +JOKE,+PFS,+SPR,

Beginn des Suchlaufs: Freitag, 23. März 2012 22:18

Der Suchlauf nach versteckten Objekten wird begonnen.

Eine Instanz der ARK Library läuft bereits.

Der Suchlauf über gestartete Prozesse wird begonnen:

Durchsuche Prozess ‚avscan.exe‘ – ’67‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚avscan.exe‘ – ’75‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚avscan.exe‘ – ’30‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚avcenter.exe‘ – ‚105‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚plugin-container.exe‘ – ’75‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚firefox.exe‘ – ‚102‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚hpqPhotoCrm.exe‘ – ’36‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚LMworker.exe‘ – ’22‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚hpwuschd2.exe‘ – ’20‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚jusched.exe‘ – ’37‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚avgnt.exe‘ – ’57‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚LManager.exe‘ – ’69‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚BackupManagerTray.exe‘ – ’36‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚hpqtra08.exe‘ – ’71‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚PLFSetI.exe‘ – ’37‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚UpdaterService.exe‘ – ’23‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚IScheduleSvc.exe‘ – ’62‘ Modul(e) wurden durchsucht

Durchsuche Prozess ’svchost.exe‘ – ’40‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚GREGsvc.exe‘ – ’11‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚dsiwmis.exe‘ – ’40‘ Modul(e) wurden durchsucht

Durchsuche Prozess ‚avguard.exe‘ – ’67‘ Modul(e) wurden durchsucht

Durchsuche Prozess ’sched.exe‘ – ’48‘ Modul(e) wurden durchsucht

Der Suchlauf auf Verweise zu ausführbaren Dateien (Registry) wird begonnen:

Die Registry wurde durchsucht ( ‚153‘ Dateien ).

Der Suchlauf über die ausgewählten Dateien wird begonnen:

Beginne mit der Suche in ‚C:‘

C:UsersT&MAppDataLocalLowSunJavaDeploymentcache6.0307a37a25e-344b2183

[0] Archivtyp: ZIP

–> rc.class

[FUND] Enthält Erkennungsmuster des Exploits EXP/2011-3544.DI.1

–> Dot.class

[FUND] Enthält Erkennungsmuster des Exploits EXP/2011-3544.DJ.1

–> ER.class

[FUND] Enthält Erkennungsmuster des Exploits EXP/3544.CU.1.A

–> rb.class

[FUND] Enthält Erkennungsmuster des Exploits EXP/CVE-2011-3544.CB

–> lz.class

[FUND] Enthält Erkennungsmuster des Exploits EXP/2011-3544.DK.1

–> rd.class

[FUND] Enthält Erkennungsmuster des Exploits EXP/2011-3544.CR

–> ra.class

[FUND] Enthält Erkennungsmuster des Exploits EXP/2011-3544.DL.1

Beginne mit der Desinfektion:

HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionPoliciesSystemEnableLUA

C:UsersT&MAppDataLocalLowSunJavaDeploymentcache6.0307a37a25e-344b2183

[FUND] Enthält Erkennungsmuster des Exploits EXP/2011-3544.DL.1

[HINWEIS] Die Datei wurde ins Quarantäneverzeichnis unter dem Namen ‚4b3f837f.qua‘ verschoben!

Ende des Suchlaufs: Samstag, 24. März 2012 03:11

Benötigte Zeit: 3:34:27 Stunde(n)

Der Suchlauf wurde vollständig durchgeführt.

26986 Verzeichnisse wurden überprüft

1240176 Dateien wurden geprüft

7 Viren bzw. unerwünschte Programme wurden gefunden

0 Dateien wurden als verdächtig eingestuft

0 Dateien wurden gelöscht

0 Viren bzw. unerwünschte Programme wurden repariert

1 Dateien wurden in die Quarantäne verschoben

0 Dateien wurden umbenannt

0 Dateien konnten nicht durchsucht werden

1240169 Dateien ohne Befall

19266 Archive wurden durchsucht

0 Warnungen

1 Hinweise

@ Mike

Schaue jetzt doch bitte einfach mal unter meinem Punkte P14.1 nach was sich zu diesem Exploit oder einem ähnlichen finden lässt…

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hab mir das Ding gestern in Amsterdam eingefangen (auf Hollaendisch natuerlich). Habe die „Einladung“, meinen Abend nicht allein zu verbringen, weggeklickt. Und schon war es da, das „Bezahlfenster“.

Nur leider geht nix mit abgesichertem Modus. Windows (XP) erklaert mir jedes mal, dass das nicht funkioniert hat.

Gibt es da noch einen Rat (ausser komplett neu aufzusetzen)?

@ Erich

@ Daniel Weihmann

Bin gerade mit einem User heute Abend was…mal schauen.

@ Erich

Melde dich derweil erst mal per Mail bei mir.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

wollt mal googeln was mein kumpel sich geholt hatt und bin hier gelandet….

gestern hatt mein kumpel sich nen virus eingefangen – bei xvideo -!!!!!!!!!!!

der name „xvideo.exe“

er hatte sein antivirus aus und so war freie bahn für den übeltäter.

ein bild der policia national ( spanien ) mit der info er hätte ilegale sachen gmacht und solle 100 euronen

überweisen,mit paysave ect.

das problem war das dieses bild sich vor den desktop geschoben hatte und ein zugriff auf

den pc ,so unmöglich…der rechner war quasi gesperrt und bei zahlung sollte diese sperre aufgehoben werden.

eine systemwiederherstellung mit der win vistas CD brachte dan den rechner wieder zum laufen.

das nun aktivierte avira ,hatt den übeltäter dann auch gefunden.

Hallo zusammen,

egal ob abgesichert oder nicht, bei mir (XP) erscheint immer ein weißer Bildschirm mit „Please wait while the connection is beeing established“, darunter gleichet Text auf Deutsch.

Was kann ich tun, um den Virus los zu werden? Ich kann nicht mal sagen ,ob es BKA, GEMA oder sonst einer ist. Ich hatte nur einmal kurz den Bildschirm mit der Zahlungsaufforderung, incl PayPal-Option!

Ich hoffe auf Hilfe!!!!

SD

hab Malwarebytes in abgesichertem modus laufen lassen. Es geht wieder :) Zur Sicherheit das system auf einen Tag zurückgesetzt und nochmal das System scannen. Hoff mein Computer ist jetzt sauber.

Wie komme ich bei Windows 7 in den abgesicherten Modus ? Beim Windows-Start kommt eine Asus-Motherboard Meldung und ich kann F8 drücken, aber nirgends ist die Rede vom abgesicherten Modus.

Danke für Hilfe !

Hi,

aufwändige Arbeiten sind eigentlich garnicht nötig:

Ich hatte das Modem (WLAN) NICHT ausgeschaltet, kam nach Zwangs-Ausschaltung des PC beim Neustart anstandslos per Pfeiltaste in den abgesicherten Modus.

(vielleicht prüft der Trojaner auch, ob LAN oder WLAN vorhanden ist, und falls nicht, behindert er den abgesicherten Modus!?)

Ich habe zunächst im abgesicherten Modus einen 2. Nutzer per Systemsteuerung eingerichtet und mit diesem nach ganz normalem Neustart wieder normal mit dem PC arbeiten können.

Um das Ding ganz loszuwerden, habe ich erfolgreich per Windows -Wiederherstellung den PC auf einen früheren Zeitpunkt gesetzt: Das Ungetüm ist weg.

Statt Wiederherstellung geht auch lt. Antwort von gonzo: …..das Kaspersky Virus Removal Tool 2011 runtergeladen, installiert, suche gestartet und Erfolg gehabt(im abgesicherten modus). Gefunden. gelöscht.

Das Verfahren mit dem Kaspersky Tool habe ich nach der Wiederherstellung vorsichtshalber extra noch gemacht, es wurde aber keine Bedrohung mehr gefunden.

Man könnte wohl auch mit einer Start-DVD den Rechner starten.

Falls die nicht startet, kann man beim Hochfahren eine Taste drücken, kommt ins BIOS, und kann da das DVD_Laufwerk als bevorrechtigtes Startlaufwerk deklarieren.

Gruß

@ Walter

@ Gonzo

Kleine Korrekturen/Anmerkungen…

Nein der Nervtöter/Schädling in all seinen Varianten prüft nicht den Netzwerkanschluß. Er zeigt sich wenn Netz besteht und zeigt eine Fehlermeldung wenn keine Verbindung besteht (so ists zu 99%).

Der Abgesicherte Modus funktioniert nicht, weil die nötigen Registry-Schlüssel dafür gelöscht worden sind und man sie wieder herstellen müsste.

Eine Systemwiederherstellung ist nicht das Ende, auch ein Scanner wie das Kaspersky-Tool findet ggf. nicht alle Schädlingsteile.

Ich selbst zähle immerhin 18 verschiedene Varianten, Avira gar 400 und ein KriminalOberKommisar mit dem ich huete Sprach (Bereich: Computer & Internetkriminalität) spricht von ihm bekannten 27 Varianten.

Man kann das weder mit der explorer.exe, noch mit der Systemwiederherstellung, noch mit dem [F8]-Abgesicherten Modus pauschalisiert sagen.

Die Tools von Kaspersky wie „Karpserky Unlocker“ sind gut und bringen Erfolg. Man muss aber erst ncoh die Option zum Suchen nach „potenziell schädlichen Anwendungen/Programmen“ aktivieren und dann suchen lassen.

Boot-CD/DVDs mit Antiviren/AntiMalware drauf (wie z.B. von Kaspersky oder sonstigen Anbietern helfen wie gesagt durchaus, wenn aktuell und richtig eingestellt). Aber auch dann waren sie nur die Hälfte der Arbeit.

[ENTF] oder [F2] sind zu allermeist die Tasten für das BIOS. WEr aber keine Ahnung vom Computer hat, sollte und das ist nicht böse gemeint!, keine Änderungen im BIOS versuchen.

Bei den meisten Rechnern kann man das Boot-Menü mit der CD/DVD als Auswahl per [F10] oder [F12]-Taste aufrufen.

Das ist zumindest für unversierte User/innen „schneller“ und ggf. „besser“.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Man Simon, das war ja fast schon wieder ein eigener Beitrag.

Die bekannte Meldung ist prinzipiell nichts weiter als eine Webseite in der Vollbildansicht. Wenn die Verbindung zum Internet besteht, dann wird einfach die hinter der Webadresse steckende Homepage angezeigt. Somit bleiben die Hacker flexibel und können mal die Gema, mal das BKA oder die Schweizer Eidgenossenschaft als Druckmittel nutzen. Es ließe sich also auch ein Amazon Buchshop oder die neusten Zalando High Heels präsentieren …

@ Daniel Weihmann

Nun, ein eigener Beitrag war es – hier als Posting. :-)

Dein Vergleich hat nur leider 2 Haken…

Amazon wäre eine gute Idee, ist aber rückverfolgbar und bei Zalando erwischste halz fast nur Frauen und das bringt zu wenig erpresste Kohle. :-p

*grinsen muss*

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Du sagst:

„Der Abgesicherte Modus funktioniert nicht, weil die nötigen Registry-Schlüssel dafür gelöscht worden sind und man sie wieder herstellen müsste.“

Wie kannst du die Registry bearbeiten, wenn du garnicht in den abgesicherten Modus kommst?

Hallo leute , habe folgendes problem, und zwar wird auf dem desktop nichts angezeigt und diese menüleiste auch nicht und die jashla exe finde ich auch nicht, was nun ?????????

Ich habe eine neuere Variante des Bundespolizei Schädlings auf dem Rechner gehabt (kam per Javascript von einer Webseite, wie so oft). Hier meine kurze Anleitung zum Entfernen der neuen Variante:

1) Windows im abgesicherten Modus starten

2) Regedit öffnen und folgenden Pfad suchen:

ComputerHKEY_CURRENT_USERSoftwareMicrosoftWindows NTCurrentVersionWindows

3) Ihr solltet dort den folgend genannten Eintrag „Load“ finden:

„Load“ = „C:Users[BENUTZERNAME]LOCALS~1Temp[DATEINAME].EXE“

Notiert den Dateinamen _und_ Pfad der dort genannten Datei [DATEINAME].EXE! Mit diesem Eintrag wird die Schädlingsdatei beim Start geladen. (Die Datei hieß bei mir beispielsweise „MSWALQ.EXE“; könnte aber auch zufällige andere Namen haben)

4) Öffnet den Windows Explorer (Windows Taste + E), navigiert an den eben notierten Dateipfad und löscht die Datei [DATEINAME].EXE durch markieren und Drücken von „UMSCHALTEN + ENTF“.

5) Löscht ebenso die Dateien im folgend genannten Ordner:

C:Users[BENUTZERNAME]AppDataRoaminggizza

Dieser Ordner enthält das Bild welches angezeigt wird und die ermittelte IP Adresse des Rechners.

6) Startet den Rechner neu. Der nervige Bildschirm mit der Zahlungsaufforderung sollte jetzt nicht mehr erscheinen.

7) Öffnet erneut den Registry Editor und löscht den unter 3) gennanten „Load“-Eintrag.

8) Dieser Starteintrag kommt mehrfach in der Registry vor. Sucht deshalb in der Registry mit Taste STRG+F (Suchen) nach dem eben notierten Dateinamen [DATEINAME].EXE in der gesamten Registrierung. Es sollten sich mehr „Load“-Einträge wie der unter 3) genannte finden. Löscht diese komplett.

9) Der Schädling sollte nun ruhe geben und es ist Zeit für gute Schutzmaßnahmen und einen Durchlauf von aktualisiertem Virenscanner und Malwarebytes Anti Malware.

Hallo,

Habe Malwarebytes Anti-Malware drüberlaufen lassen, hat 4 Einträge gefunden und entfernen lassen. Dann habe ich einen Neustart des System durchgeführt und alles geht wieder.

Vielen Dank allen hier für die Hilfe

hab ein xp notebook, und kein laufwerk und kann auch nicht im abgesicherten modus starten, was kann ich tun…. ist der virus wo oben links bundespolizei steht rechts sind die flaggen aller bundesländer….und da steht was mit terroristischen hintergrund,

Ich hatte das Problem auch Ich hab mir einfach ein neues Benutzerkonto gemacht .

Benutze die Windows-Wiederherstellung eines älteren Datums. Geht.

Hallo, ich kann die Datei auch nicht finden. Habe schon sämtliche Scanner durchlaufen lassen die zeigen nichts an…

Hallo,

meine Nichte hat sich diesen Virus jetzt innerhalb von einer Woche 2x eingefangen,nur kann ich ihn diesmal nicht entfernen,da ich nicht in den abgesicherten Modus reinkomme.Sobald ich das anklicke läd er,aber dann ist er wieder beim Ausgangspunkt wo ich wählen muss zwischen normal starten und abgesichertem Modus.

Was nun?Komm ich jetzt ums neu aufsetzen nicht mehr drumrum?

vielleicht hast du dort angeklickt „windows normal starten“ anstatt mit der Pfeiltaste nach oben zu gehen.

Der abgesicherte Modus ist daran erkenntlich, dass in den 4 Ecken des Fensters „Abgesicherte Modus“ erscheint.

Pardon, etwas anderes kann ich mir nicht vorstellen nach einer Zwangsabschaltung, da in die Grundfunktionen kein Trojaner hineinkommen dürfte.

Hi,erstmal danke für deine Hilfe.

Hab definitiv abgesicherter Modus angeklickt.Hab danach auch noch die anderen beiden Varianten versucht,selbes Ergebniss,es kam immer wieder der gleiche Bildschirm wo man halt den abgesicherten Modus auswählt.

Hätte ich Windows normal starten angeklickt,dann hätte er das ja gestartet,aber das war ja wie gesagt nicht der Fall.

Hab den PC jetzt Platt gemacht,aber irgendwas stimmt immer noch nicht.

Ich hatte das Modem (WLAN) NICHT ausgeschaltet, kam anstandslos in den abgesicherten Modus.

Habe zunächst einen 2. Nutzer eingerichtet und normal mit dem PC weiter arbeiten können.

Um das Ding ganz loszuwerden, habe ich erfolgreich per Windows Wiederherstellung den PC auf einen früheren Zeitpunkt gesetzt, das Ding ist weg.

@ Walter

Siehe dazu: https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-29#comment-8080

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hey bei mir kann ich fast nichts mehr ausser eingeschränkt denn internetexploerer und den taskmanager nutzen.. wie kriege ich so den virus weg?

Wollte mich nur bedanken, das hat mir alles sehr geholfen.ich glaube den Virus besiegt zu haben freu.

Aber ich kenn diese komischen bezahldinger gar nicht. Kann man da nicht nachverfolgen wohin das Geld geht?

Man kann auch im abgesicherten Modus (erscheint nach Zwangs-(220Volt-Netz-abschaltung bei Neustart) einen 2. Nutzer einrichten, mit diesem und der Windowswiederherstellung einen früheren Zeitpunkt für den PC herstellen (System genügt): Der Spuk ist weg.

@ Walter

@ ALLE

Leider muss man es immer und immer wieder sagen – eine Systemwiederherstellung überschreibt weder die Daten der Nervtöters/Schädlings, noch löscht sie diese Daten.

Daher ist es IMMER danach notwendig als MINIMUM noch einen Scan mit “MalwareBytes AntiMalware” (z.B. von CHIP.de im Abgesicherten Modus zu machen.

Gerne kann man mir dann per Mail die entsprechende LOG-Datei(en) zukommen lassen.

Dann kann ich diese versuchen zu Analysieren und außerdem die Funde auf meiner Seite hinzufügen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Habe zusätzlich hinterher

Kaspersky Virus Removal Tool 2011

von Chip downgeloaded und den PC prüfen lassen:

Keine Bedrohung gefunden!

Die Wiederherstellung hat also den Mist offenbar entfernt.

Hallo,

habe gerade die 2 Version des Bundespolzeitrojaners(1.03) entfernt. Nach langem suchen auf dieser und anderen Seiten, habe ich, vor einer langen Anleitung oder Formatierung, das Kaspersky Virus Removal Tool 2011 runtergeladen, installiert, suche gestartet und Erfolg gehabt(im abgesicherten modus). Gefunden. gelöscht,

PC läuft wieder.

http://support.kaspersky.com/de/viruses/avptool2011

Moin,

ich hatte schon einmal mit einem bundestrojaner zu tun, hab abgesicherten Modus gestartet und mit MSE das Ding entfernt…nun habe ich vor drei Tagen wieder einen bekommen, diesmal aber wies aussieht eine deutlich resistentere Version: Sofort wenn ich Windows starte, überlagert das Ding den ganzen Desktop, Taskmanager kann nicht gestartet werden, runterfahren außer mit Stecker ziehen ist nicht möglich. Sogar im abgesicherten Modus taucht das Ding auf und ich kann kein Fenster öffnen, deswegen fällt auch registry ändern flach, weil ich einfach nicht reinkomme. Inzwischen habe ich schon von zwei Rescue Cds gebootet (avira und microsoft sweeper) und scans durchlaufen lassen, es wurde immer etwas gefunden udn gelöscht. Einzig sichtbares Ergebnis: das Fenster sieht jetzt anders aus, wie die fehlermeldung im Browser, wenn man kein inet hat, aber irgendetwas öffnen kann ich immer noch nicht…mir gehen langsam echt die Ideen aus…

Update: Wo die rescue Disks von Avira und Microsoft scheiterten, triumphierte Kaspersky (http://support.kaspersky.com/de/viruses/solutions?qid=208641247) !!!

ALLES wieder im Reinen und zum Trojaner kann ich nur sagen „gg wp easy ur noob“ !!!

@ Rhahshas

Das sag ich ja immer wieder^^ und steht auch unter anderem auf meiner Seite und x-fach hier schon in den Comments.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo,

mein Rechner mit Vista SP2 zeigte zunächst auch nur die falsche BKA-Meldung. Ich habe den Rechner daraufhin ausgeschaltet und die Verbindung zum Internet gekappt.

Nach dem Hochfahren wollte der Rechner wieder ins Internet. Da habe ich abbrechen gedrückt. Dabei war der komplette Bildschirm weiss. Und so blieb er dann auch, bis ich durch langes Drücken der Einschalttaste den Rechner ausgeschaltet habe.

Nach kurzer Pause habe ich wieder eingeschaltet, musste mich einloggen und sah aber nur die Fußzeile. Auf den Startbutton geklickt öffnete sich das Menue und ich habe Avira gestartet.

Ich konnte aber kein Avira sehen, es hat dann kurz gepiept und dann tat sich lange nichts. Daraufhin habe ich den Rechner wiederum durch längeres Drücken der Einschalttaste ausgeschaltet.

Beim nächsten Starten kam aber nur noch das Zeichen von Intel. Der Rechner zeigt keine Ambitionen, irgend etwas zu tun. Das CD Laufwerk funktioniert, also es geht auf und zu, aber die eingelegte CD mit dem Betriebssystem wird nicht gelesen.

Was kann ich tun, damit mein Rechner wieder funktioniert ??? Hilfe !

@ Armer Kerl

Melde Dich mal bei mir per Mail.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hey,

vorab, ich kenn mich mit PCs nicht aus!

Habe Schritt 1-7 befolgt, häng jetzt aber am punkt 8…

Es sieht nun aus wie Ihr RegiestrierungsEditor Fenster (siehe Grafik oben), wenn ich nun auf Shell drücke, kann ich nur den Dateinamen verändern. (Explorer.exe steht hinten dran auch) Auf der Seite von Ihren Freund steht ich bräuchte eine neue explorer.exe für meinen windows xp, wo bekommt man sowas?

Ich hoffe mir kann da jmd weiterhelfen! Vielen Dank schonmal im Vorraus!

@ Pauli

Melde Dich mal bei mir per Mail.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Antworten

Hi, eine Freundin von mir hat das gleiche Problem und ich versuche ihr gerade telefonisch mit der Anleitung zu helfen. Leider haben wir das Problem, dass wir nicht wissen, wie wir den Wert des Schlüssels bzw. der Shell-Datei ablesen sollen bzw. wie wir den Pfad von dem Virus genau herausfinden.

@ Jenny

Wert auslesen = REgistry prüfen

-> Siehe Beschreibung oben

Sonstige Pfade prüfen

-> Siehe dazu meine Punkte P14 und P14.1 sowie an sich die Tipps auf meiner Seite.

Weiter Hilfe theoretisch auch per Mail möglich.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hi,

danke für die Hilfe, ich les mich dann gleich mal ein.

LG

Jenny

Bitte um Hilfe. Der Rechner meiner Frau (Win 7) war befallen. Diesen konnte ich nach Starten im abgesicherten Modus und anschließendem Löschen der exe-Datei aus dem Autostart wieder nutzen.

Mein Rechner (XP) ist jetzt auch befallen. Ich kann allerdings nicht im abgesicherten Modus starten. Wenn ich dies auswähle, werde ich im nächsten Bildschirm gefragt, welches Betriebssystem ich starten will und nach Auswahl dessen werde ich wieder gefragt, ob ich im abgesicherten Modus starten will oder eben nicht.

Kenn jemand einen alternativen Weg?

Hey,habe seid heute auch diesen Virus auf meinen Laptop,habe alles versucht um den loszukriegen,aber nix hat geklappt….kann im normalen Modus nix machen antivir Programm ist wohl an aber wenn ich es starten möchte gehts nicht es piept nur im Hintergrund das es ein Virus gefunden hat…ich verzweifel langsam hänge nun seid 4 Stunden an den Scheiss,und das als Frau-.-

@ Eva

Melde Dich mal bei mir per Mail.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

ehm ich schlaues Kind habe „Shell“ komplett geloescht, weil es sich nich umbennen ließ & der Virus oeffnet sich trotzdem noch . .

Kann ich da jetzt noch was machen ?

Muss man diese 100 € trotzdem bezahlen??

Ja unbedingt. :-)

Die Gauner nagen am Hungertuch

Tschau

Müssen nicht! Ich würde eher empfehlen, dass Geld zu spenden. Gibt genug hilfebedürftige auf der Welt …

wow… hast mir grad den Arsch gerettet :-)

Wenn man die technischen Voraussetzungen hat, kann man auch eine (in meinen Augen) viel einfachere Methode verwenden.

Man benötigt hierzu einen zweiten PC, der nicht infiziert ist und auf dem sich ein Anti-Viren-Programm befindet (z.B. das kostenlose Avast)

Schritt 1: Festplatte ausbauen

Schritt 2: Festplatte am Zweitrechner anschließen (am besten per USB mit Hilfe eines USB-Wechselrahmens für Festplatten)

Schritt 3: Die Platte mit dem AntiViren-Programm scannen und die verseuchten Dateien löschen.

Schritt 4: Platte wieder einbauen und staunen ;)

Ich finds so auf jeden Fall schneller und ohne viel Aufwand gelöst ;) Hab so heute erst den PC von meinem Cousin wieder flott gemacht.

PS: nicht vergessen zum Schluss auch auf dem vorher infizierten PC ein Anti-Viren-Programm mit Live-Schutz zu installieren, damit so etwas nicht noch einmal passiert.

Hallo SiebenDX

spiele doch einfach das Backup auf die Platte.

Die meisten User haben doch kein Backup ihrer Daten. Wenn die Festplatte abraucht sind die schönen Bilder futsch.

Tschau

@ SiebenDX

eine vielfach von mir angesprochene Methode.

HAt aber nur einen kleinen Nachteil den man danach dann beheben muss wenn die Platte wieder eingebaut ist.

Geänderte Teile des Registry erkennt kein Scan auf der zwischenzeitlich „externen Festplatte“.

Dies muss dann am wieder laufenden System nachgeholt werden.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

auch eine wirklich klasse Idee!!!

Hallo,

ich hab mir auch diesen virus eingefangen.

hab auch schon die Schritte versucht, bin da aber irgendwo hacken geblieben.

Jetzt habe ich im abgesicherten Modus, eine Systemwiederherstellung gemacht,. Das System wurde nun auf den Zeitpunkt vor dem Virusangriff hergestellt und es funktioniert wieder alles. Jetzt zu meiner Frage, reicht es auch so aus?

Du solltest den PC auf jeden fall noch komplett auf Viren scannen. Ich empfehle dazu das kostenlose Avast.

Hi,

ich hatte mir vor einigen Tagen den bka trojaner eingefangen, hab ihn dann mittels abgesichertem modus, systemwiederherstellung und anschließendem antivir scanner entfernt.

Jetzt (3 Tage später) ist er wieder da, aber mit der zusätzlichen Hürde, dass F8 spam beim booten einfach keine Wirkung hat, sprich der abgesicherte modus startet nicht und er bootet einfach durch ins windows und der bka bildschirm öffnet sofort.

Was kann ich tun:)?

Danke schon mal,

Marius

Hatte auch einen „Bundespolizei“ Virus auf meinen PC!

Wenn Ihr auch einen bekommt hier ein tipp um Ihn los zu werden.

Computer Neustarten / abgesicherten Modus aktivieren mit F8 (bevor Ihr das Windows Logo sieht.) Wenn Ihr nun im Abgesicherten Modus seit dann klickt unten links beim Desktop auf Start / Programme / Zubehör / Systemprogramme / Systemwiederherstellung.

Dann könnt ihr ein bestimmtes Datum aussuchen… (weiteres wird dort erklärt!)

Und voila der Virus ist weg!

@Georg: Bitte diesen Hinweis noch beachten: https://www.redirect301.de/task-manager-aktivieren.html/comment-page-1#comment-8146

@ Georg

Das reicht in der Regel nicht mehr aus…

https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-29#comment-8080

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo, ich habe auf meinem PC 2 Anmelde-Konten Der Trojaner hat beim webzugriff zugeschlagen als ich als normaler user angemeldet war. Ich hab den PC mit dem Taskmanager runtergefahren und mich über mein 2. Konto angemeldt, und siehe da, Windows startete ganz normal. So konnte ich einen Virenscanner anwerfen. Als normales Virenprogramm nutze ich den Avira Antivirus, aber ich habe mir für besonders schwere Fälle noch „SuperAntiSpyware“ http://www.superantispyware.com/

installiert, Gibt es frei, aber ich empfehle jedem, einen kleinen obolus zu löhnen und die Profiversion zu nutzen! Das hat den Trojaner sauber entfernt. Und es findet wirklich auch schwierige Spyware, kann ich nur empfehlen. Einmal in der Woche übers System laufen lassen! Und wer ganz sicher gehen will, sollte seinen Browser im „Sandkasten“ starten. Mal nach „Sandboxie“ googeln…

Hallo Simon.

Ich bin endlich diesen Bka Trojaner los..!! Juhuu *__* :DD

Aber.. Meine Tante (Cousine) hat seit dem neuen Jahr diesen Trojaner … -.-*

Es ist ein bisschen anders… Keine Ahnung.

Könnten Sie diesen TRojaner mithilfe von team viewer wie letztens loswerden?! Das wäre voll nett von ihnen. (:

Linh. ( Bla bla bla) Dankeschön (:

@ Linh

Deine Mail habe ich schon erhalten.

Nur bei 5 Fernwartungen heute Abend und zig Mails und jetzt noch ein paare Minuten bis zu einem speziellen Tag…ich muss die Zeit finden.^^

Ich meld mich so schnell ich kann.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Ich kann kein jashla.exe finden, was mache ich jetzt? Ohne jetzt irgendwas runterladen zu müssen…mein Internet geht auch nicht, auch wenn die Verbindung nicht getrennt wurde..

@ julia

Mal eine Mail an mich…dürfte schneller gehen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo, also ich habe zwar „Shell“ gefunden, doch da stand bisher schon „explorer.exe“. Stattdessen hab ich eine einzige Datei gefunden die den Weg in der Spalte mit „C:\Windows\system32\userinit.exe,“ . Dies ähnelt ziemlich dem Muster von dem beschriebenen bei den hilfestellungen bei simon. Ist dies vielleicht der Ursprung des Trojanern, kann ich, wenn ja, genauso verfahren? Und was wenn nicht. Bitte antwortet, ich bin nähmlich nicht sonderlich mit Computern vertraut. :)

Liebe Grüße und Danke im Vorraus

Julia

@ Julia

Melde Dich mal bei mir per Mail.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hatte grade eine neue Version. Die versteckte sich als mor.exe in der msconfig. In der registry hab ich nix gefunden. Grüße

@ Tom

Will ja nicht enttäuschen, aber die MOR.EXE hat schon eine laange Zeit hinter sich…

Außerdme ist sie nicht immer alleine gekommen und war auch nicht immer ungefährlich.

(Siehe dazu Punkt P14.1 meiner Seite.)

Entsprechend bitte https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-29#comment-8080 beachten.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo leute,

Hab ihn mir heute am notebook auch eingefangen. Nach mehreren beschreibungen die nicht geklappt haben, hab ich mich für eine neuinstal. Entschieden.

Ich hol mir die wichtigen daten von der festplatte auf meinen desktop pc. Meine frage jetzt wäre, wie kann ich die daten vorm ruberspielen auf den desktop pc überprüfen, das ich nicht da dann das gleiche problem hab durch infizierte daten? wäre auch bereit mal 20-50 euro für 3 pcs an sicherheitssoftware auszugeben, aber was soll man da nehmen?

@ michi

Wurden die Daten vorher schon irgendwie „gescannt“?

Ansonsten melde Dich mal bei mir per Mail.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo,

ich bin ein weiteres Opfer der „Bundespolizei“…

Beim googeln bin auf diese Seite gestossen und habe auch bereits die Anleitung bis Schritt 7 befolgt.

Nun folgendes Problem: In der Anleitung heisst es, der Wert des Schlüssels (der shell) ist der Pfad zum Trojaner. Bei mir ist der Wert alledings schon explorer.exe!

Was nun?

MfG, TicTac73

@ TicTac

Melde Dich mal bei mir per Mail.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Cool, danke… hatte den Virus heute und habs mit nem anderen Laptop mit tipps von Chip.online und ubuntu gemacht…(sehr empfelenswert)

schließlich hab ich (wie zwar nirgends stand, aber es funktioniert)

beim starten des PCs F2 (nicht bei allen PCs gleich) gedrückt bis sich Windows BOOT geöffnet hat.

Dann den arbeitsspeicher überprüft (kommt man mit einmaligen Tab-Druck hin) 5min gewartet und fertig:)))

Danke trotzdem an alle die anderen so gut helfen

das geht doch viel einfacher:

1. internet trennen

2. PC neu starten (ganz normal)

3. systemwiederherstellung starten

4. sichersten punkt wiederherstellen

@ serbokevin

Jap, das geht zwar durchaus imemr mal wieder.

Aber in 90% der Fälle behält man auch die schädlichen Dateien auf dem Rechner.^^

Siehe dazu die meisten letzten Posts von mir.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo an alle, wir hatten diesen Mist BKA Schätling auch bis eben drauf und hoffen er bleibt weg und bei uns war es auch wie schon vorher jemand geschrieben hat über Firefox. Haben Systemwiederherstellung auf drei Daten zurückgesetzt und jetzt bleibt der Dreck hoffentlich weg. Wir hoffen nur das keiner dafür bezahlt hat wir hatten auch schon schiss das da was dran ist aber haben ja Gott sei Dank mehrere Rechner und konnten uns vorher schlau lesen. Eine Frage hätten wir noch ist denn gewährleistet das der Dreck jetzt nicht mehr auf unserem Lapi ist??? Antivir kann nichts finden und läuft auch super alles wieder

AntiVir ist in meinen Augen absolut unbrauchbar. Probier mal Avast! Free aus! Das Programm ist kostenlos und bietet einen einwandfreien live-schutz und findet die Viren nicht erst dann, wenn es schon zu spät ist (oder gar nicht)

@ PeggyandPatrick

Schaut doch bitte mal den Post hier an:

https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-29#comment-8080

Bei weiteren Fragen oder Problemen…(Mail)

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Das ist das Problem, (Antivir- gratis version) findet diesen Virus nicht. Hatte mir ein Freund bestätigt.

Was ist den ein vernünftiger Scanner den man über Daten laufen lassen kann und der ihn erkennt. Würde wie vor 4 Posts auch geschrieben mal 20-50 Euro für 2-3 Pc`s ausgeben.

Da hat wohl jeder seine Favoriten, was für dich das beste ist musst du selber rausfinden. Mein Tipp ist Superantispyware (http://www.superantispyware.com/) . Gibt es frei und in einer Profiversion, die du 15 Tage testen kannst. Bei mir hat der den „Bundestrojaner“ problemlos aufgespürt. Siehe auch mein post weiter oben (28.3.)

@ michi

Korrekt – die meisten Free-Produkte aber auchviele Namenhafte teuere Produkte finden die Ransomware (egal ob Standard oder mutierte Variante) nicht, oder erst wenn es zu spät ist.

Das Problem wäre dabei ja nicht so schlimm, wenn die mutierten Varianten eben immernoch nur diese Ransomware wäre.

So ist es aber mittlerweile in x-Varianten so, das es auch Trojaner & Rootkits als Bonus anbei gibt.

Und allerspätestens mit Letztem ist echt nicht mehr zu Spaßen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hallo,

eine Freundin hat sich das Ding auf ihrem Firmenlaptop eingefangen. Sie kommt morgen zu mir und ich will versuchen es nach deiner Anleitung zu fixen. Ist das eigentlich auch ohne adminrechte möglich?

Ich hoffe du kannst mir (oder ihr) helfen.

@ jonnyderhecht

Möglich ists in der Theorie schon, die Praxis wird es zeigen.^^

Wenn es aber ein Firmenlaptop ist, warum macht das dann nicht der zuständige IT-Dienstleister oder die interne IT-Abteilung?

Bei weiteren Fragen oder Problemen…(Mail)

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Warum wohl? Man fängt sich so was in der Regel nicht im firmeninternen Netzwerk ein, sondern eher, wenn man Seiten besucht die der AG nicht so gerne sieht, wasKonsequenzen haben kann. Dumm gelaufen

Nicht unbedingt bei diesem Trojaner @Jobo. Mein Chef hatte ihn bereits 2 mal und praktisch live mit erlebt bei einer Recherche auf einer Seite eines Hochzeitsfotografen.

Also bitte nicht pauschalisieren, dass man sich Viren, Trojaner und andere Schädlinge nur auf zwielichtigen Seiten ein fängt, auch wenn die Wahrscheinlichkeit gefühlt größer ist.

@ Jobo

Wie man im Internet sehen kann, auf meiner Seite ebenfalls nachlesen kann und wie man es schon oft genug gesehen und gehört hat, kan an sich das Teil schlicht ÜBERALL her holen.

Sprich es ist mittlerweile komplett egal obman auf einer Porno-Seite war, oder einer illegalen Streaming-Webseite wie kino.**/kinox.**/etc. oder auf Seiten für illegale Downloads war.

Man kann sich das ganze selbst auf Youtube in Videos, auf Seiten mit Bildern, in Social Networks wie FaceBook, etc. einfangen.

Das nette dabei sit es es ja nciht offentsichtlich auftaucht. Man surft eine Seite hat hat keinen Werbeblocker – zack.

Man surft eine Seite an – hat evntuell keinen gescheiten RundumSchutz – zack iFrame.html mit JAVA-Code für Sekundenbruchteile.

Kurz ncoh ein Begriff in den Raum geworfen…

Das ganze nett sich Drive-by-Injection.

Man hat also von der Tendenz her höchstens eine höhere Chance auf illegalen oder Pornoseiten sich sowas einzufangen. Eine grundlegende Beschränkung auf solche Seiten ist aber fehl am Platz.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Jetzt weiß ich aber immer noch nicht wirklich welche schutz software wirklich was bringt. habe jetzt die Platte vom Notebook an meinen Desktop rangehängt und gerade läuft die Testversion von „superantispyware“ drüber.

Wenn ich dann da alles gelöscht habe was die als gefährlich empfindet, ziehe ich mir meine Daten rüber und formatier die Platte neu (langsam formatieren) hoffe das ich dann keine Schädlinge mehr in den gesicherten Daten hab.

So, der antispyware hat mehrere Dateien entdeckt und ich hab sie gelöscht. dann Festplatte wieder eingebaut und siehe da, er funktioniert wieder.

Allerdings sieht die Benutzeroberfläche aus wie vor Win XP und er schreibt das angeblich (der Systemadministrator die Gruppenrichtlinien geändert hat, usw…..)

Sprich das Feld ist jetzt weg, ich könnte wieder arbeiten aber alle Einstellungen sind irgendwie verdreht.

Ich werde jetzt dann Festplatte nochmal ausbauen, wieder den Antispy… drüber laufen lassen und dann meine wichtigen Daten rüberziehen. Hoffe das Antispyware alles gefunden hat und ich nicht meinen Desktop PC infizier.

Dann formatieren und neu aufsetzen. Wäre eh nötig.

Soviel zu meiner Problemlösung. Kann halbe Sachen nicht leiden.

Bin immer noch auf der Suche nach einem guten Schutz für die Zukunft.

P.S.: Hatte so eine Eingebung ob so ein Virus nicht von den Gratis Virenanbietern kommen könnte um mal ein vernünftige Bezahlsoftware zu bewerben. (-:

@ Michi, was du beschreibst habe ich noch nicht erlebt, hab auh keine rechte Vorstellung was du meinst, was da verdreht ist. Ich nutze den superantispyware, seit ich mal meine gesamte Platte platt machen und den Rechner neu aufsetzen musste – war übrigens n Tipp aus einem anderem Forum. Damals war ich auch der Meinung, dass ich mir den Supergau eingefangen habe auf einer Seite die von seriösen Anbietern beworben wurde die sollte checken ob alle Treiber aktuell sind … da habe ich das gleiche Gefühl gehabt, dass da Methode dahinter steckt.

@ michi

@ jobo

Gruppenrichtlinienänderung / Registryänderungen gehören in manchen Varianten der BKA/GEMA/GVU-Ransomware zum Repertoire.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

@simon

weil es dann mächtig Ärger geben kann. Falls ich das Ding selber entfernen kann ist es gut, wenn es aber nicht geht muss sie wohl zu ihrer IT.

Wäre schön wenn du eine Lösung dafür hättest.

@ jonnyderhecht

Sorry, aber ich kann ja nicht riechen das man während der Arbeitszeit privat surft und dann auch noch auf Seiten die vielleicht gar ncihts mit der Arbeit zu tun haben.

Wobei eh kein Mensch zu 100% sagen kann woher man es hätte – AUßER natürlich der Person ist bewusst ud bekant das es beim surfen auf z.B.! Seiten wie kino.to oder sonstso Seiten passiert ist.^^

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

naja, mit verdreht mein ich das die Taskleiste die Optik von Win 93 hat, die Bildschirmhelligkeit auf 40 % (geschätzt) ist und wenn ich das ändern möchte steht da eben das der „Systemadministrator (was eigentlich ich sein sollte) die Gruppenrichtlinien geändert hat.

Ich habe aufgrund von diesen neuen Erkenntnissen eigentlich keine Lust mehr mich mit einem infizierten oder Ex-infizierten System rumzuschlagen, mit der Angst das da noch was sein könnte.

Deswegen alles neu machen, die Daten auf dem Desktop PC sichern, vorher hab ich sie mit S-antispyware prüfen lassen.

Dann werd ich mir evtl. diesen S-antispyware zulegen.

Auf der Seite gibts ja eine Free Version, eine Professional Version und eine portable Version.

Die Free lassen wir mal beiseite, die portable wird dann mal ein nettes Hilfstool sein oder wofür ist das? Und die Professional muss man halt dann kaufen. Reicht da eine Lizenz für 2-3 Rechner? Weißt du das?

Ersetzt der jetzt meine bisher genutzte Free Avira Version vollständig?

@ michi

Benutzerprofil schon mal gelöscht und einfach ein neues angelegt?

Vorher natürlich die Desktop-Daten und die ganzen Eigenen Dateien mal woanders hin (ein seperates Verzeichnis reicht ja) geischert….

Ich denke das ist ein schlicht ein Fehler im Benutzerprofil…es könnte zwar auch noch wo was rumhocke, aber das denke ich würde andere Auswirkungen haben.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Hatte auch den BKA-Trojaner. Ich konnte ihn entfernen, indem ich den Norton Power Eraser hier umsonst heruntergeladen habe. http://security.symantec.com/nbrt/overview.aspx? Nach dem download packt man das program auf einen Stick oder eine CD oder stellt ein, dass BIOS über diesen Stick/CD bootet. Dann öffnet sich das Programm. Scannen, der findet den Mist und löscht ihn. Fertig, und meines erachtens leichter als das manuelle Löschen

@ Peter

Da ich mich nie auf ein einziges Tol verlassen würde…

https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-29#comment-8080

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

HILFE!

Hab mir den Trojaner heute auch eingefangen. Bange jetzt um meine ganzen Daten und abgespeicherten Arbeiten/Fotos und Musik. Wird mir mein kaputtes Laufwerk beim Versuch des Reparierens einen Strich durch die Rechnung machen, oder geht das trotzdem?

Hilflose Grüße,

Eine technische Wildsau!

@ Theresa

Melde dich mal per Mail bei mir.

Dein Laufwerk muss nicht zwangsläufig der begrenzende Faktor sein, solange USB-Anschlüsse noch gehen.^^

Solltest Du aus der Umgebung von Frankfurt am Main kommen, so könnte man auch ein Treffen vorort (Du/Sie bei mir oder umgedreht) vereinbaren.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)