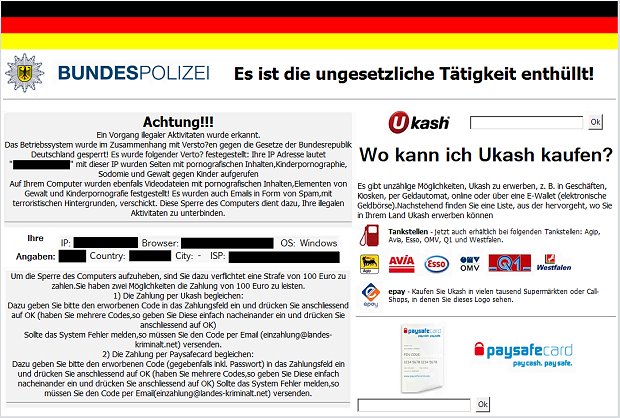

„Notfalleinsatz in der Nachbarschaft wegen einem Windows-Trojaner!“ – so der erste Hilfeschrei direkt am Gartenzaun. Der Tatort: Ein infizierter Windows XP Rechner, der zwar noch startet, dann aber nur noch eine vermeintliche Meldung von der Bundespolizei zeigt. Bundespolizei?! Was für ein Quatsch. Ich traue den Beamten des BKA ein besseres deutsch als „Es ist die ungesetzliche Tätigkeit enthüllt“ zu! Und ein Freikauf in Höhe von 100 € via Ukash ist auch nicht so ganz die deutsche Gesetzeslage.

Ich will hier gar nicht viel herum labern, denn wer nach einer Problemlösung sucht, will nicht viel lesen, sondern eine Schritt-für-Schritt-Anleitung. Hier ist sie, auch zum Download als PDF!

Schritt für Schritt Anleitung

Seiteninhalte

Die ersten Schritte bei Problemen dieser Art

Und auch wenn es verschiedene Varianten des sogenannten Bundespolizei Trojaners gibt, gelten diese Empfehlungen derzeit sicher für alle Erpressungsversuche in der Cyberkriminalität!

- Ruhe bewahren! Es ist nicht die Bundespolizei (das BKA gibt entsprechende Warnmeldung aus) die hier einen Virus auf den Rechner installiert hat, sondern „nur“ eine kriminelle Vereinigung, die versucht, an schnelles Geld heran zu kommen.

- Beweise sichern! Am besten ein Foto von der Meldung anfertigen. Bitte nicht direkt auf den Monitor das Blitzlicht halten, das wird so nichts. (Optional, dem Virus ist diese Aktion egal)

- Bei der örtlichen Polizeidienststelle anrufen und Anzeige erstatten. (ebenfalls Optional, dem Virus ist auch diese Aktion egal)

- Der Rechner muss nicht platt gemacht werden und es gehen auch keine Daten verloren.

- Internetverbindung trennen (Netzwerkkabel heraus ziehen, WLAN-/ DSL-Verbindung trennen o.ä.)

- Etwas Zeit nehmen und diese Anleitung zum Entfernen des Bundespolizei Trojaners beachten. Ich versuche die Schritte ganz einfach zu beschreiben; das bekommt man auch als Laie wieder hin.

Anleitung zum Löschen des Bundespolizei Virus

Bundespolizei Virus – Bildschirm eines infizierten Windows PCs

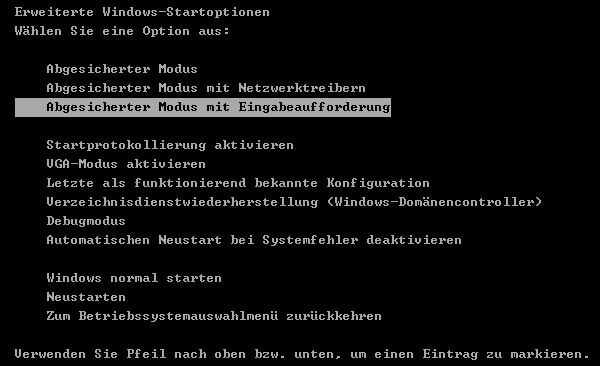

- Rechner einschalten und immer wieder im Sekundentakt (noch vor dem Windows-Logo) die Taste [F8] drücken bis eine Auswahlliste verschiedener Startvarianten erscheint.

- Mit den Pfeiltasten die Option „Abgesicherter Modus Eingabeaufforderung“ wählen und mit [Enter] bestätigen. Achtung: Neuere Varianten des Trojaners verhindern möglicherweise den abgesicherten Modus. In diesem Fall helfen sicherlich dieses Hinweise weiter.

Windows im abgesicherten Modus starten

- Windows startet nun in einer Art Minimal-Konfiguration.

- Der Bildschirm sieht nun nicht wie gewohnt aus. Es öffnet sich möglicherweise nur die DOS-Eingabeaufforderung (schwarzes Fenster mit Texteingabemöglichkeit).

- Den Befehl regedit eingeben und [Enter] drücken

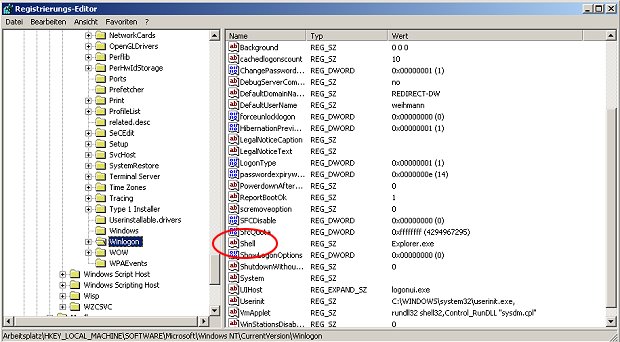

- Es öffnet sich die Windows-Registry, wo eine Änderung vorzunehmen ist.

- Hier muss man sich durch das Verzeichnis klicken. Ziel der „Reise“ ist HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon (immer auf das [+]-Symbol klicken und am Ende Winlogon direkt auswählen).

- Hier gibt es einen Schlüssel (auf der rechten Fensterseite) namens Shell. Der „Wert“ dieses Schlüssels ist der Pfad zur eigentlichen Schadsoftware z.B. C:\verzeichnis\zur\jashla.exe (oder auch mahmud.exe). Aber vorher den dort angezeigten Pfad notieren, damit man anschließend die Datei auch wirklich löschen kann.

- Ein Doppelklick auf Shell, den kompletten Pfad zum Virus löschen und durch Explorer.exe ersetzen. Achtung: Nicht den Registry-Eintrag Shell löschen, der wird gebraucht!

- [OK] klicken und das Registry-Fenster schließen [x].

Solltet ihr bei der Entfernung an einen oder anderen Stelle der hier genannten Punkten nicht weiter kommen oder die Variante des BKA-Trojaners sich (wieder einmal) geändert haben, dann schaut zuerst auf der Hilfeseite von Simon nach, ob es hier bereits einen entsprechenden Eintrag gibt. Eine weitere informative Anlaufstelle rund um das Thema Compuerviren ist Webseite unter bleib-Virenfrei.de.

Windows-Registry – Pfad zur jashla.exe

Der Start des Bundestrojaners wird somit schon mal verhindert. Jetzt muss dieser aber auch noch von der Festplatte gelöscht werden.

Wenn das DOS-Eingabefenster noch geöffnet ist, dann Explorer.exe eingeben. Windows sieht jetzt fast schon wieder wie gewohnt aus, oder!? Nun entweder zur jashla.exe navigieren oder die Windows-Suche nutzen, um die jashla.exe auf der Festplatte zu finden. Die Datei nun löschen.

Ansonsten kann man auch die Tasten [STRG] + [ALT] + [ENTF] einmal drücken und im sich öffnenden Fenster unter Anwendungen auf Neuer Task klicken. Jetzt sich zum zuvor notierten Pfad durch klicken und die jashla.exe löschen.

Die Datei hatte in meinem Fall noch ein paar Zeichen mehr im Dateinamen: jashla.exe.1234567.pd (oder so ähnlich).

Den Rechner jetzt ganz normal neu starten

Hat alles geklappt? Sehr schön, dann ist der Spuk (erst mal) vorbei! Falls nicht, dann bitte nochmals prüfen, ob die Anleitung zum Entfernen des Bundespolizei Trojaners genau beachtet wurde. Ansonsten hier die Kommentarfunktion nutzen, vielleicht kann ich oder ein anderer Leser weiter helfen.

Simon hat oft gestellte Fragen aus den Kommentaren zusammengefasst und eine Hilfestellung zur Entfernung des vermeintlichen BKA/ GEMA-Schädlings ins Netz gestellt. Wenn es bei euch also Probleme bei der Trojaner-Beseitigung geben sollte, dann ist diese Seite sicherlich der beste Anlaufpunkt.

Rechner auf Schadsoftware prüfen

Mit einem Antivirus-Programm sofort die Festplatte(n) prüfen. Zum Beispiel mit dem aktuellen Avira

Free Antivirus, das hier gratis herunter geladen werden kann.

Empfehlen kann ich an dieser Stelle sich eine professionelle Sicherheitssoftware zuzulegen. Die abgespeckten kostenlosen Softwarelösungen sind oft besser als gar nichts, jedoch fehlt es hier oft an zusätzlichen Schutzmechanismen.

Das Geld sollten jedem die eigenen Daten wert sein. Ein anderer Virus hätte vielleicht alle Fotos von der Festplatte gelöscht, Zugangsdaten an Dritte versandt, einen Keylocker heimlich installiert oder private Daten aus „Scherz“ im Internet veröffentlicht.

Was heißt, der Spuk ist „erst mal“ vorbei?

Nun ja. Der Trojaner kam nicht ganz von allein auf die Festplatte. Möglicherweise eine E-Mail mit einer vermeintlichen PDF, die versucht wurde zu öffnen? Oder eine andere Datei – eine Powerpoint vielleicht … Nach einem Neustart des Rechners ging dann nichts mehr.

Die bekannten „Floskeln“: Keine Anhänge von unbekannten Absendern öffnen. Software (Betriebssystem, Anwendungen, Anti-Viren-Programm usw.) aktuell halten. Die Updates haben einen Sinn!

Sich davon lösen, dass Sicherheits-Software kostenlos ist. Am besten jetzt sofort 30, 50 oder 100 € investieren und den Rechner schützen. Was hätte die Entfernung dieses Trojaners gekostet, wenn man von einem IT-Dienstleister das Problem hätte beheben lassen? Welche Folgekosten kommen auf einen zu, wenn solch eine Schadsoftware noch ganz andere Probleme verursacht. Einfach mal der eigenen kriminellen Phantasie freien Lauf lassen …

Hey,

danke, dass du diese Anleitung geschieben hast. Den Virus hatte ich über eine Notfall-CD gelöscht, nur der Registryeintrag fehlte. Ohne die Anleitung hätte ich den PC neu aufgesetzt.^^

Danke.

PS. Wenn man wissen will wie die Datei heist, kann man am Rand mit der Maus Rechtsklick->Eigenschaften. Dort steht Dann der Pfad und der Name bei URL. War zumindest bei mir so, als der Bildschirm (kam nur einmal, danach eine Art Bluescreen) da war.

irgendwie funktioniert das nicht bei mir. als ich auf „shell“ gegangen bin, stand da schon explorer.exe . ich hab das dann einfach grossgeschrieben …

Anbei ein Posting, indem wahrscheinlich die nötigen Ansätze zu deinem Problem zu finden sind:

https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-10#comment-1617

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

@Robert

Schau mal meine Anleitung (am 09. Oder 10.11)

So müsste es weg gehen ;)

hi meine schwester hat den gleichen virus mit gema geht das da auch ? :) schonmal danke bei mir hat das hier super geklappt

Vermutlich funktioniert dies auf selbige Weise. Damit wäre die Antwort ja.

Ojhne es aber gesehen zu haben, kann ich es natürlich nicht definitv betätigen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

vielen dank, nach versuchen mit ähnlichen anleitungen im netz hat mir deine anleitung geholfen.

bei media-markt hate ich dagegen die auskunft erhalten, windows müsse neu aufgespielt werden (preis: 49 euro), und alle meine dateien und programme seien dann natürlich weg…

@orvil – Der Media-Markt wäre in solchen Fällen auch nicht wirklich meine erste Anlaufstelle. Lieber einen kleinen PC-Service o.ä in der Stadt aufsuchen. Also ein kleiner Laden in dem Leute arbeiten, die auch Ahnung von Rechnern haben.

Der Preis für die Trojaner-/ Virus-Entfernung wäre sicher in der gleichen Preisklasse, aber du würdest nicht deine Daten verlieren.

Bei einer Minutensache, nehmen wir nur was für die Kaffeekasse. Sollte es aber länger dauern, würde i.d.R. unser kleinster Stundensatz von 75€uro greifen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

ich hab alles wie beschrieben gemacht…bei mir is der wert bei shell schon auf explorer.exe ??? was nun?

Wie in einem der vielen Postings vorher (darunter auch einigen von mir), dürfte dies heißen das die explorer.exe betroffen ist.

Im Zuge dessen ist eine Systemwiederherstellung eine Lösung, oder die saubere explorer.exe von einem gleichwertigen sauberen PC per USB-Stick oder von der Original-InstallationsCD deine Endlösung.

So zumindest die bisherigen Lösungen hier.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Super!!! Vielen dank, selbst für mich als Pc Laien war das machbar, mein Freund hatte heute Nachmittag seinen Rechner damit infiziert und als ich ´Heimkam, war er ganz unglücklich über den Virus. Er hat ihn sich wohl beim Surfen auf You Tube eingesammelt. Naja, ich hab dann einiges ausprobiert, wie verschiedene Rescue Cds mit meinem Rechner zu erstellen aber sein Rechner konnte diese nicht starten… Und nun oh Wunder nach dieser genialen Seite hier war das Problem nach 20 Minuten erledigt. Vielen, Vielen Dank!!!

ACHTUNG

Der Virus hat seine Gestalt geändert:

Der Virus hat seit neuestem eine andere Gestalt, und es wär nett/gut wenn du dies in deine Anleitung mit aufnimmst:

Der Virus heisst jetzt mahmud.exe.

Er liegt im Verzeichnis C:\Users\[Dein Benutzername]\AppData\Roaming und heisst mahmud.exe

Ausserdem verwendet er nicht mehr den alten Registrierungseditor Wert sondern hat sich (bei mir) im Registrierungseditor unter dem Antivira Update versteckt.

Eifnach im Registrierungeditor nach „mahmud“ suchen und ihr findet ihn.

Den Wert ändern / löschen und dann noch die Datei C:\Users\[Dein Benutzername]\AppData\Roaming\mahmud.exe löschen und schon ist der Virus Vergangenheit…

Hoffe ich konnte helfen Leon

mahmud.exe wars bei mir auch… hab ihn mir vor drei stunden eingefangen und gerade gelöscht…

C:\Users\[Dein Benutzername]\AppData\Roaming\mahmud.exe

Ich darf darauf hinweisen…schon seit mehreren (hundert?) Postings ist die mahmud.exe nicht mehr „neu“.

Es gibt schon diverse Formen ala jashla/new/mahmud/3216515.exe , sowie auch diverse PDF-files.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Vielen Dank für Deine Super-Anleitung. Hat mir als Laien sehr geholfen. Bei mir es unter dem Pfad:

C:\Dokumente und Einstellungen\Benutzer\Anwendungsdaten\mahmud.exe

Hatte mir diesen blöden Virus schon einmal eingefangen, hab zwar einige Programme durchlaufen lassen und der Virus war zwar weg. Ich bin mir allerdings nicht sicher, ob er ganz weg war, weil ich irgendwo mal gelesen hab, dass man noch einiges machen müsste.

Kann ich irgendwie kontrollieren, ob sich etwas an Viren versteckt hält?

MfG

Am sten (wie von mir vor einigen vielen Postings schon beschrieben) einen Offline-Virenscan mit einer der diversen verfügbaren Antivir-BootCDs machen lassen.

Das könnte, NICHT müsste, soweit alles eventuell vorhandes noch finden.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Es gibt noch einen viel leichteren Weg, dem Spuk ein Ende zu bereiten!

Es handelt sich hierbei um ein kleines Rennen mit der .exe und das ganze funktioniert wie folgt:

1. Internet Verbinding trennen.

2. PC ganz normal neu starten.

3. Auf dem Desktop sofort den Taskmanager öffnen.

4. Den task „mahmud.exe“ beenden

5. In die anwendungsdateien (C:\Dokumente und Einstellungen\Benutzer\Anwendungsdateien) gehen.

6. Die .exe ist dort entweder direkt zu finden oder im Ordner „roaming“ – einfach löschen.

Wieso funktioniert das? Ganz einfach: Wenn die Internetverbindung getrennt ist brauch der Virus länger deine ganzen Daten (u.a. IP) zu finden. Diese Zeit nutzt du um schnell die .exe zu löschen – jedoch muss man etwas fix sein. Wenn der PC sehr lange zum laden des desktop brauch kann es sein dass man es nicht schaffen kann – jedoch habe ich das nicht ausprobiert, nur eine Vermutung. ;]

Der Virus/Trojaner braucht dann nicht länger die IP zufinden…er braucht lediglich deswegen etwas länger, weil er versucht einen der diversen Möglichen Wwege ins Internet zu finden. ;-)

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

und warum oder wie konnte uns das Hollow aus der zukunft schreiben ? hab es gerade 05:48 Uhr ..

Also laut Posting bist du 38min später mit Posten dran als er.^^

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Guten Tag,

habe auch diesen virus und habe nun beide anleitungen ausprobiert und diese datei aber nie vorgefunden.

Habe Windows Vista hoffe ihr könnt mir helfen.

MFG

Hey, ja iwie will er nicht fündig werden…

Ist aber kein Problem!

Solang sich der Name der *.exe nicht geändert hat…

Ich hab es dann so gemacht:

1. Obengenannte ANleitung bis einschließlich Punkt 4. anwenden.

2. Dann „msconfig“ eingeben.

3.Unter dem Reiter „Systemstart“ einen EIntrag suchen der im Pfad die sogenannte „mahmud.exe“ enthällt.

4. Haken bei diesem EIntrag entnehmen. Anschließend unten rechts auf Übernehmen. Rechner ganz normal Neustarten…

5.dann pfad:

C:\Users\[Dein Benutzername]\AppData\Roaming\

Dieses verzeichnis öffnen und Die mahmud.exe löschen.

Ich habe herausgefunden das dort noch eine datei ist die mit dazu gehört bei der Richtigen ordner ansicht ist zusehen das diese zum selben zeitpunkt wie die kahmud.exe geändert wurde hab sie mit gelöscht.

Hallo,

ich weiß zwar nicht wie, aber ich hatte die “mahmud.exe” gestern plötzlich auf meinem PC. Plötzlich ging ein Pobup-Fenster auf und es ging nichts mehr. Zahlreiche Rezepte zur Behebung haben bei Windows 7 nicht funktioniert (oder es war für Amateuranwender zu schwer). Ihr Rezept war im Vergleich einfach anzuwenden und führte rasch zum Erfolg.

Herzlichen Dank dafür.

Schon mal geschaut ob es nicht deine (systemwichtige) explorer.exe betrifft?

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Tausend Dank für die Anleitung! Hat meinen Tag gerettet!

Nur kurz von mir, der ich seit Mittwoch auch `die Bundespolizei` aufm Rechner habe (also seit 2 Tagen):

Zu:

Hier ein paar kostenpflichtige Software-Empfehlungen, die sicherlich eine Attacke dieser Art verhindert hätte:

•AVIRA Premium Security Suite

….

ICH, Thorsten, hatte DAS Programm (was sogar Geld kostet!) bei mir aufm Rechner – und hab nun TROTZDEM `die Bundespolizei` aufm Rechner!

Nur falls Ihr vor habt, Euch DAS zu kaufen!!! :o(((

Deswegen habe ich einige viele Postings vorher auch scho Verbesserungsvorschläge gemacht gehabt.

Diese sind wohl im zwieten BKA-Entfernungs „Blog“ mittlerweile eingebaut, aber halt nciht hier.

Prinzipiell schützt nur folgendes vor viren/Trojaner allgemein am besten (nicht zu 100% wohlgemerkt!):

1. Microsoft/Windows Updates – regelmäßig

2. Antivirenprogramm installiert, so weh es tut, meist sind kostenpflichtige ala (TrendMicro, ESET Nod32, Avira, AVG) besser als deren kostenfreie Varianten.

3. Installiertes JAVA entweder deinstallieren (wenn nicht benötigt!) oder immer aktuell halten. Denn der BKA ud viele anderen kommen über alte JAVA-Versionen.^^

4. Sämtliche restlichen Produkte ala Adobe Reader, Adobe Flash, Adobe Shockwave, etc. ebenfalls immer aktuell halten.

Wie gesagt, einen 100%-tigen Schutz gibt es nie und nirgendwo.

Was von Menschenhand gemacht, wird auch von Menschenhand ausgehebelt.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Hallo! Danke für die Tipps. Bei mir war es auch die „mahmud.exe“ in AntivirUpdate Gestalt. Wenn Windows aber noch im abgesicherten Modus läuft, kann man die exe auch beim „zweiten“ notwendigen Löschen nur über die Suchfunktion finden und eliminieren und nicht über den Pfad über C. Vielleicht hilft das anderen Laien:)

LG

Tarnung als AntiVirus. An sich nichts neuer, aber in diesem BKA-Virus/Trojaner Fall zumindest bislang die erste Meldung dazu.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

vielen dank für die anleitung hat super funktioniert :)

Hallo Leute!

Ich habe gerade das Problem, dass ich die Shell-Datei unter Punkt 8 im rechten Fenster ausversehen gelöscht habe ohne da mir den Pfad zu notieren oder Explorer.exe einzutippen. Ich weiß jetzt wirklich nicht weiter. Kann mir vielleicht bitte jemand von euch helfen!?

Ich wäre sehr dankbar dafür.

LG, noren

Systemwiederherstellung starten (von CD z.B.) oder ein Backup zurückspielen, oder als letzte Möglichkeit eine Systemreperatur (von CD/DVD) machen lasssen.

Letzter Punkt ist immer ein bisschen mit Vorsicht zu genießen.

Die Punkte davor setzen den PC mitsamt der Daten dann auf das jeweilige Datum zurück, womit somit Daten neueren Datums verloren gehen würden/könnten!

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Hallo, ich habe mir den Bundespolizei Trojaner auch eingesackt und habe versucht ihn zu loeschen. Ich habe Windows Vista aufm Pc daher habe ich die Erklaerung von Snake 3590 befolgt bis Schritt 5. Jetzt meine Frage: Wie komme ich zum Pfad: C:Users[Dein Benutzername]AppDataRoaming

Vielen Dank im Voraus

Gib mal im Explorer (sofern du diesen noch öffnen kannst) folgendes in die Adresszeile ein:

%APPDATA%

Das sollte dich genau anden gewünschten Ort bringen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

bei mir gehts es immer noch das problem ist ich mache alles richtig bis dahin wie es auch in der Einleitung steht wenn ich explorer.exe aufm schwarzen bild geschrieben kommt das gleiche bild wieder (ukash) (bundespolizei)

Schaue Dir mal folgendes Posting an:

https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-10#comment-1617

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Es reicht bei vist auch einfach den Abgesicherten Modus zu starten und dann in Appdata di mahmud.exe zu löschen.

Nie zu vergessen sei dabei aber, das ein einmal infiziertes System durchaus weitere Gefahren mittlerweile beherben kann.

Man sollte also als MINIMUM durchaus nochmal einen (Offline)-Virenscan durchführen lassen.

Beste aber auch langwierigste Alternative wäre natürlich eine Datensicherung, das neuaufsetzten des Rechners und dann auf dem neueinstallierten und gesicherten System die Daten „gescannt“ zurückzuholen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Hallo

Ich habe Windows Vista und die Anleitungen ausprobiert das Explorer.exe stand bei mir bei Shell schon drin und das jasha.exe und Mahmud konnte ich auch nicht finden auch nicht über die Suchfunktion was nun??? Hilfe

Eventuell ist ja bei Dir die explorer.exe infiziert. Ich hatte das auch, und bin dieser Anleitung vorgegangen:

http://blog.botfrei.de/2011/11/bka-trojaner-infiziert-explorer-exe-auch-unter-windows-7/

Das hat super geklappt!

Es ist bei meinem vater aufgetreten wir haben sofort gemerkt dass es eine Verarsche ist und ich habe einfach mal im Internet geguckt wie man das beheben kann und dann bin ich auf diese seite gestossen die uns echt geholfen hat ich kann nur danke danke sagen !!

Ich komme nicht weiter brauche meinen Laptop aber bis Montag für eine wichtige Arbeit.

Ich befolge die Schritte bis 8., da verstehe ich es nicht mehr.

Der Wert dieses Schlüssels ist der Pfad zum Trojaner z.B. C:\verzeichnis\zur\jashla.exe. Dieses Pfad unbedingt notieren, hier muss später die Datei noch gelöscht werden.

Der Wert des Schlüssels ist doch Explorer.exe oder?

Wäre echt cool wenn ihr helfen könntet, ich habe überhaupt keinen Durchblick mehr.

@ Bernd die heißt nicht mehr jashla.exe nutze diue anleitung die ich im vorhinein gepostet hab damit gehts

les dich in den kommentaren mal schlau ! sie heißt jetzt mahmud.exe und ist an einem andren ort siehe oben

Ich habe es jetzt so gemacht und komm schon wieder nicht weiter(Sorry) Finde im keinen Pfad mahmud.exe.

Gibt es da scho was Neueres oder einen anderen Namen

Okay habs jetzt geschafft ich hatte eins was vacsja oder so hieß. Jetzt klappts! Vielen Dank euch!

hallo habe die anleitung soweit befolgt

hab auch den ordner winlogon gefunden …

aber er zeigt rechts denn keine datei namens shell?!

was nun?

Ich weiß nicht ob es der richtige Weg ist, da ich in dem Gebiet eher unwissend bin, aber:

Rechtsklick -> Neu -> Zeichenfolge -> Shell nennen -> diese Zeichenfolge doppelklicken und in den Wert explorer.exe schreiben -> OK

Was steht denn in der Registry an dieser STelle für ein Wert?

Und welches Betriebssystem nutzt Du/nutzen Sie?

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Hätte ich diese Anleitung nur eine Stunde früher gefunden, hätte ich mir den Kauf einer neuen HDD sparen können. Als ich den Virus vor einiger Zeit auf meinem Win7 Netbook hatte, bekam ich ihn noch selbst weg. Jetzt auf meinem XP PC wa das ganze schon schwerer. Der abgesicherte Modus ging gar nicht, er lud zwar, lies mich als Admin einloggen, aber das wars dann auch schon. Das sind wohl die Unterschiede zw. Jalsha und Mahmud….Eine Datei unter dem im RegEdit gefundenen Pfad gabs allerdings nicht. Im Moment läuft alles wie gehabt, nur der Virenscan zieht sich extrem in die Länge. Danke für diese Anleitung, so hab ich zwar 50€ für ne Exterene HDD ausgegeben aber mir blieb der Datenverlust durch die Neuinstallation erspart. Nach dem Scan gehts ans Back Up machen…hab ja jetzt neue 320GB zur verfügung…. lol

Gruß

Solange die HDD nicht ausgepackt ist, könnte man durchaus eine Rückgabe versuchen. Das sollte eigentlich recht gut gehen.

Ist diese natürlich schon ausgepackt worden, so haben Sie/hast Du nun immerhin einen schönen Speicherplatz für regelmäßige Backups (Software dafür ist ja sein Winvows XP selbst auch für Nutzer freundlich eingebaut.^^).

Dann hat die Platte immerhin einen guten Sinn & Zweck. :-)

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

danke für die anleitung – hat mir geholfen, das problem sehr schnell zu beheben. k.a obs was bringt aber ich werde deiner idee folgen, hab fotos vom screen gemacht und werd kommende woche anzeige erstatten. es ist ja nicht nur ein virus, sondern mindestens auch versuchte erpressung, urkundenfälschung und es gäbe sicher noch weitere anklagepunkte. in meinen augen ist das bereits eine form von terrorismus und gehört strengstens bekämpft – ich kann nur allen betroffenen ans herz legen auch den weg zur polizei zu suchen.

mfg

Wird sich wohl leider wie all die anderen Male im Sand verlaufen, da diese Viren/Trojaner meist aus Osteuropäischen Ländern kommen und man für sowas schon eher „Interpol“ bräuchte (sozusagen).^^

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

oh mann, danke, ich bin ihn gerade eben ganz unproblematisch wieder los geworden!

hi ich bin dieser anleitung gefolgt aber bei meinem pc ist der virus nicht mehr zu sehen aber ich kann immer noch nichts machen der bildschirm ist noch gespper

Was sieht man genau? Und zu welchem Zeitpunkt?

Was wurde gelöscht und über welchen WEg?

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

hallo zusammen,

auch ich habe den Virus auf meinem Rechner und kriege ihn leider nicht mehr los. ich habe Windows Xp und folgende Probleme:

im abgesicherten Modus ohne eingabehilfe finde ich den Ordner Roaming nicht. er ist nicht existent!

ich dabe den Ordner anwendungsdateien über %APPDATA% gefunden, wie beschrieben.

muhamad.exe kann über die Suchfunktion auch nicht ermittelt werden. wenn ich den Rechner normal starte taucht muhamad.exe nicht im taskmanager auf, dementsprechend kann ich den Vorgang oder task nicht beenden. desweiteren funktioniert der Befehl msconfig im Modus mit eingabehilfe leider gar nicht oder wird nicht erkannt. bin nun leider ein wenig hilflos und hoffe auf Unterstützung!

Blöde Frage, aber schon mal im Explorer unter Extras oOrdneroptionen die Sicht auf Systemdateien und unsichtbare/versteckte Dateien & Ordner aktiviert?

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

verzeit, ich meinte natürlich Mahmud! nicht muhamad

Hallo zusammen….

habe Windows xp und es geht gar nichts, ich komme an gar nichts mehr ran, die festplatte ist total im ….

selbst im abgesicherten modus kein zugriff mehr :-(

bin ein absoluter laie…hat jemand eine idee, bis auf wegschmeissen ?

Vielen Dank

Du musst den abgesicherten Modus mit der Eingabeaufforderung starten (F8 vor Win Logo).

Wenn du angemeldet bist, schreibst du in die schwarze Box regedit und kannst mit Enter bestätigen. Du kannst dann ab Schritt 6 der Anleitung weiter machen.

Hallo,

das habe ich probiert,funktioniert auch nicht, bekomme die Meldung :

Datenträger entfernen/ Neustart Taste drücken

oder die Meldung: BOOTMGR fehlt, Neustart mit Str+Alt+Entf…

sind diejenigen die diesen Virus entwickelt haben gefasst, das ist echt beschissen….

Lg

Vielleicht kann Dir dieses Posting weiterhelfen:

https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-10#comment-1617

Ich würde ja auch gerne vielen Leute hier persönlich helfen, aber es wohnt wohl kaum einer um die Ecke (sozusagen^^).

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Hi! Ich habe dieselben Probleme!

„dann Explorer.exe eingeben. Windows sieht jetzt fast schon wieder wie gewohnt aus“….

Und komme nicht weiter….:(

wenn du bei dir nach dem eingeben der explorer.exe unten am Bildschirm wieder Taskleiste siehst, musst du dort auf „Start“ klicken und dann auf „Suchen“ und dort nach dem Begriff suchen den du in der Registry beim Shell am ende des Phades gefunden hast.

Wie sieht es mittlerweile aus?

Und welche Schritte wurden bis jetzt noch unternommen?

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

hallo. der trojana hat sich geöffnet und ich bin auf rechtsklick und eigenschaften. der virus soll wohl res://c:\users\benutzername\AppData\Local\temp\upd.exe./main heißen. kann das aber im abgesichertem modus nicht finden. habe vieles versucht was hier so steht aber es hilft irgendwie bei mir nicht. kann mir wer helfen?

upd.exe im Temp-Verzeichniss sollte dort nicht sein.

Dies ist/dürfte also der Virus sein.

Im Zuge dessen müsste aber im abgesicherten Modus auch der Haken (im Explorer undter Extras „Ordneroptionen“ bei Systemdateien sichtbar machen und Verstekce Ordner&Dateien anzeigen gesetzt sein/werden.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Auch von uns herzlichen Dank für die Tipps.

Hat alles prima geklappt. Mahmud konnte aus winlogon/shell entfernt werden und ist für uns Geschichte.

Hallo habe seid gestern Abend 23Uhr Ca auch diese trojaner drauf. leider hat keine der vielen Anleitungen positives vollbracht nun meine frage ob es reicht win 7 neu zu machen?

Eine Neuinstallation hilft immer @Tim. Musst eben „nur“ dafür sorgen, dass deine gesicherten Daten nicht verseucht sind und dass du gegen künftige Angriffe dieser Art im Vorfeld etwas unternimmst.

Ahh ok habe das Problem vorraussichtlich in den Griff bekommen mit dem Maleware Programm, werde aber vorsichtshalber doch noch eine Formatierung durchführen, um ganz sicher zu gehen.

Kurz zusammengefasst:

1. Daten sichern auf eine externe Festplatte/Stick.

Dieses Objekt an keinen anderen PC anstecken der eventuell sonst auch gefährdet sein könnt!

2. PC/Laptop/Netbook neu installieren

3. Alle Treiber

4. Antivirensoftware installieren und vollständig updaten

5. Updates / Microsoftupdates (nicht nur Windowsupdates) installieren

6. Externe Festplatte/Stick wieder an den PC anschließen und die Daten durchsuchehn lassen (nach eventuellen Bedrohungen).

7. Daten wieder auf das System zurückkopieren (oder direkt auf der externen belassen.

8. Datensicherung der wichtigen Dateien oder es ganzen Systems einrichten. (Problemlose Datensicherung seit WindowsXP auf für User möglich. | Seit Widnows Vista Ultimate oder Windows 7 Professional sogar als ganze PC-Sicherung.)

9. System IMMER aktuell halten (Updates / Antivirus / Adobe / Java/ etc.)

Mit diesen eigentlich einfach zu merkenden Schritten und auch leicht machbaren Schritten (zumindest was die Systemdaten betrifft), sollte sich eigentlich weitestgehend ein (Super)GAU verhindern lassen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

In Ordnung, danke für die Hilfe.

MfG Tim

Spitze, vielen Dank!

Habe bei mir im Task Manager ein Programm entdeckt was sich „upd.exe“ nennt, kann mich nicht daran erinnern das zuvor jeweils entdeckt zu haben. Konnte auch die Datei ausfindig machen „C:\Users\Benutzername\AppData\Local\Temp“!

Habe es deaktiviert und bisher läuft alles wie gehabt, jetzt nur die Frage ob Ich die besagte Datei einfach löschen soll aus dem Ordner oder ob ich dafür ein entsprechendes Programm benötige, in meiner „regedit“ konnte ich jedoch nichts weiteres ausfindig machen was darauf hindeuten kann.

Die upd.exe hat im TEMP-Verzeichis nichts zu suchen.

Die Originaldatei gehört hier hin: „C:Program FilesCommon Files“

(Siehe:

Ich an deiner/Ihrer Stelle würde den kompletten TEMP-Ordner Inhalt löschen lassen und dann als nächstes mindestens das System noch (Offline) scannen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Bei mir stand ebenfalls bereits die explorer.exe drin und ich konnte weder einen jashla noch einen mahmud etc finden.

Hab dann aber einfach in diesem Windows Modus mein Malware Programm drüberlaufen lassen und die gefundenen Dateien entfernt. Dann war das Problem behoben.

@ Diana: Such mal nach „Upd.exe“ im “C:\Users\Benutzername\AppData\Local\Temp” Verzeichnis, die jashla bzw. mahmud.exe war bei mir nicht zu finden.

@ Tim

Du bist/Sie sind leider zu spät. Diana konnte das Problem schon beheben. :-)

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Welches Antimalware-Programm wurde genutzt (rein Interessehalber)?

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Mailwarebytes` Anti-Maleware

hallo mich hats gestern um 23.30 erwicht ich wollte schon zahlen aber dann habe ich im internet darüber gelesen aber ich habe alles gemacht und gelöcht aber trotzdem kommt die seit immer noch bundespolizei geld senden 100 euro bla bla uns weiter bin am verzweifel kann mir jemand helfen

Was wurde denn bislang dagegen getan?

Ich kann in deinem Text leider nicht entnehmen was bislang dagegen gemacht wurde?

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Ich hatte jetzt schon diverse Varianten mit „Bundespolizei“, „illegale Windowsversion“ und „GEMA“. Die Fieslinge werden ständig verändert und verbessert.

Sicher, schnell und für alle Varianten passend ist deshalb, die Festplatte auszubauen, per USB an einen Rechner mit aktuellem Virenschutz zu hängen und von dort scannen und säubern lassen. Dabei habe ich schon mehrfach weitere Malware gefunden, die in einem Fall den Bundespolizeitrojaner nachgeladen hatte!

Hat mit allen Varianten bestens funktioniert.

Sollte explorer.exe betroffen sein (was bisher bei mir nicht der Fall war) kopiert man die Datei von einem sauberen System auf die infizierte Platte.

Sollte der shell-Aufruf wie oben beschrieben verändert sein, muss man den Eintrag natürlich wie oben beschrieben von Hand reparieren.

In den von mir reparierten Fällen hatte sich der Trojaner immer in diverse Autostartschlüssel eingeklinkt, das kann man mit dem kostenlosen Tool „autoruns“ von Sysinternals leicht herausfinden, sobald Windows sich wieder starten lässt.

Klare Erkenntnis: Kostenloser Virenschutz reicht inzwischen nicht mehr aus! Die Signaturen werden zu selten aktualisiert und es fehlen wichtige Features wie Verhaltenserkennung, Emailcheck, etc.

Grüße

medien-sicher

Prinzipiell stimmt adas ja alles, nur an einem störe ich mich dennoch ein bisschen.

Es muss nicht sein das ein kostenfreier Virenschutz (auch wenn er seltener aktuallisiert wird) schlechter ist.

Ich habe genug FreundE/Bekannte/Verwandte und Kunden, die auf kostenfreie Produkte setzen ABER ihr System an sich auch mit allen Komponenten immer aktuell halten UND nicht überall mal hinklicken was interessant scheint.

Ich kann also relativ gut sowas wie Avira Antivir, AVG Antivir, Microsoft Security Essentials installieren. Empfehlen würde ich dennoch auch einen kostenpflichtigen ala (mein Liebling seit nunmehr min. 4 Jahren) Eset NOD32, oder andere kostenpflichtige Produkte.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Die Infektionen mit ransom ware, mit denen ich zu tun hatte, sind trotz aktuellem Avira Free oder Microsoft Essentials passiert. Da die meisten Leute eher keine Ahnung haben, empfehle ich kostenlose Scanner gar nicht mehr, weil am Ende leider doch immer eine Arbeitsbeschaffungsmaßnahme für mich rauskommt :-(

Die große Frage ist dann aber immernoch: „Was war mit dem System und seinen installierten Komponenten?“

Denn selbst wenn der Antivirenscanner sagen wir mal 1-2 Tage alt ist, so handelt das BKA-Teil mehr oder weniger immer auch die selbe Art & Weise und ist daher seit Wochen, eher Monaten als Erkennungsroutine in den Scannern drin.

Selbst unser von der Firma oft verkaufte TrendMicro (jenach Lizenz schweineteuer) lässt den BKA-Virus/Trojaner durch… wenn das System eben zum Beispiel ein veraltetes JAVA drauf hat.

Eigentlich ein vernichtenstes Urteil für einen solchen Scanner. Aber auch Sophos in der aktuellen Bezahlversion hat bei mehreren Usern hier schon seine „Unfähigkeit“ bewiesen.

Ich kann leider somit gar nicht oft genug betonen wie wichtig ein komplett aktuell System, ein aktiviertes UAC (bei Widnows Vista/7), eine gute Antivirensoftware und ein gescheites aktuelles Daten/PC-Backup sind.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

Stimmt, und v.a ein intaktes Benutzerhirn! :-)

Einer meiner „Kunden“ hatte sich einen Key Generator runter geladen… Der hat dann die Bundespolizei nachgeladen…

Jaja, solche „Kunden“ kennt wohl jeder.^^

Besonders toll ist es dann, wenn sich diese Leute danach danna auch noch beschweren wie denn sowas nur „sein“ könnte.

Ich bin ja normalerweise nicht „böse“, aber in so einem Fall geschieht es der Person schon fast recht das sowas aufplobbt.

Mit freundlichem Gruß,

Simon

(Fachinformatiker für Systemintegration)

ich habe das Shell aus versehn gelöcht und das ist immer noch drauf die seite wir immer noch angezeigt und jetzt

toll mein lap top zeig jetzt benuntzername und kennwort aber ich habe nie eins gemacht hatte immer normal an habe xp könnte mir einer helfen

das ist auch bei mir so ich habe kein passwort gemacht ich kann jetzt nicht rein in mein lap top kann mir jemand helfen wie ich die anzeige weg machen könnte

Starte XP im abgesicherten Modus (F8 drücken, wenn Windows gestartet wird)

Dann erscheint der Benutzer „Administrator“, der bei XP kein Passwort hat.

Damit kommst du in XP rein und kannst in der Systemsteuerung Benutzer verwalten und neu anlegen.

Als Anmeldename mal folgende Werte probieren:

– Dein bisheriger Nutzername, also meistens der des Besitzers (in deinem Fall evtl. wohl einfach Peter)

– Benutzername: Besitzer

– Benutzername: Administrator

– Benutzername: Admin

Kennwort jeweils einfach LEER/FREI lassen.

Sollte dann wieder das bekannte Bild erscheinen, so kannst Du/könmnen Sie unter START – SYSTEMSTEUERUNG – BENUTZER(konten) unter WindowsXP das Anmeldeverfahren auswählen und damit normalerweise wieder zurückstellen.

Ansonsten in der Regirstry schauen und folgende Zeichenfolge (WindowsXP) eintragen/prüfen:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Winlogon\DefaultPassword -> mit dem eventuell vorhandenen Passwort

und

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Winlogon\AutoAdminLogon -> mit „1“ als Wert.

ACHTUNG:

(1) Änderungen in der Registrierung können das System zerstören. Gehen Sie mit äußerster Vorsicht vor.

(2) Die automatische Anmeldung ist ein großes Sicherheitsrisiko, da damit jeder, der an Ihren PC kann, alle Rechte dieses Benutzers hat.

(3) Dies funktioniert zumindest an Systemen wo nur ein Benutzer konfiguriert ist bsilang immer.

Quelle: http://www.tippscout.de/autoadminlogon—automatische-anmeldung-in-windows-xp-benutzer-automatisch-anmelden_tipp_2028.html

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

ich habe das gemacht aber trotz abgesicherten modus habe ich das problem da steht immer noch benutzername und kennwort

Kurzerhand verweise ich auf mein eben gemachtes Posting:

https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-10#comment-1728

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

es geht jetzt mit home und dann geht er an und wieder aus und wieder benutzer name und an und wieder das gleiche hilfeeeeee

Versuch mal den Benutzernamen Administrator ohne Kennwort

es geht nicht aber jetzt steht da Besitzer wenn ich ok mache dann geht das aber nach paar sek geht er wieder aus

Anna, um dir zu helfen, müsstest du den Fehler schon ein bisschen genauer beschreiben.

Du könntest im abgesicherten Modus eine Systemwiederherstellung machen, dabei solltest du aber zu einem zurück gehen, zu dem der Virus mit Sicheheit noch nicht drauf war.

Oder starte den Rechner von einer XP-CD und repariere damit den System: Aber Achtung, nicht ganz neu installieren, sondern reparieren auswählen!

@Anna

Siehe dazu: https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-10#comment-1728

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Wenn ich F8 drücke, komme ich zur Auswahl, was booten soll (CD, Festplatte 1 oder 2 etc.). Das ist es ja wohl nicht. Wenn ich DEL (heißt bei mir wohl = Entf) drücke , sehe ich folgendes:

Oben

rste Leiste : Auswahlmöglichkeiten:

main- advanced – power – boot – tools – exit

darunter , bei ausewahl „main“:

System time – System date – language

legacy diskette disabled

primary IDE master

primary IDE slkave

Das ist es ja wohl auch nicht? Wie komme ich denn nur ins BIOS?

Hilfeschrei – danke!

Stimmt alles soweit.

Boote mit F8, wähle die Festplatte wo das Betriebssystem liegt. Danach drücke sofort wieder F8 und warte bis das Menü kommt mit „Abgesicherter Modus“.

Ab da sollte es normal weitergehen (wie beschrieben).

Das dein PC/Laptop/Netbook auch per F8 das Bootmenü anzeigt ist zwar ungewöhnlich (ich kenne da fast nur F10 oder F12) aber das mag der Hersteller so eingestellt haben.

In das BIOS kommst man in der Regel per ENTF-Taste und das was in deinem Beitrag steht, sieht auch sehr nach BIOS-Menüpunkten aus.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

O.K. Bin jetzt hier: [ganz oben] C\: Administrator:cmd.exe

darunter steht: C:\Windows\system32>

ich habe daran anschließend eingegeben C:\>explorer.exe

dann meldet die Kiste: Der Befehl … ist entweder falsch geschrieben oder konnte nicht gefunden werden.

What to do?

Das der PC dort die explorer.exe nicht findet ist korrekt.

Die explorer.exe befindet sich normalerweise hier:

[Laufwerksbuchstabe]:\Windows\explorer.exe

Wenn Sie sich also unter C:\widows\system32 befinden, gehen Sie somit ganz leicht per cd.. – Befehl ein Verzeichnis höher. dort geht dann explorer.exe einzugeben.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Das sind ja noch DOS-Zeiten, zuletzt vor 20 Jahren …

Jetzt steht also endlich C:\>explorer.exe – mit der unschönen Meldung „Zugriff verweigert“. Wer denn sonst soll Zugriff haben – außer mir gibts keinen, auch kein Netzwerk o.ä., keinen fremden admin etc.

Bitte next step!

Danke!

Ich werde versuchen es mir jetzt mal einfach zu machen (und Dir/Ihnen hoffentlich damit auch) und verweise auf folgenden Artikel/folgende Seite: http://blog.botfrei.de/2011/11/bka-trojaner-infiziert-explorer-exe-auch-unter-windows-7/

Sollte es nicht gehen/reichen, bitte wieder melden.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Merci!

Ich bin jetzt bei Nr. 10 des angegebenen links. Es gibt 12 Treffer winsxs\x86 usw., alle mit der gleichen Endung (31bf3856ad364e); die liegen bis auf einen alle bei 2,6 MB mit minimalen Größendifferenzen. Die jüngste / aktuellste datiert vom 20.11.2011, 18.08 Uhr, also ganz aktuell, hat aber 0 Bytes.

Und nu?

Danke!

Unter WinSXS würde ich nichts löschen das nicht Hieb & Stichfest schädlich ist.

WinSXS beinhaltet Treiber/Windows-Systemdateien. Dort sind also für Windows essentielle Dateien drin.

Was steht denn, wie bei Schritt 10 beschrieben, im Registry-Wert „Shell“?

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

>>Was steht denn, wie bei Schritt 10 beschrieben, im Registry-Wert “Shell”?<<

Ich sehe nichts von Registry/Shell, davon sagt ja auch Punkt zehn nichts. Dort steht ja nur

10. In der nachfolgenden Auflistung sehen Sie mehrere “explorer.exe” in verschiedenen Pfaden.

11. Suchen Sie die aktuellste “explorer.exe” mit der ungefähren Dateigröße von 2,6 MB.

12. In der Regel finden Sie die originalen “explorer.exe” bei der 32-Bit-Version in dem Unterverzeichnis “c:\windows\winsxs\x86_microsoft-windows-explorer…“.

Und ich weiß jetzt schlichtweg nicht, wie es weitergehen soll. Aber vielleicht muss man noch differenzieren, sehe ich nachträglich:

Ich transkribiere mal als Bespiel :

Verzeichnis von C\windows\system32

20.11.2011 18:08 0 explore.exe 1 Datei 0 bytes (s.o.: die jüngste)

und

Verz. von C:\windows 25.02.11 2.616.320 explorer exe 2,6…MB 1 Datei (die gibts ident. auch noch vom 26.02.11)

alle anderen Treffer gehen hingegen auf den Pfad winsxs\x86_microsoft-windows-explorer_31bf …

Ich kann nur staunend danken für alle Hilfe.

gh

Tschuldigung, ich hatte erst geadacht Sie seien bei Schritt 10 der Anleitung hier von dieser Seite.^^

Nachdem ich nun diese Schritte bei mir ebenfalls mal nachvollzogen habe, und es bei mir nur explorer.exe-Files im Bereich von 2,6-2,8MB gibt, dürfte die oKB-Datei bei Ihnen tatsächlich eine „Luftnummer“ sein.

Auszug meiner Suche:

Verzeichnis von C:\Windows\winsxs\amd64_microsoft-windows-explorer_31bf3856ad364e35_6.1.7601.17514_none_afdaac81905bf900

20.11.2010 14:24 2.872.320 explorer.exe

1 Datei(en), 2.872.320 Bytes

Sprich diese zu ersetzen wäre eine durchaus wohl sinnvolle Sache.

Ich gebs ganz offen und ehrlich zu, ich dahcte voirhin bei der Linkvergabe nur an den Prozess zum öffnen der explorer.exe und nicht an die ganze Anleitung.

Entsprechend durcheinander und etwas unvorbereitet bin ich jetzt.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Kein Problem, ich bin ja schon froh, wenn ich Unkundiger das halbwegs noch rüberbringe.

Ich soll also die O-Byte-Luftnummer ersetzen. Wodurch ersetzen, und wie? Das geht für mich aus Nr. 1o ff. leider nicht hervor – oder ich sitze auf der Leitung. Oder muss ich jetzt die Luftnummer notieren und weiterfahren mit… ?

1. Suche die neuste explorer.exe die noch ca. 2,6MB groß ist (Siehe Schritte 9,10,11,12)

2. Dann in das Verzeichniss wechseln in dem die „neuste vollständige explorer.exe“ liegt (Schritt 13)

3. Kopieren der vollständigen explorer.exe in den original-Stammplatz (Schritt 14)

Danach immer weiter verfahren wie dort beschrieben.

Das ist zwar an und für sich endlich mal ein Weg ohne dieses lästige „kopieren von sauberem System oder von Original Installationsmedium“, dafür ist er aber komplizierter (aus meiner Sicht – könnte aber daran liegen, das ich es schlicht noch nie so gemacht habe).

Aber siehe man mal, es gibt noch genug was auch ich lernen kann/muss.^^

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Und mit welchem Befehl kopiert man? Dasgeht mir auf 12-13-14 einfach nicht hervor. Ein DOS-Befehl?

Ich muss jetzt pausieren, drohe mich für morgen schon mal an …

Schönen Abend!

Einzeln erklärt:

13. Wechseln Sie in diesen Ordner mit der “cd”-Eingabe:

cd c:\windows\winsxs\“zielordner“

14. Im Zielordner geben Sie nun folgenden Befehl ein:

xcopy explorer.exe c:\windows

15. Die Sicherheitsabfrage zum Überschreiben der Zieldatei bestätigen Sie mit der Taste “J”.

Weiteres siehe auf deren Seite.

Der Befehl lautet also xcopy + Anhang. :-)

Probiere morgen wieder vorort zu sei.

(Manchmal wäre es echt einfacher wenn die Leute mit den Problemen um „die Ecke“ wohnen würden. *seufz*)

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Guten Morgen!

Bevor ich jetzt weitermache, eine Nachfrage zur Sicherheit:

>>Der Befehl lautet also xcopy + Anhang<<

meint also xcopy plus den langen Rattenschwanz der erwünschten jüngsten Version mit ca. 2,6 MB?

d.h.: xcopy explorer.exe c:\windows\winsxs\x86_microsoft-windows … etc.

Nach Bestätigung und Rückkehr (so gegen Mittag) geht's dann weiter.

Again and again: Danke

Richtig verstanden.

Per TAB-Taste kann man im DOS-Fenster einen Pfad vervollständigen lassen (sofern man denn schon was angefangen hat zu schreiben).

Viel Erfolg.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Hallo,

Ich habe eben gerade den Virus auf meinem Computer bekommen. Ich finde es super, dass hier Hilfe zu finden ist.

Leider habe ich die Anleitung zum Entfernen des Virus‘ nicht richtig verstanden.

Nachdem ich hier HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon „Shell“ gefunden habe, wusste ich nicht weiter. Bei einem Doppelklick auf die Datei stand bei Wert bereits: explorer.exe

Schließlich habe ich auf Shell rechtsklick und löschen gedrückt.

Nun habe ich festgestellt, dass dies eindeutig nicht der Anleitung entsprach. Was soll ich nun tun. Ich würde mich so sehr über eine schnelle Antwort freuen!

Danke

Ist das System noch angeschaltet und noch in der Registry? Wenn ja, dann könnte die Zeichenfolge „Shell“ mit dem Wert „explorer.exe“ ja immerhin wieder eingetragen werden.

Danach käme dann aber wohl mein Posting: https://www.redirect301.de/bundespolizei-trojaner-entfernen.html/comment-page-10#comment-1617

zum tragen.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Wow, erstmal finde ich es super, dass du uns hier so kräftig hilfst, und du so schnell antworten konntest!

Ich habe vor deiner Antwort mtit einer Systemwiederherstellung (die ich auch zum ersten Mal gemacht habe), die Datei „shell“ wiederhergestellt. Nun steht bei Wert, wie du sagtest, explorer.exe

Du hast anderen bereits erklärt, was sie nun zu tun haben. Aber ich verstehe das einfach nicht, leider. Normalerweise würde ich mir ja den Pfad oder das, was bei Wert stehen würde, merken. Aber jetzt steht da ja nur: explorer.exe

Bitte erkläre mir nocheinmal genau, was ich jetzt zu tun habe.

Vielen, vielen Dank für die schnelle Antwort

Phillip

Hat die Systemwiederherstellung auch den Virus wieder hergestellt (leicht verwundert bin/wäre)?

Ansonsten hast Du/haben Sie jetzt ein paar Möglichkeiten:

1. Explorer.exe von einem „baugleichen“ System per Stick/Festplatte rüberkopieren

2. Explorer.exe von der Original-CD/DVD rüberkopieren

3. Explorer.exe nach der Vorgehensweise von http://blog.botfrei.de/2011/11/bka-trojaner-infiziert-explorer-exe-auch-unter-windows-7/ kopieren.

4. Eine Systemwiederherstellung von vor einigen Tagen ausprobieren (Achtung, tweilweiser Datenverlust möglich)

5. Backup von vor einigen Stunden/Tagen wieder herstellen (sofern denn vorhanden).

6. Reperatur durch Installationsmedium (CD/DVD)

7. Neuinstallation des Systems. ;-) *schmunzel*

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)

Schon wieder so eine schnelle Antwort!

Also es ist für sie, als Fachinformatiker vielleicht unverständlich, aber ich muss dennoch ein paar Fragen stellen, um annährend die Möglichkeiten zu verstehen :D !

Außerdem kann ich auf ihre Frage nicht antoworten, da ich es nicht weiß, ich weiß nur, dass Shell wieder da ist.

Wenn ich jetzt also eine Systemwiederherstellung von vor ein paar Tagen unternehme,was wären danach meine nächsten Schritte?

Was ist ein backup – Ich wüsste nicht, dass ich in den letzten Tagen eins ausgeübt habe…

Eine Sicherheits Cd/Dvd habe ich mir nie gemacht, was, wie ich nun bemerke, nicht sehr klug war …

Reperatur des Installationsmedium?

Für mich klingt die Systemwiederherstellung am einleutensten… Also werde ich diese ausführen. Aber was werden meine nächsten Schritte sein? Wird dann, nach einer Systemweiderherstellung bei „Wert“ etwas anderes stehen?

Liebe Grüße, Ich freue mich über die nächste Antwort,

Phillip

Nein, es ist mir nicht unverständlich. Ich habe mal abgesehen von Sonntags eigentlich täglich mit Leuten (Freunde/Bekannte/Verwandte/ und Kunden) zu tun, die sich weit weniger hiermit auskennen als Ich es tue.

Heißt ja nicht das diese Personen blöd sind, sie können nur andere Dinge einfach besser als ich (so das ich da wieder nur den Kopf schütteln kann^^).

Meine erste Frage ist eigentlich einfach zu beantworten.

Kam denn nach der Systemwiederherstellung wieder das „BKA-Fenster“?

Wenn ja, dann hat die Systemwiederherstellung die selbe infizierte Datei zurückgespielt oder gar nicht erst überspielt. Wenn nein, dann wäre der Rest hier nun eigentlich für die Katz. :-)

Zu deinen/Ihren Fragen:

Die Systemwiederherstellung von vor ein paar Tagen würde im Idealfall nicht mehr die infizierte Datei beinhalten. Heißt, danach könnenten Sie ihr System sauber starten und es danach sofort (am besten Offline) mit einem aktuellen Virenscanner durchsuchen lassen.

Aber Achtung, es können/werden dabei die Daten zwischen demr damaligen Systemwiederherstellung und dem heutigen Tage VERLOREN gehen.

Ein Backup ist recht simpel einfach eine Kopie ihrer wichtigen Daten auf eine externe Festplatte, einen Netzwerkspeicher (NAS), einen USB-Stick oder zumindest eine CD/DVD/BluRay.

So ein Backup ist bei wichtigen oder auch größeren Datenmengen unabdingbar für den Ernstfall und sollte durchaus öfter mal gemacht werden.

Seit WindowsXP sind dafür alles notwenigen Dinge im Betriebssystem enthalten (Start – Alle Programme – Zubehör – NTBackup).

Zur CD/DVD brauche ich nun nichts mehr sagen/schreiben. *schmunzel*

Die Systemwiederherstellung stellt den Ausgewählten Tagesstand ihres System wieder dar.

Heißt, wenn Sie z.B. einen tag später ein Programm installiert haben, so ist dies NICHT in dieser Systemwiederherstellung vorhanden. Sie müssen es also neuinstallieren.

Genau das selbe gilt auch für Dokumente, Mails, etc..

Eine Systemreperatur von der CD/DVD ist mit etwas vorsicht zu genießen.

Unter WindowsXP scheiben sie die CD ein und booten davon, dann wählen sie Betriebssysteme suchen und im zweiten Schritt reparieren. Auf keinen Fall „Installieren“, denn dann überschrieben sie ihr komplettes jetziges Windows.

Unter Windows Vista/7 ist das etwas einfacher, da sie dort die DVD nur einlegen, davon Booten müssen und danach über den Button „Computer reparieren“ alles einleiten können.

Ich hoffe ich konnte es jetzt genauer erläutern. Wenn nicht, fragen Sie nach.

Ich oder jemand anderes (z.B. Herr Weihmann als Initator) kann Ihnen dann hoffentlich weiterhelfen.

Okay super! :-)

Ich habe eben versucht, mit ihrer Anleitung mein explorer.exe zu kopieren, aber nun versuche ich ersteinmal die Sache mit der Systemwiederherstellung. Wenn ein paar Daten verloren gehen, wäre das Schade, aber in meinem Fall nicht schlimm.

Übrignes: Nun habe ich deine (wo wir hier versuchen einen fiesen Virus verschwinden zulassen können wir uns ruhig duzen!) Frage auch verstanden. Das Fenster mit der POLIZEI-Meldung war immer noch da…

Ich werde nun die Systemwiederherstellung versuchen.

Vielen Dank! Ich werde gleich berichten, ob ich es geschafft habe!

Danke, Phillip

Viel Erfolg.

Mit freundlichem Gruß,

Simon

(Fachinformatiker – Systemintegration)